Для разграничения и контроля прав доступа к устройствам предназначена утилита sndevctl, расположенная в каталоге /opt/secretnet/bin.

С её помощью можно:

- просматривать список подключенных шин и устройств;

- просматривать и устанавливать правила для шин и устройств;

- добавлять и удалять устройства или модели;

- импортировать устройства и модели из csv-файла;

- устанавливать параметры для шин и устройств;

- проверять и утверждать аппаратную конфигурацию

Примеры использования утилиты:

- #sudo /opt/secretnet/bin/ sndevctl -l для просмотра списка шин и устройств;

- #sudo /opt/secretnet/bin/ sndevctl -r для просмотра правил для шин и устройств

Предоставление доступа к устройствам осуществляется на основе матрицы доступа, описывающей права доступа пользователей и групп к зарегистрированным в системе устройствам. Данная матрица формируется администратором с помощью правил.

ВСЕ правила разграничения доступа к устройствам для групп, пользователей или группы устанавливаются с помощью параметров user, group и default соответственно и могут принимать значения:

- none: нет доступа;

- read: только чтение;

- write: чтение и запись;

- delete: удаление всех установленных прав на устройства

Например, с помощью следующей команды для устройства 1 установятся права доступа для пользователя user1 — запись, для группы test — чтение, для группы ВСЕ (т. е. для всех остальных) — нет доступа:

#sudo /opt/secretnet/bin/sndevctl —set —dev-id=1 —user=user1:write —group=test:read —default=none

Если пользователь входит в несколько групп, для каждой из таких групп вычисляются эффективные права доступа к устройству: производится логическое умножение прав доступа к устройству для групп, членом которых является пользователь. При этом запрещающие права имеют приоритет над разрешающими.

Правила контроля подключения определяют контроль за состоянием подключения устройств.

Они устанавливаются с помощью назначения параметру dc следующих состояний:

- not-control — подключение не контролируется;

- enabled — подключение разрешено;

- disabled — подключение запрещено;

- fixed — устройство подключено постоянно;

- lock — блокировать станцию при изменении состояния устройства.

Например, команда ниже позволяет запретить подключение к USB-шине. С помощью флага set выбирается шина «bus-id», через «=» указывается её идентификатор «usb» и при помощи параметра «dc» устанавливается запрет «disabled» на подключение:

#sudo /opt/secretnet/bin/sndevctl -set -bus-id=usb -dc=disabled

Состояние «fixed» позволяет контролировать подключение устройства к компьютеру в момент запуска и на протяжении сеанса работы, осуществляя контроль аппаратной конфигурации. При отключении такого устройства: в журнале будет зафиксировано событие Alert, в сеансе пользователя появится окно тревоги, система будет ожидать от администратора утверждения изменений конфигурации, в СБ SNS (при наличии) отправится сообщение о событии НСД.

Состояние «lock» включает режим автоматического блокирования компьютера при изменении состояния устройств. Возможность разблокировки есть только у администратора.

Наследование правил разграничения доступа и контроля подключений устанавливается с помощью параметров inh-acl и inh-dc соответственно и может принимать значения:

- enabled — наследовать правила от родительского объекта;

- disabled — наследование отключено;

- enabled-child — включить наследование для всех дочерних объектов и устройств.

Например, для отключения наследования правил контроля подключений для сканеров и цифровых фотоаппаратов необходимо выполнить команду:

#sudo /opt/secretnet/bin/sndevctl -set -class-id=usb_image -inh-dc=disabled

Права доступа к устройству и режимы контроля подключения могут наследоваться от шины, класса, модели устройства. Порядок наследования: шина, класс, модель, экземпляр.

Для включения регистрации событий, связанных с доступом к устройствам, используется команда:

#sudo /opt/secretnet/bin/snpolctl -p devices -c devices_control, verbose, 1 — 1 — для регистрации неуспешных попыток доступа, 2 — для регистрации всех попыток доступа.

После выполнения администратором настроек в подсистеме пользователи смогут подключать только те устройства и выполнять только те операции, которые определены для всей системы в правах доступа.

Для выполнения процедур, связанных с контролем целостности объектов файловой системы предназначена утилита snaidectl, расположенная в каталоге /opt/secretnet/bin.

С её помощью можно:

- вручную запускать проверку целостности защищаемых ресурсов;

- проводить переинициализацию базы данных контроля целостности (КЦ);

- просматривать текущие объекты КЦ;

- восстанавливать объекты КЦ из эталонных значений;

- включать, отключать, настраивать контроль целостности для файлов;

- просматривать и настраивать расписание КЦ;

- включать КЦ для файлов в реальном времени.

При настройке контроля целостности для файлов имеется возможность с помощью флагов выбрать один из доступных шаблонов настроек КЦ или задать опции вручную.

Присутствуют следующие шаблоны:

- NORMAL: обнаруживать и протоколировать любый изменения файла;

- NORMALBACK: обнаруживать, протоколировать и отменять любые изменения файла (восстанавливать файл из резервной копии);

- NORMALLOCK: если файл изменен, запротоколировать событие и заблокировать систему;

- NORMALBACKLOCK: восстановить измененный файл и заблокировать систему

Опции полноты, т. е. свойства объекта, которые можно поставить на контроль:

- контрольная сумма (c);

- размер (s);

- владелец (пользователь и группа) (o);

- права доступа (p);

- время модификации (m)

Опции действий, т. е. действия, предпринимаемые при нарушении КЦ доступные для выбора:

- восстановить объект (b);

- заблокировать станцию (l)

Ниже приведены примеры команд, позволяющие включить для файлов КЦ:

#sudo /opt/secretnet/bin/snaidectl -s ‘/путь/к/файлу1’=NORMAL: ‘/путь/к/файлу2’=NORMAL – включить КЦ для файла1 и файла 2 с флагом NORMAL (обнаруживать и протоколировать любые изменения файла)

#sudo /opt/secretnet/bin/snaidectl -s ‘/путь/к/файлу1’=[csopmbl] – включить КЦ для файла1 с восстановлением изменений файла и блокировкой системы при его изменении

Другие примеры команд по управлению механизмом КЦ:

#sudo /opt/secretnet/bin/snaidectl -c – выполнить проверку целостности файлов

#sudo /opt/secretnet/bin/snaidectl -v – отобразить расписание КЦ

#sudo /opt/secretnet/bin/snaidectl -a ‘* */4 * * *’ – добавить в расписание проверку КЦ каждые 4 часа (время задается в формате crontab, т. е. ‘минуты * часы * день месяца * месяц в году * день недели’)

Так же в SN LSP возможен выбор алгоритма расчета контрольных сумм для объектов КЦ (MD5, GOST R 34.11-2012, SHA-512), который осуществляется через утилиту управления snpolctl.

Механизм замкнутой программной среды (ЗПС) в SN LSP позволяет ограничить запуск программ на рабочих станциях пользователей. Разрешение запуска программ осуществляется путем создания разрешающих правил, формирования белых списков и исключений. В отношении ресурсов в правилах ЗПС осуществляется контроль целостности.

Формирование правил может производиться как вручную, так и с помощью «мягкого» режима ЗПС, в ходе которого собираются и записываются в журнал данные о запускаемых пользователем программах, файлах, библиотеках и сценариях (скриптах). Впоследствии, на основе собранной в журналах информации, могут быть сформированы правила. Настройка регистрации событий ЗПС осуществляется через утилиту snpolctl.

Для настройки самого механизма замкнутой программной среды используется утилита snaecctl, расположенная в каталоге /opt/secretnet/bin.

По умолчанию в SN LSP механизм замкнутой программной среды выключен, для его включения используется команда:

#sudo /opt/secretnet/bin/snpolctl -p aec -c aec,state,1

В рамках утилиты snaecctl используются следующие команды: view, add, rm, update, reload, enable, disable, rename, export, confirm, log.

С помощью данных команд осуществляется управление замкнутой программной средой, а именно:

- просмотр, создание, редактирование и удаление правил ЗПС, белых списков и исключений;

- включение и отключение правил;

- подтверждение включения жесткого режима ЗПС;

- экспорт ресурсов в файл

С помощью команды «view» осуществляется просмотр правил, исключений ресурсов, белого списка пользователей и групп.

Примеры использования:

#sudo /opt/secretnet/bin/snaecctl view для просмотра списка всех правил

#sudo /opt/secretnet/bin/snaecctl view –name=NAME для просмотра правила с именем NAME

#sudo /opt/secretnet/bin/snaecctl view –u test_user для просмотра списка правил для пользователя test_user

С помощью команды «add» добавляются новые правила, пользователи, группы, ресурсы в правила, пользователи и группы в белый список, ресурсы в список исключений.

Примеры использования:

#sudo /opt/secretnet/bin/snaecctl add -u test_user добавление пользователя test_user в белый список

#sudo /opt/secretnet/bin/snaecctl add –n test_rule -D добавление нового правила с именем test_rule в выключенном режиме

#sudo /opt/secretnet/bin/snaecctl add –n test_rule -r /usr/sbin/ -R добавление ресурсов в правило test_rule рекурсивно из /usr/sbin/

С помощью команды «rm» производится удаление правил, пользователей, и групп, ресурсов из правил, пользователей и групп из белого списка, ресурсов из списка исключений.

Примеры использования:

#sudo /opt/secretnet/bin/snaecctl rm –n test_rule удаление правила с именем test_rule

#sudo /opt/secretnet/bin/snaecctl rm –n test_rule -u test_user удаление пользователя test_user из правила test_rule

#sudo /opt/secretnet/bin/snaecctl rm –A удалить все пользовательские правила

С помощью команды «update» производится замена пользователей, групп, ресурсов в правиле и изменение режима правила. При этом ресурсы, добавленные в правило ранее, удаляются.

Пример использования:

#sudo /opt/secretnet/bin/snaecctl update –n test_rule -r /usr/bin/ -R обновление списка ресурсов в правиле test_rule на /usr/bin/ рекурсивно

С помощью команды «reload» производится перерасчет контрольных сумм для ресурсов.

Примеры использования:

#sudo /opt/secretnet/bin/snaecctl reload перерасчёт контрольных сумм всех ресурсов и загрузка правил в ядро

#sudo /opt/secretnet/bin/snaecctl reload -n test_rule перерасчёт контрольных сумм ресурсов в правиле test_rule

С помощью команд «enable», «disable» и «rename» осуществляется включение, выключение и переименование правил.

Примеры использования:

#sudo /opt/secretnet/bin/snaecctl disable -n test_rule выключение правила test_rule

#sudo /opt/secretnet/bin/snaecctl rename -n test_rule -N renamed_test_rule переименование правила test_rule в renamed_test_rule

С помощью команды «export» осуществляется экспорт ресурсов из правил в JSON-файл.

Пример использования:

#sudo /opt/secretnet/bin/snaecctl export -n test_rule -f resource_file экспорт ресурсов правила test_rule в файл resource_file

С помощью команды «confirm» осуществляется подтверждение включения жёсткого режима ЗПС (без подтверждения после следующей перезагрузки будет включен мягкий режим ЗПС).

С помощью команды «log» в SN LSP существует возможность создавать новые правила или добавлять ресурсы в существующие на основе анализа журналов аудита. События журнала могут фильтроваться по имени пользователя, группе, исполняемому файлу и времени.

Пример использования:

#sudo /opt/secretnet/bin/snaecctl log -u test_user -n test_rule добавление в правило test_rule всех ресурсов, запущенных пользователем test_user

#sudo /opt/secretnet/bin/snaecctl log -u test_user -n test_rule -I 27-10-2023 -F 27-10-2023T23:59:59\ добавление в правило test_rule ресурсов, запущенных пользователем test_user 27 октября 2023 года

Журнал событий в Secret Net LSP включает в себя системный журнал и журнал аудита. В системном журнале содержатся сведения обо всех событиях, зарегистрированных подсистемами, входящими в состав СЗИ (например, блокировка компьютера, событие входа пользователя в систему, нарушения КЦ).

В журнале аудита содержатся сведения, необходимые администратору для контроля действий субъектов (пользователей и процессов) и действий с защищаемыми объектами (например, открытие сетевого соединения, запрет запуска программы, срабатывание правил ПМЭ). Для работы с журналами в Secret Net LSP используется утилита snjrnl, расположенная в каталоге /opt/secretnet/bin.

С помощью данной утилиты можно:

- просматривать записи системного журнала и журнала аудита;

- удалять записи из базы данных журналов;

- экспортировать и импортировать записи журналов в файл;

- сортировать события

Фильтрация просматриваемых записей журнала возможна по дате и времени, по приоритету, пользователю, группе аудита, приложению, объекту, результату (ошибка, успешно), по содержанию определенного текста.

Опции при использовании команды представлены в таблице ниже:

Подготовка к установке.

Перед установкой необходимо убедиться, что на защищаемом узле установлена поддерживаемая версия ОС, а ядро ОС входит в список поддерживаемых разработчиком СЗИ. Требования к аппаратному обеспечению также должны быть удовлетворены.

Перед началом установки настоятельно рекомендуется отключить внешние репозитории, а также подключить установочный диск ОС и репозиторий с инсталляционного диска Secret Net LSP.

Установку СЗИ настоятельно рекомендуется провести непрерывно от начала до конца.

Установка Secret Net LSP.

- Загрузить инсталляционный пакет с сайта Кода Безопасности или облачного хранилища Cloud4Y: https://nc.cloud4y.ru/index.php/s/iYmk7jPATRbDDw6.

- Найти соответствующий дистрибутив для своей версии ОС. Запустить установку.

Для ОС семейства Red Hat (RHEL, Cent OS, Red OS):

#yum install ./ sn-lsp-1.10-680.el7.x86_64.rpm

Для ОС семейства Debian (Ubuntu, Лотос):

#apt update

#apt install ./<пакет sn-lsp>

для Альт Рабочая станция 9.0:

#apt-get update

#apt-get install ./<пакет sn-lsp>

для Альт 8 СП (в системе должен быть установлен пакет lightdm-gtkgreeter-pd):

#setenforce 0

#apt-get update

#apt-get install ./<пакет sn-lsp>

- Перезагрузить систему.

- Загрузить на защищаемый узел и установить полученную лицензию:

snlicensectl -c /home/ ID_key.lic

Настройка Secret Net LSP.

Для выполнения настройки параметров политик помимо графической консоли управления используется утилита snpolctl, расположенная в каталоге /opt/secretnet/bin. Утилита выполняет действия в режиме командной строки от имени текущего пользователя.

- Настройка политики пользователей.

Минимальная длина пароля:

#snpolctl –p users –c users, min_passwd_size,8

Сложность пароля:

#snpolctl –p users –c users, passwd_strength,1

Срок действия пароля:

#snpolctl –p users –c users, max_days,90

Минимальный срок, после которого пароль может быть изменен:

#snpolctl –p users –c users,min_days,0

Предупреждение о необходимости смены пароля, дней до:

#snpolctl –p users –c users, warn_days,14

Количество дней до блокировки УЗ с устаревшим паролем:

#snpolctl –p users –c users,inactive_days,0

- Настройка политики аутентификации

Не блокировать при изъятия идентификатора:

#snpolctl -p token_mgr –c authentication,lock,1

Количество неудачных попыток входа:

#snpolctl -p token_mgr –c authentication,deny,1

Время блокировки после превышения допустимого количества попыток:

#snpolctl -p token_mgr –c authentication,unlock_time,15

Период неактивности до блокировки экрана:

#snpolctl -p token_mgr –c authentication,lock_delay,1

Резервное копирование конфигурации Secret Net LSP.

Для выполнения операций резервного копирования и восстановления используется утилита snbckctl, расположенная в каталоге /opt/secretnet/bin.

- Для сохранения текущей конфигурации выполнить команду (ID – идентификатор (имя) файла настроек):

#snbckctl –r –i <ID>

- Восстановить конфигурацию из файла:

#snbckctl –r –i <ID>

Вы уже работаете с сервисами Cloud4Y?

Перейти на вебсайт

Попробовать бесплатно

В статье показано как произвести установку и настройку сертифицированного средства защиты от несанкционированного доступа к информации (СЗИ от НСД) Secret Net LSP на в операционной системе ОС Linux Debian. СЗИ от НСД Secret Net LSP выполняет администратор безопасности, который должен входить в локальную группу администраторов компьютера.

Примечание.

Для корректной установки Secret Net LSP в операционной системе Debian 8 необходимо выполнить следующие команды:

# sudo apt-get update

# sudo apt-get install ntp, ntpdate, openssh-server

Установка ПО Secret Net LSP на в среду ОС Debian 8 осуществляется с помощью установочного DEB-пакета: sn-lsp-1.5.xxx-x86_64.deb.

Для установки Secret Net LSP:

- Вставьте установочный компакт-диск Secret Net LSP в привод DVD/CD-ROM. Запустить программу эмулятора терминала.

- Смонтируйте DVD/CD-ROM в систему, для этого выполните следующую команду:

#sudo mount /dev/cdrom /mnt

- Перейдите в смонтированный каталог и скопируйте дистрибутив в заранее созданную папку:

# cd /mnt/DistrLSP/x86_64/

# cp * /home

- Для установки Secret Net LSP выполните команду:

#dpkg -i sn-lsp-1.5.ххх-x86_64.deb

- Перезагрузите компьютер

- После перезагрузки на компьютере будет отключена мандатная система контроля доступа (SELinux, Apparmor, Tomoyo Linux, RSBAC и пр.).

Результатом выполнения описанной процедуры является установка на защищаемом компьютере программного обеспечения Secret Net LSP.

Настройка Secret Net LSP

Настройка параметров объектов политик безопасности

Настройка параметров защитных подсистем производиться специализированными консольными утилитами в составе Secret Net LSP.

Утилиты используются в следующих задачах:

- настройка параметров политик;

- управление персональными идентификаторами;

- безопасное удаление;

- разграничение доступа к устройствам;

- контроль целостности объектов файловой системы;

- настройка правил аудита;

- управление режимом аутентификации;

- настройка удаленного управления;

- резервное копирование;

- работа с журналами.

Утилиты расположены в каталогах /opt/secretnet/bin и /opt/secretnet/sbin

Для настройки параметров объектов политик безопасности необходимо привести параметры к следующим значениям:

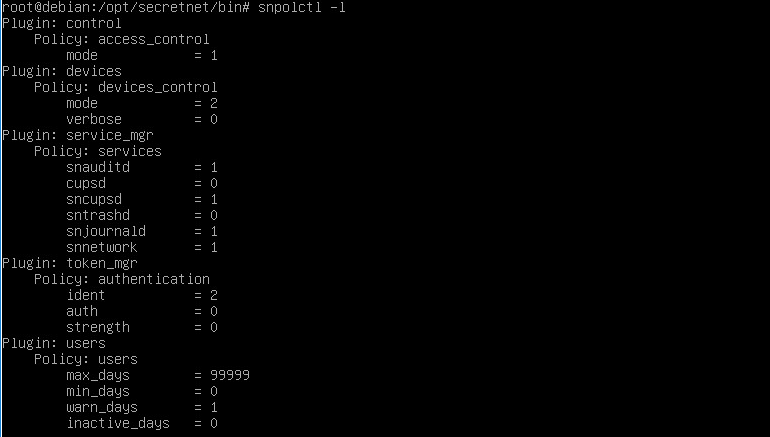

| Название плагина | Параметр | Значение |

| Дискретное управление доступом | режим работы | включено |

| Параметры управления устройствами | режим работы | Жесткий режим |

| детализация сообщений | включено | |

| Установки сервисов | сервис аудита | включено |

| системный сервис печати | выключено | |

| сервис печати | выключено | |

| сервис безопасного удаления | включено | |

| сервис журналирования | включено | |

| сервис удаленного управления | выключено | |

| Параметры аутентификации | метод идентификации | смешанный |

| метод аутентификации | пароль введен с клавиатуры | |

| усиленная аутентификация | выключено | |

| Управление настройками паролей пользователей | число дней, после которых срок действия пароля истекает | 120 |

| минимальное количество дней между сменами пароля | 120 | |

| дни до истечения срока действия пароля, когда пользователь будет

предупрежден |

3 | |

| число дней после устаревания пароля до его блокировки | 3 |

Вывод команды #snpolctl -l (покажет текущие настройки политик безопасности)

Список выполняемых команд

| Команды | Значение |

| snpolctl –p control –c access_control,mode,1 | режим работы, включено |

| snpolctl –p control –c access_control,mode,1 | режим работы, жесткий режим |

| snpolctl –p devices –c device_control,mode,2 | детализация сообщений, включено |

| snpolctl –p devices –c device_control,verbose,1 | сервис аудита , включено |

| snpolctl –p service_mgr –c service,snaudit,1 | системный сервис печати, выключено |

| snpolctl –p service_mgr –c service,cupsd,0 | системный сервис печати, выключено |

| snpolctl –p service_mgr –c service,snupshd,0 | сервис печати, выключено |

| snpolctl –p service_mgr –c service,sntrashd,1 | сервис безопасного удаления, включено |

| snpolctl –p service_mgr –c service,snjournald,1 | сервис журналирования, включено |

| snpolctl –p service_mgr –c service,snnetwork,1 | сервис удаленного управления, выключено |

| snpolctl –p token_mgr –c authentication,ident,2 | метод идентификации, смешанный |

| snpolctl –p token_mgr –c authentication,auth,0 | метод аутентификации, пароль введен с клавиатуры |

| snpolctl –p token_mgr –c authentication,strength,0 | усиленная аутентификация, выключено |

| snpolctl –p users –c users,max_days,120 | число дней, после которых срок действия пароля истекает, 120 |

| snpolctl –p users –c users,min_days,120 | минимальное количество дней между сменами пароля, 120 |

| snpolctl –p users –c users,warm_days,3 | дни до истечения срока действия пароля, когда пользователь будет предупрежден, 3 |

| snpolctl –p users –c users,inactive_days,3 | число дней после устаревания пароля до его блокировки, 3 |

Более детально порядок и правила администрирования и управления средством защиты информации Secret Net LSP представлены в документации, входящей в состав комплекта поставки.

Смотрите также статью: Установка параметров настроек Secret Net Lsp согласно требованиям, к средствам защиты от НСД

2.4.26.3.1 Полезные ссылки и установка Secret Net LSP 1.12

Скачать документ

Окружение

- Версия РЕД ОС: 7.3

- Конфигурация: Рабочая станция

- Версия ПО: SecretNet LSP 1.12

Программный продукт Secret Net LSP предназначен для защиты от несанкционированного системного доступа к информационным ресурсам компьютеров, функционирующих под управлением дистрибутивов Linux.

Примечание.

Перед установкой необходимо убедиться, что на ПК установлены последние обновления и используется поддерживаемое ядро.

В продукте Secret Net LSP версии 1.10 и старше отсутствует графический интерфейс. Настройка проводится в соответствии с официальной документацией разработчика ПО.

Полезные ссылки

1. Скачайте последние версии РЕД ОС по следующей ссылке: Загрузки.

2. Инструкцию по обновлению ядра Linux до версии 6.1 в РЕД ОС 7.3 можно найти здесь: Обновление ядра Linux до версии 6.1 в РЕД ОС 7.3.

3. В репозитории Secret Net LSP вы найдете:

-

каталог «release«: содержит дистрибутив продукта;

-

каталог «update«: содержит пакет обновлений.

4. Ознакомьтесь с историей обновлений и поддержкой новых ядер в файле *.changelog: История обновлений Secret Net LSP.

5. Доступ к дистрибутиву Secret Net LSP 1.12 можно получить здесь: Дистрибутив Secret Net LSP 1.12.

Установка

Для установки Secret Net LSP 1.12 выполните следующий алгоритм действий:

1. Загрузите дистрибутивы secretnet-1.12-2839.el8.x86_64.rpm и snlsp-firewall-1.2-2839.el7.x86_64.rpm с официального сайта разработчика в удобную директорию (например, /home/user/Загрузки).

2. Проверьте версию ядра командой (от локального пользователя):

uname -a

Если используется ядро ниже версии 6.1.52, необходимо обновить систему в соответствии с инструкцией из Базы Знаний.

3. Перейдите в директорию с загруженными файлами:

cd /home/имя_пользователя/Загрузки

4. Установите SecretNet LSP, выполнив команду (от суперпользователя):

sudo dnf install secretnet-1.12-2839.el8.x86_64.rpm snlsp-firewall-1.2-2839.el7.x86_64.rpm

5. Для завершения установки выполните перезагрузку системы:

reboot

Эта информация оказалась полезной? ДА НЕТ

Дата последнего изменения: 05.03.2025

Если вы нашли ошибку, пожалуйста, выделите текст и нажмите Ctrl+Enter.

Secret Net LSP это сертифицированное средство защиты информации от несанкционированного доступа для операционных систем семейства Linux.

Обладает следующими возможностями:

- Идентификация и аутентификация пользователей

- Разграничение доступа к защищаемым ресурсам компьютера

- Разграничение доступа к устройствам

- Очистка освобождаемых областей оперативной памяти компьютера и запоминающих устройств

- Контроль целостности программной среды защищаемого компьютера и ключевых компонентов СЗИ

- Регистрация в журнале СЗИ Secret Net LSP событий безопасности

- Аудит действий с защищаемыми ресурсами и сетевой активности пользователей

- Интеграция со средствами централизованного управления Secret Net 7

Рассмотрим установку демо-версии этого СЗИ НСД. Для этого пройдем на сайт производителя www.securitycode.ru и перейдем на страницу Secret Net LSP

Чуть ниже обнаружим кнопку «Скачать и протестировать», учтем, что надо зарегистрироваться на сайте производителя (я сделал это заранее).

Скачиваем

Перед установкой убедитесь, что ваша система соответствует системным требованиям программы.

Обычно в различных дистрибутивах Linux это можно сделать командой «uname -r» в терминале

Сразу оговорюсь, что у меня стоит CentOS 7.1, версия ядра видна на скриншоте. Стоит данная операционная система на виртуальной машине Virtual Box.

Теперь приступим к установке Secret Net LSP. Для этого распакуйте подходящую к вашей ОС версию дистрибутива к домашнюю папку пользователя

После этого можно смело начинать следовать инструкциям, пишем команду указанную в инструкции, прилагаемой к демо-версии,

Теперь терпеливо дожидаемся окончания установки,

Вот и все. Пишем команду «reboot», которая перезагрузит вашу систему

Сразу же после перезагрузки окно авторизации позеленеет и тем самым удостоверит нас, что установка произошла успешно. Для управления Secret Net необходимо зайти под учетной записью root. На рабочем столе должна красоваться вот такая большая иконка.

Запустим её

После непродолжительного ожидания увидим панель управления

Ее, пожалуй, изучим в следующий раз.