Введение

Что такое pfSense

Многофункциональный программный маршрутизатор-брандмауэр pfSense разработан компанией Netgate на базе ОС FreeBSD.

pfSense распространяется в нескольких редакциях: программный Community Edition (CE), в виде аппаратного appliance NetGate. Для Community Edition доступна коммерческая поддержка по цене от $400 до $800 в год. В 2021 году запущен pfSense Plus Software, в пользу которого предполагается сфокусировать основные усилия по разработке новых функций.

pfSense имеет модульную архитектуру и свой пакетный менеджер. Основные функции: маршрутизация, в т.ч. динамическая, межсетевое экранирование, NAT, DHCP-сервер, балансировка нагрузки, VPN (включая OpenVPN и L2TP), dDNS, PPPoE, IDS, проксирование и другое. Поддерживается построение отказоустойчивого кластера. Есть встроенный мониторинг, журналирование и построение отчетов.

Многие организации и домашние офисы используют pfSense для подключения к интернет-ресурсам. При этом часто используется бесплатная редакция Community Edition без техподдержки.

Продукт развивается с 2004 года, на текущий момент достиг высокой зрелости и стабильности. Во многих случаях это позволяет использовать его бесплатную редакцию Community Edition без техподдержки.

Аппаратные требования

CE можно установить как на bare metal, так и в виртуальной машине. Аппаратные требования диктуются необходимыми скоростями сетевых интерфейсов — от минимальных 500 МГц/512 МиБ для 10 Мб/с. до многоядерного 2+ ГГц/2 ГиБ для 1 Гб/с.

Использование дополнительных функций и модулей требует увеличения количества ядер ЦПУ и объема ОЗУ. Для часто используемого подключения со скоростью 100 Мб/с. рекомендуется 1 ГГц/1 ГБ. Для более высоких скоростей также необходима шина PCIe, т.к. в противном случае ее предшественница будет узким местом.

Разбираетесь в железе? Пройдите тест и проверьте себя

К размеру диска требования невысокие, но также зависят от используемых функций, минимальный размер — 8 ГБ. В остальном, pfSense построен на базе FreeBSD, поэтому список совместимого аппаратного обеспечения диктуется поддерживаемым во FreeBSD.

Установка pfSense CE

Продемонстрируем установку, настройку и работу pfSense на примере виртуальной машины в облаке Selectel. В качестве стенда создадим лабораторию из двух машин: на одной (с двумя интерфейсами — внешним и внутренним) будет работать pfSense, на другой (с одним внутренним) — десктопный клиент.

pfSense является кастомным решением для облачной платформы Selectel, поэтому есть ряд неочевидных нюансов.

По состоянию на август 2021 года:

- В настройках установочного образа необходимо указывать Linux вместо «Другая» (в противном случае получим ошибку Internal error Invalid image metadata. Error: Field value other is invalid).

- Дистрибутив работает только с сетевыми дисками и не может установиться на сервер с локальным диском.

- Другой нюанс заключается в том, что невозможно совместить установку через образ в панели управления и выбор сразу двух сетевых интерфейсов.

Обходные пути — создание машины с двумя интерфейсами и подключение установочного ISO-образа через OpenStack CLI, либо установка с одним сетевым интерфейсом с последующим добавлением 2-го. Последний путь проще, им и пойдем.

Загрузка образа

На странице загрузки pfSense CE выбираем архитектуру AMD64 (64-bit) и тип образа DVD Image (ISO).

Выполняем проверку целостности загруженного архива и распаковываем его:

$ sha256sum=($(sha256sum Download/pfSense-CE-2.5.2-RELEASE-amd64.iso.gz)) && [ "$sha256sum" == "0266a16aa070cbea073fd4189a5a376d89c2d3e1dacc172c31f7e4e75b1db6bd" ] && echo "Ok" || echo "Something wrong"

$ gunzip Download/pfSense-CE-2.5.2-RELEASE-amd64.iso.gz

Значение контрольной суммы sha256 0266a16aa070cbea073fd4189a5a376d89c2d3e1dacc172c31f7e4e75b1db6bd смотрим на странице загрузки. В примере указана для актуальной на момент написания версии 2.5.2.

После этого создаем и загружаем образ в хранилище в панели управления, указав ОС Linux:

Установка и первоначальная настройка pfSense

В разделе серверы «Облачной платформы» нажимаем кнопку «Создать сервер» вверху справа (или в центре, если это 1-й). Выбираем минимальную произвольную конфигурацию (1 vCPU/512 МиБ RAM/5 ГиБ Storage, 17,82 ₽/день по состоянию на август 2021) — в тестовых целях этого достаточно, для остальных случаев системные требования указаны выше.

Сеть на данном этапе оставляем как «Новая приватная сеть» — она будет у нас внутренней, адрес 192.168.1.0/24. Присвоим имя int_net, DHCP — выключим. Настройка шлюза в данном случае ни на что не влияет, но убрать его невозможно.

После указания необходимых параметров нажимаем кнопку «Создать». Сервер конфигурируется и будет доступен через 30 секунд. Если вы случайно закрыли вкладку, где создавалась машина — не проблема, теперь сервер доступен в глобальном разделе «Серверы». Для взаимодействия с консолью сервера мы переходим в его карточку на вкладке «Серверы», далее открываем пункт «Консоль».

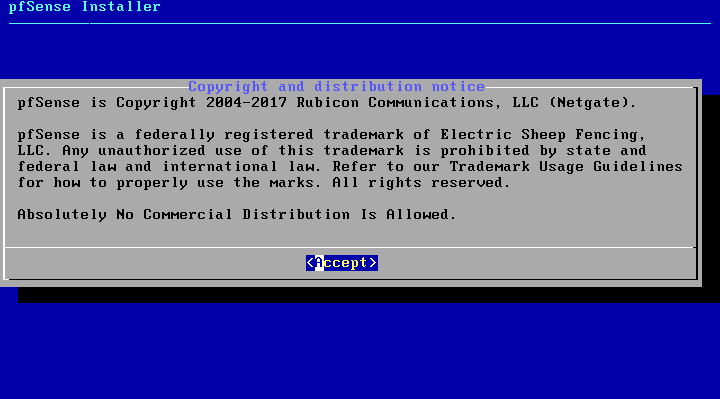

Читаем и соглашаемся с авторскими правами.

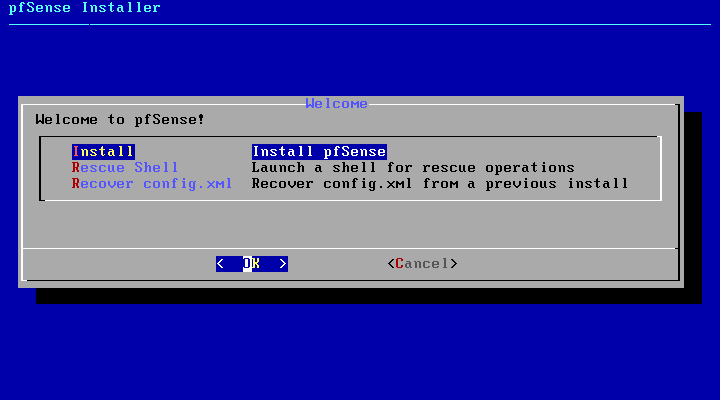

Выбор режима установки. На этом же этапе работы установщика можно задействовать и встроенный режим восстановления.

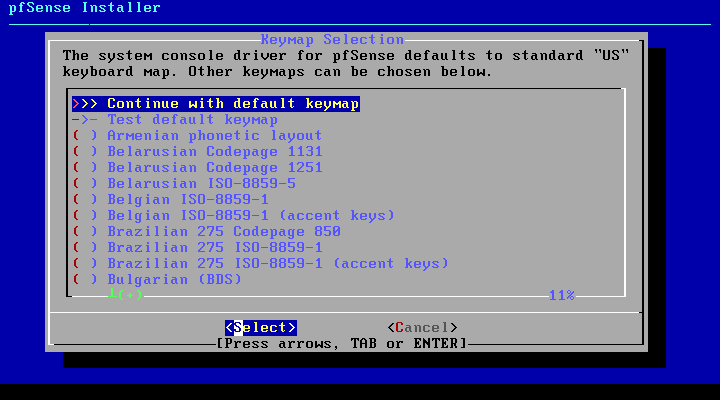

Консоль системы не будет видна рядовым пользователям, нет смысла менять локализацию — оставляем по умолчанию.

В зависимости от аппаратной архитектуры выбираем метод загрузки и разметки накопителя, для ВМ — BIOS.

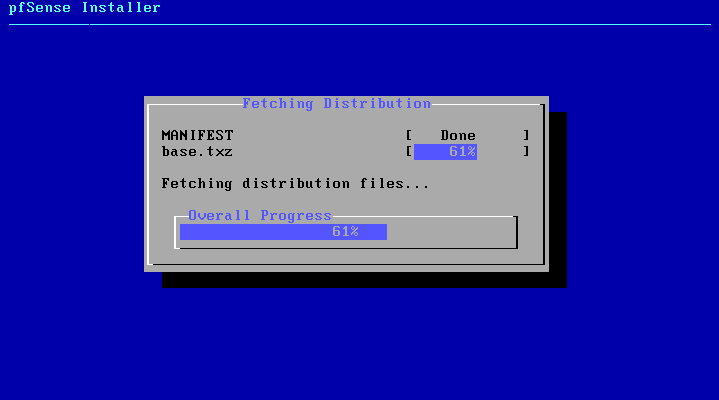

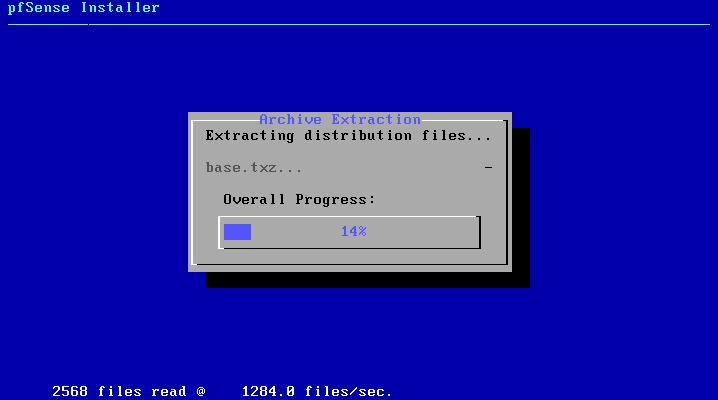

Наблюдаем за процессом установки.

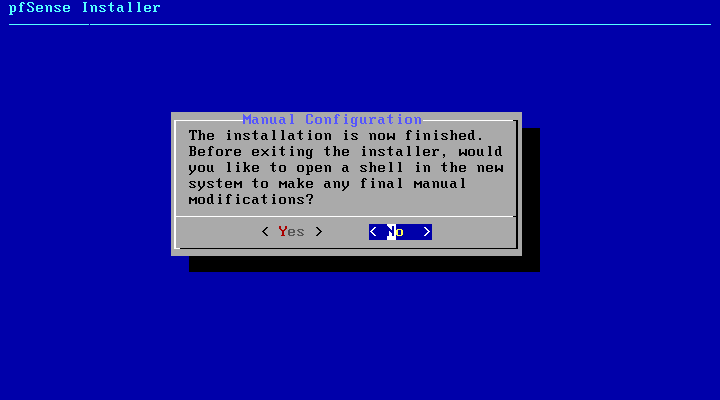

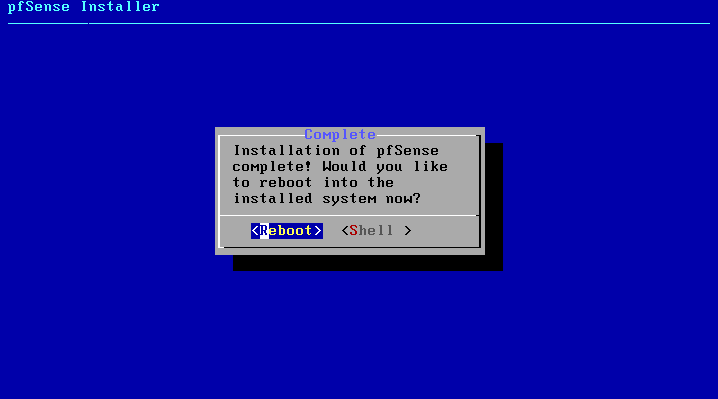

По окончании установки появится следующее окно.

Нажав кнопку Yes, мы попадем в оболочку (Shell). Здесь можно выполнить любые настройки системы вручную. После окончания настроек вернуться в программу установку можно, выполнив команду exit. Обычно на этом этапе ничего менять не требуется, нажимаем No.

Настройка сетей

Для нашей лаборатории понадобится одна внешняя и одна внутренняя сети — для этого нужно добавить второй интерфейс. Запускаем оболочку, нажав Shell.

И даем команду на выключение:

# poweroff

В реальной жизни при установке на своем сервере этот этап не потребуется.

На глобальной вкладке «Серверы» у виртуальной машины будет статус SHUTOFF.

Далее рассмотрим сценарий подключения к провайдеру по IP, где нам выдана сеть по маске /29 (минимально возможная на облачной платформе Selectel).

Переходим в глобальную панель «Сеть»->«Публичные подсети» и нажимаем «Создать подсеть».

В панели управления можно выбрать маски от /29 до /27. Если ваш провайдер предоставил сеть с маской /30, сценарий подключения и настройки будет аналогичным.

На этом этапе система выделит сеть (в примере — 94.26.250.176/29) и назначит шлюз по умолчанию (94.26.250.177). Он понадобится дальше при настройке WAN-интерфейса. В реальной жизни это будет адрес шлюза провайдера.

Добавим новую сеть к нашему серверу, «Серверы» -> «Порты» -> «Добавить порт» -> «Выберите сеть» -> «Добавить порт».

Система выделила адрес нашему серверу (94.26.250.178) — теперь у него, как и полагается настоящему интернет-шлюзу, два интерфейса — внешний, включенный в глобальную, и внутренний, включенный в нашу локальную сеть.

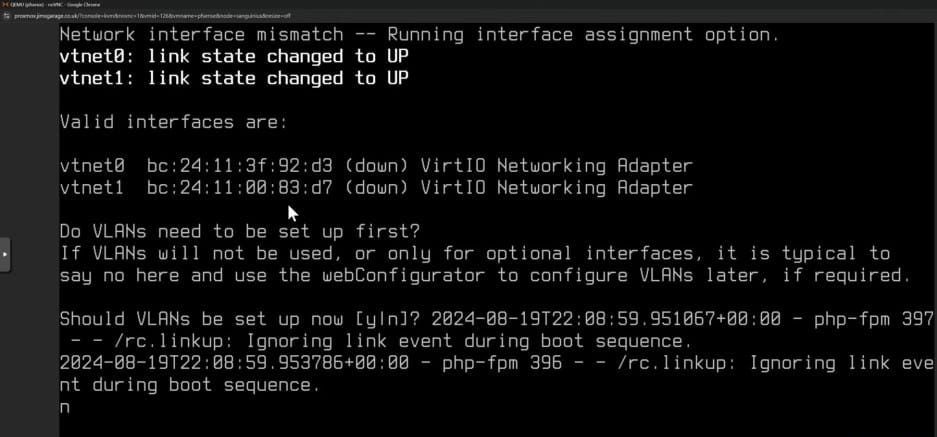

Поддержки VLAN в «Облачной платформе» Selectel нет, отказываемся и переходим к настройке интерфейсов.

Интерфейсом vtnet0 наш сервер смотрит внутрь сети, vtnet1 — наружу.

Для применения настроек и продолжения установки нажимаем клавишу y.

В консоли pfSense присвоим выданный ранее внешний адрес (WAN-интерфейс).

Пункт 2-Set Iface IP -> 1-WAN -> DHCP -> N -> Enter IP-Address -> Enter mask -> Enter gateway.

Следом система предложит изменить настройки IPv6. В нашем сценарии это не требуется, настройки не меняем.

Утвердительно отвечаем на вопрос «Do you want to revert to HTTP as the webConfigurator protocol?» и 3-4 секунды ожидаем применения конфигурации.

Проверяем доступность шлюза провайдера (эта возможность доступна в пункте 7).

После выбора пункта Ping host указываем адрес шлюза провайдера или, в нашей лаборатории, платформы.

Тестовый клиент

Следующим этапом добавим в нашу лабораторию тестовую машину (Ubuntu 18/1 vCPU/2 ГиБ RAM/8 ГиБ Storage). Она будет имитировать нашего пользователя и подключаться к интернет-ресурсам через pfSense. С нее же будем продолжать настройку pfSense.

От этой машины нам нужен только браузер. Возьмем готовый образ Ubuntu 18 и добавим туда графическую оболочку. Для доступа к репозиториям потребуется временно подключить машину ко внешней сети напрямую.

Нажимаем кнопку «Создать», секунд 15-20 ожидаем рождения сервера и подключаемся к его консоли.

Если при создании машины была использована внутренняя сеть (int_net), можно либо пересоздать машину полностью, либо удалить этот сетевой интерфейс и добавить внешний, после чего выполнить на машине.

# ip link set eth0 down

# ip addr add 94.26.250.179/29 dev eth0

# ip link set eth0 up

# ip route add default via 94.26.250.177 dev eth0

# ping 94.26.250.177

# ping ya.ru

Обновление ОС

Хоть это и тестовая машина, первым делом обновляем ее:

# apt-get update -y && apt-get upgrade -y

Если обновилось ядро, машину следует перезагрузить.

Установка GUI

Настройка графики выходит за рамки статьи, подробнее о ней можно найти на тематических сайтах, перечень команд может быть таким.

# apt install tasksel slim -y

# tasksel install ubuntu-desktop

# adduser myuser

# systemctl start slim

По графической части: на платформе Selectel для переключения между консолями ВМ можно использовать сочетание Alt+left/right arrow или F1, привычное Ctrl+Alt+Fn может не сработать.

Здесь же создается рядовой пользователь, дабы исключить дальнейшую работу под root’ом.

Переключение сетевого интерфейса

После запуска графического интерфейса переносим наш десктоп во внутреннюю сеть, для чего на вкладке «Порты» сервера удаляем внешний интерфейс и подключаем внутреннюю сеть — int_net (это лучше делать на выключенной машине — systemctl poweroff).

Поскольку образ взят из репозитория Selectel, он заточен под взаимодействие с этой платформой и получает от нее сетевую конфигурацию.

В нашей лаборатории это не нужно, наш DHCP работает на pfSense и именно он должен задавать сетевые параметры клиента. Поведение гостевой машины меняется командой.

$ sudo touch /etc/cloud/cloud-init.disabled

Netplan в облачной платформе использоваться не должен, поэтому для включения DHCP на интерфейсе машины редактируем файл.

/etc/network/interfaces.d/50-cloud-init.cfg

Приводим к виду:

Проверка:

Посмотреть текущий ip-адрес можно командой ip a[ddress], а проверить настройки, полученные от DHCP-сервера командой.

less /var/lib/dhcp/dhclient..leases

Адрес DHCP-сервера можно узнать так:

Если по какой-то причине при создании машины в сети int_net был включен DHCP, на этапе перед выключением или перезагрузкой машины DHCP в этой сети необходимо выключить, в противном случае адреса будет раздавать хост 192.168.1.2 или .3. После этого приводим настройки cloud-init и сетевого интерфейса как указано выше.

9 шагов мастера настройки pfSense

Запускаем браузер, переходим по адресу 192.168.1.1 — мы оказываемся в веб-интерфейсе pfSense. Вводим имя/пароль по умолчанию (admin/pfsense), запускается мастер настройки, состоящий из 9 шагов. При базовой настройке необходимо поменять только небольшое количество настроек.

Баннер вверху напоминает о необходимости изменить пароль по умолчанию на свой. На 6-м шаге мастер настройки предложит поменять пароль, поэтому сейчас можно баннер проигнорировать.

Видим приветствие мастера настройки.

Шаг 1. Начало настройки

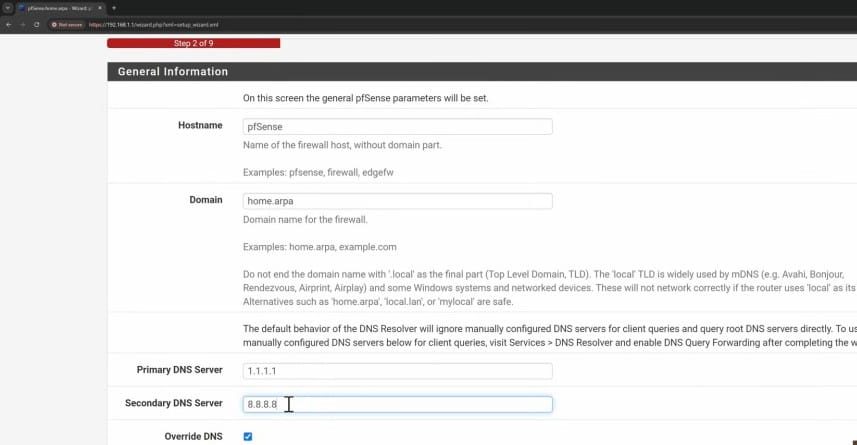

Шаг 2. Указание имени и домена шлюза

В мастере указываем имя и домен нашего шлюза (шаг 2, например, mygw02 & myorg.ru), DNS-серверы (напр., dns.google — 8.8.4.4 & 8.8.8.8).

Предостережение! В РФ планируют заблокировать DNS от Google, Cloudflare и DoH — учитывайте при настройке DNS.

Шаг 3. Настройка синхронизации времени

Настраиваем синхронизацию времени по NTP и часовой пояс: сервер можно оставить предложенный по умолчанию, либо выбрать по своим предпочтениям с подходящим stratum (достаточно и уровня 3).

Шаг 4. Настройка PPPoE

На этом шаге, как правило, ничего менять не приходится. В дополнение к внешнему адресу указываем upstream gateway — вышестоящий (провайдерский) шлюз, если он не был задан ранее. Здесь же указываются настройки PPPoE, если их требует провайдер. Некоторые операторы требуют подключение только с конкретного MAC-адреса, его также можно указать на этом шаге.

Шаг 5. Настройка внутреннего интерфейса

Относится к настройке внутреннего интерфейса. У нас он уже настроен, переходим к следующему шагу.

Шаг 6. Пароль администратора

На этом шаге система потребует изменить пароль администратора:

Проверка соответствия предыдущему (в том числе установленному по умолчанию) паролю не производится. Технически можно повторить, но из соображений безопасности следует установить стойкий пароль.

Шаг 7. Применение настроек

И затем предложит применить настройки.

Шаг 8. Продолжение применения настроек

Шаг 9. Настройка завершена

Нажимаем кнопку Finish — мастер настройки успешно завершил работу. На этом этапе наш pfSense уже готов выполнять базовые функции интернет-шлюза — можем в браузере зайти в поисковик и запустить сетевой спидометр.

В дальнейшем (например, после сброса к заводским настройкам: Diagnostics -> Factory Defaults), мастер можно запустить из меню System -> Setup Wizard.

Интерфейс pfSense

При подключении к маршрутизатору первым делом отображается дашборд, который может выглядеть следующим образом:

Его отрисовка занимает некоторое время, экран открывается не мгновенно.

Дашборд гибко настраивается — можно добавлять новые элементы, удалять неиспользуемые, настраивать имеющиеся.

Структура меню

Функций pfSense выполняет множество, настройки сгруппированы:

- Кнопка с логотипом pfSense — переход на дашборд.

- System — общие системные настройки; управление маршрутизацией, сертификатами, обновлением; пакетный менеджер.

- Interfaces — маппинг и настройка интерфейсов.

- Firewall — файерволлинг — настройка NAT и правил брандмауэра; здесь же настраивается шейпинг.

- Services — дополнительные функции, запущенные отдельными демонами (DHCP Server/Relay, DNS; NTP, SNMP, etc), в т.ч. установленными из менеджера пакетов (Squid, Snort, Nagios (NRPE) и Zabbix агенты).

- VPN — настройки служб удаленного доступа (IPsec, L2TP, OpenVPN) вынесены сюда.

- Status — текущее состояние компонентов — счетчики, значения и состояние реального времени, а также графики мониторинга и системные журналы.

- Diagnostics — различные диагностические инструменты (архивация/восстановление, выключение/перезапуск, ping/traceroute/DNS lookup и много чего еще).

- Mygw02.myorg.ru — что-то вроде кнопки help/about.

Изменение темы

Многим нравятся «темные» темы, они есть в pfSense, меню System -> General Setup, раздел webConfigurator:

В статье будет чередоваться темная и светлая тема, используемая по умолчанию.

Локализация

Раздел System -> General Setup, секция Localization, параметр Language, позволяют переключать язык веб-интерфейса.

Пример интерфейса на русском языке:

Диагностика

Первичная диагностика обычно начинается с анализа журналов работы системы и компонентов, после чего полезно проанализировать историческую загрузку системы на определенном интервале, например, в течение последних суток или часа.

Системные журналы

Доступны на вкладке Status -> System Logs. Журналов много, но они разделены по категориям. В первую очередь будут интересны журналы Status/System Logs/System/General и Status/System Logs/Firewall.

Графики нагрузки

Оценить нагрузку на систему удобно в графическом виде в разделе Status/Monitoring.

Последующая диагностика заключается во внимательном анализе значений в счетчиках на вкладке «Статусы» и использовании диагностических инструментов на вкладке «Диагностика».

Сброс пароля

Если пароль от pfSense потерялся, в консоли его можно сбросить до значения по умолчанию в пункте 3 (Reset webConfigurator password):

Расширенные настройки

Правила брандмауэра

Настройки по умолчанию запрещают подключение к pfSense из глобальной сети и разрешают доступ клиентов наружу с использованием трансляции адресов NAT (точнее, наиболее частый вариант динамической NAT — NAPT по RFC 2663, она же NAT overload, маскарадинг или PAT — здесь и далее будем говорить только об этом типе).

Для примера создадим разрешающее правило для подключения к pfSense из дома (правило задается на интерфейсе WAN), затем ограничим подключения пользователей только серфингом (правило задается на интерфейсе LAN).

В pfSense есть удобный механизм описания переменных через псевдонимы, создадим такой для нашего домашнего офиса и портов tcp:80/443, включим регистрацию пакетов. В пункте Aliases меню Firewall на вкладке IP, открывающейся по умолчанию, нажмем кнопку +Add:

Откроется редактор псевдонимов для IP-адресов:

В редакторе присвоим имя псевдониму, укажем тип (Host(s)) и добавим IP-адреса.

На вкладке Ports аналогичным образом создаем правило для служб:

Указываем понятное имя, даем описание, добавляем один или несколько портов:

В подсказке указан удобный способ создания псевдонима для диапазона портов.

Для настройки того-то, переходим Firewall/Rules/.

Теперь при создании или редактировании существующих правил мы можем использовать псевдонимы. Это особенно удобно, когда какая-то настройка повторяется в нескольких правилах и иногда меняется.

В этом случае достаточно скорректировать только один псевдоним.

На примере выше для адреса источника и портов назначения мы выбрали заданные ранее псевдонимы.

После настройки не забываем нажимать Apply Changes. Теперь можно проверять подключение.

Аналогично на интерфейсе LAN создаем правило для серфинга:

Далее на этом же интерфейсе создаем правила для DNS (udp:53) и (необязательно, облегчает диагностику) ICMP (достаточно echo request, echo reply).

Теперь отключаем правила по умолчанию, нажав на зеленую галочку(1), Save (2, если менялся порядок правил) и Apply Changes (3):

Проверяем доступ к web-сайтам, затем к нестандартным портам, используя ресурс portquiz.net:

Пинг работает, имена сайтов разрешаются, http по tcp/80 открыт, а на нестандартный порт tcp/8080 соединение не проходит:

О чем также видим записи в журнале:

Таким образом мы решили поставленную задачу по организации доступа к веб-ресурсам и ограничению нежелательных ресурсов, работающих на других портах.

Трансляция портов

Частая задача — публикация какого-либо сервиса, размещенного в локальной сети — например, почтового или веб-сервера.

Тестовый веб-сервер

Тема не относится к pfSense, но в нашей лаборатории пока нет никакого ресурса для публикации, создадим его.

apt install apache2 php libapache2-mod-php

В каталоге /var/www/html создадим файл demo.php следующего содержания:

<?php

phpinfo();

?>

На этом создание тестового сервера завершено, осталось убедиться, что веб-сервер запущен:

systemctl status apache2

Настройка NAT на pfSense

Производится в меню в Firewall. Ранее мы использовали стандартный http-порт для удаленного подключения к pfSense, поэтому настройку трансляции продемонстрируем для другого порта (tcp:8080) и с заменой его номера.

Как видим, все настраивается очень просто. pfSense слушает TCP порт 8080 и транслирует его в tcp:80 тестового хоста 192.168.1.3, на котором мы в предыдущем шаге настроили веб-сервер.

Настоятельно рекомендуется составлять описание всех правил, так как со временем их может стать много и разобраться в них будет сложно.

Проверка

Проверяем наши настройки, зайдя на WAN-адрес pfSense с указанием порта 8080.

Внутренний веб-сервер ответил на публичном адресе. Добавляем название демо-странички и видим, что она также успешно опубликована.

Обновление

pfSense разработан не только как многофункциональный комбайн, разработчики уделили большое внимание простоте работы с ним. Обновление выполняется легко — в разделе System Information на дашборде либо в меню System -> Update.

Наша система установлена из свежего дистрибутива, а значит уже актуальна, обновление не требуется. Обновления выходят примерно раз в полгода.

Если готовы к экспериментам, можно обновиться до экспериментальной ветки.

Так выглядит процедура обновления с предыдущей версии (2.4.5):

По окончании процесса система автоматически перезагрузится:

После перезагрузки в консоли наблюдаем распаковку и установку обновленных пакетов:

Виртуализация

pfSense отлично работает в виртуальной среде. Надо понимать, что возможно несущественное снижение производительности, но заметным оно будет только на маломощной физической машине, к которой предъявляются требования не столько по ЦПУ/ОЗУ, сколько по шине и сетевым интерфейсам.

При запуске в среде ESXi/vSphere от VMware полезно установить гостевого агента. Предоставляется эта возможность пакетом Open-VM-Tools, устанавливаемым через пакетный менеджер в штатном репозитории.

В виртуальной среде может возникнуть проблема с низкой производительностью и/или искажением пакетов. Это происходит из-за того, pfSense пытается использовать аппаратное ускорение сетевого адаптера.

В Xen и KVM делать это не имеет смысла, поэтому функцию hardware checksum offload, настройка которой доступна в меню System, пункт Advanced, вкладка Networking, следует отключить и затем перезагрузить pfSense.

Hardware Checksum Offloading также рекомендовано отключать для адаптеров Realtek.

Внутренняя маршрутизация

Если внутренняя сеть сегментирована, нужно научить pfSense маршрутам в нее. «Из коробки» доступна статическая маршрутизация, конфигурируемая в меню System -> Routing.

Сперва на вкладке System -> Routing -> Gateways создается внутренний шлюз(ы), например, myIntGW, затем маршрут добавляется на вкладке System -> Routing -> Static Routes:

После внесения настроек не забываем нажимать кнопку Apply changes.

Для сценария динамической маршрутизации потребуется установка дополнительного пакета, например, frr (Free Range Routing aka FRRouting aka FRR), в котором реализована поддержка многих протоколов: GP, OSPF, RIP, IS-IS, PIM, LDP, BFD, Babel, PBR, OpenFabric и VRRP.

После установки пакета в меню Services добавляются разделы для настройки протоколов, например, FRR-OSPF:

Перед настройкой динамической маршрутизации в Global Settings нужно включить FRR и задать обязательный мастер-пароль:

SSL

В пункте Advanced меню System производится переключение интерфейса управления между HTTP и HTTPS.

При установке генерируется самоподписанный сертификат на 13 месяцев.

В этом же меню кнопка Add/Sign позволяет сформировать запрос к корпоративному центру сертификации и затем установить полученный сертификат, либо перевыпустить самоподписанный сертификат на другой срок.

Обычно интерфейс pfSense оставляют доступным только из внутренней сети, не разрешая прямой доступ извне. Если по какой-то причине потребуется сделать наоборот, для LAN-интерфейса нужно будет отключить правило антиблокировки — Anti-lockout rule, расположенное в System/Advanced/Admin Access/webConfigurator.

Для подключения из глобальной сети потребуется ранее созданное правило на WAN-интерфейсе. Также удобно использовать сертификат, выпущенный публично доверенным центром сертификации, например, Let’s encrypt. Так как срок действия такого сертификата только 90 дней, его нужно будет часто обновлять.

Для автоматизации перевыпуска в репозитории есть пакет acme:

Ограничение полосы

Часто в организации бывают пользователи, которым приходится разрешать неограниченные подключения к интернет-ресурсам. Это чревато забиванием всего канала и затруднением в работе остальных пользователей и сервисов. На помощь придет ограничение ширины канала. Шейпер имеет множество настроек, рассмотрим один из частых сценариев его использования.

Управляется в разделе Firewall > Traffic Shaper на вкладке Limiters.

Измерим текущую скорость.

Как указано выше, заходим в пункт Traffic Shapers меню Firewall, переходим на вкладку Limiters и создаем 2 ограничителя.

Включаем правило (1), присваиваем понятное имя (2), указываем ширину полосы (3). Для входящего и исходящего ограничения создаются отдельные правила (4).

Непосредственное включение шейпера выполняется в правилах брандмауэра (Firewall →Rules). Так как нас интересует ограничение со стороны наших внутренних клиентов, правила необходимо модифицировать/добавлять для интерфейса LAN. При этом лимиты рассматриваются со стороны интерфейса: In — входящий, Out — исходящий из интерфейса трафик. Таким образом, для ограничения трафика от клиента наружу используется правило In.

Таким образом, открываем пункт Rules меню Firewall, переходим на вкладку LAN и в секции Extra Options нужного (вновь созданного или существующего) правила включаем отображение расширенных настроек (кнопка Display Advanced):

Примечание: в примере на картинке выше использовано существующее правило, разрешающее внутренним клиентам использовать подключение по https.

В предпоследней секции расширенных настроек (1, In/Out pipe) указываем правило для входящего в интерфейс (2) и исходящего из него трафика (3).

После сохранения и применения настроек pfSense сообщает о фоновой перезагрузке правил фильтрации и предлагает проверить статус на странице Status/Filter Reload.

После обновления правил выполним повторную проверку скорости.

Дополнительные функции

Функциональность pfSense расширяется большим количеством пакетов, доступных через пакетный менеджер, их несколько десятков, вот лишь некоторые:

- apcupsd — демон для связи с ИБП APC (ныне Schneider);

- arpwatch — мониторинг активности MAC/IP-адресов;

- cron — планировщик;

- filer — файловый менеджер;

- squid/lightsquid/squidGuard — прокси, генератор отчетов и фильтр;

- lldpd — предоставляет поддержку обнаружения по Link Layer Discovery Protocol, кроме того поддерживает проприетарные CDP, EDP, FDP, NDP;

- mailreport — рассылка отчета по почте;

- net-snmp — GUI для SNMP;

- nmap — nmap, классика сканирования сетей;

- snort/suricata/zeek — решения класса IDS/IPS.

Необходимо понимать, что за использование этих функций нужно заплатить повышением производительности оборудования. Интенсивное использование VPN может потребовать дополнительно одно или более ядер ЦПУ, а IDS/IPS также потребует дополнительно 1-2 ГиБ ОЗУ.

Проведем демонстрацию расширения функциональности на популярном сканере nmap. В меню System заходим в пункт Package Manager, вкладка Available Packages, рядом с пакетом NMap нажимаем на кнопку Install, ждем и получаем встроенный сканер:

В меню Diagnostics добавился пункт NMap, запускаем:

Во внутреннем сегменте нашей лаборатории только один хост, он был успешно обнаружен и просканирован:

Заключение

В статье мы познакомились с решением для реализации производительного, надежного и функционального программного маршрутизатора — pfSense. Научились его устанавливать, настраивать, ограничивать скорости, добавлять новые функции, устанавливая пакеты расширения.

Обновлено:

Опубликовано:

Используемые термины: FreeBSD, Маршрутизатор, Firewall.

pfSense является программным маршрутизатором/фаерволом на основе операционной системы FreeBSD. Рассмотрим его установку и начальную настройку на виртуальную машину.

Загрузка и установка pfSense

Подготовка к работе — настройка веб-интерфейса для управления

Начальная настройка и настройка доступа к Интернет

Добавление статических маршрутов

Возможные ошибки

Читайте также

Установка

Система распространяется как образ операционной системы, готовой к работе в качестве фаервола/маршрутизатора. Переходим на страницу загрузки pfSense и заполняем форму для получения установщика и нажимаем на DOWNLOAD:

* в данном примере мы выбрали архитектуру AMD64 (для всех современных компьютеров архитектуры x86), образ ISO и Нью-Йорк в качестве зеркала загрузки.

Дожидаемся загрузки файла. Если мы выполняем установку на виртуальную машину, то просто монтируем образ ISO. Если же мы будем устанавливать с помощью сменного носителя, то готовим его с помощью специализированных программ, например, WinSetupFromUsb или Rufus для флешки или InfraRecorder для DVD. Монтируем образ или подключаем установочный носитель, настраиваем БИОС для загрузки с диска или флешки и запускаем установщик — мы должны увидеть сообщение о необходимости принять лицензионное соглашение. Нажимаем Accept:

После выбираем, что будем делать. В нашем случае, выполнять установку:

На следующем шаге установщик предложит выбрать раскладку клавиатуры — выбираем вариант по умолчанию:

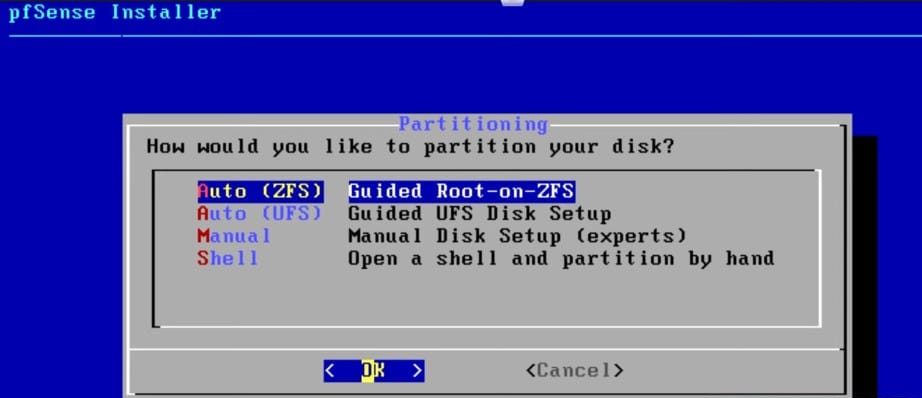

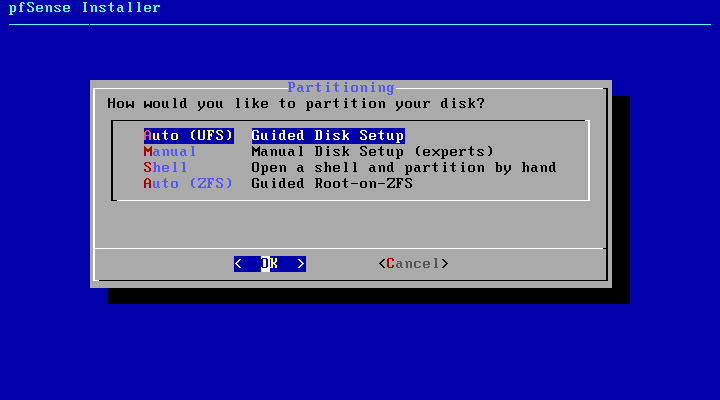

Выбираем вариант разбивки диска на разделы. В моем случае, это выполняется автоматически:

* при необходимости использовать сервер не только в качестве pfSense (что не рекомендуется) можно самостоятельно разбить диск на разделы.

Начнется процесс установки системы:

Дожидаемся его окончания. Процесс займет немного времени.

Установщик предложит перейти в командную строку для выполнения ручных настроек — отказываемся:

Перезапускаем компьютер:

Не забываем извлечь установочный носитель.

Установка завершена.

Настройка подключения к веб-интерфейсу

После загрузки pfSense мы увидим меню настройки. Первое, что нам нужно сделать — настроить сеть и веб-интерфейс. Дальнейшую настройку можно делать в последнем.

Выбираем опцию Set interface(s) IP address — номер 2:

Выбираем интерфейс для настройки. Сначала внутренний (LAN):

Задаем IP-адрес в соответствии с нашей инфраструктурой:

* в нашем примере мы хотим задать адрес 192.168.0.23.

Указываем маску подсети:

* в локальных сетях, как правило, используются маски 24, 23, 22.

Если нужно, прописываем адрес шлюза, в противном случае, просто нажимаем Enter:

* обратите внимание, что адрес шлюза на LAN интерфейсе нам нужен только для статических маршрутов.

Система нам предложит активировать сервер DHCP для локальной сети. Если наш pfSense должен выполнять такую задачу, ставим y. Мы же этого делать не будем:

Также отказываемся к возврату протокола HTTP как веб-конфигуратора:

Открываем браузер и переходим по адресу нашего сервера https://192.168.0.23 — появится предупреждение о нарушении безопасности. Просто игнорируем и продолжаем загрузку.

Система потребует ввода логина и пароля — вводим логин/пароль admin/pfsense.

Готово. Теперь приступим к базовой настройке.

Базовая настройка pfSense

После входа в веб-интерфейс, система может попросить принять условия — просто нажимаем Accept:

Для удобства поменяем языковые настройки. Переходим в раздел System — General Setup:

В подразделе «Localization» выбираем наш часовой пояс и язык, с которым нам будет удобнее работать:

* в нашем примере выставлено московское время и русский язык интерфейса. Однако, нужно отметить, что для pfSense нет полного перевода и некоторые элементы будут на английском.

Для применения настроен кликаем по Save:

Теперь сменим пароль по умолчанию для учетной записи admin. В верхней части интерфейса мы увидим предупреждение — кликаем по Change the password in the User Manager:

Вводим дважды новый пароль:

Сохраняем настройки:

Сообщение с предупреждением в верхней части экрана должно исчезнуть.

Переходим к настройке Интернет соединения. Кликаем по Интерфейсы — WAN:

В подразделе «Общие настройки» выбираем вариант получения сетевых настроек:

* в нашем примере мы зададим вручную IP-адрес. Если не используется IPv6 — отключаем его (как в данном случае).

Ниже задаем IP-адрес (если мы выбрали вариант получения Статический IPv4):

Указываем маску подсети:

Справа от «IPv4 Шлюз» кликаем по Добавить новый шлюз:

В открывшемся окне добавляем адрес шлюза для доступа к сети Интернет и кликаем Добавить:

Сохраняем настройки:

Если для подключения к панели управления по локальной сети требуется статический маршрут, после применения настроек мы можем потерять управление системой. Необходимо заранее позаботиться о добавлении статических маршрутов.

Для того, чтобы изменения вступили в силу, необходимо их применить:

Настройка завершена. Можно попробовать прописать наш pfSense в качестве шлюза и проверить доступ к сети Интернет.

В моем случае Интернет не заработал по причине наличия маршрута через локальную сеть. Решение ниже.

Статические маршруты

Если у нас есть несколько подсетей, доступ к которым нужно обеспечить через внутренние маршрутизаторы, pfSense позволяет добавить статические маршруты.

Для этого переходим в Система — Маршрутизация:

Кликаем по ссылке Статические маршруты:

Кликаем по кнопке Добавить:

В открывшемся окне вводим подсеть, для которой нам нужен маршрут и выбираем шлюз, через который будет осуществляться доступ к данной сети:

* в данном примере мы создадим статический маршрут в сеть 192.168.1.0/24 через шлюз 192.168.0.1.

Сохраняем настройки:

Чтобы изменения вступили в силу, кликаем по Применить изменения:

Готово.

Возможные ошибки

Рассмотрим проблемы, которые могут возникнуть при настройке pfSense.

Нет доступа в Интернет

После настройки WAN для компьютеров локальной сети нет доступа к сети Интернет. Я столкнулся с данной проблемой маршрутизации после того, как был настроен WAN-интерфейс. По идее, компьютеры локальной сети, которые подключены к pfSense как к шлюзу по умолчанию, должны получить выход к глобальной сети. Однако, этого не произошло. При этом, если перейти в панели управления в раздел меню Диагностика — Пинг и отправить тест на любой адрес в сети Интернет, он проходил корректно, то есть, на самом pfSense выход в Интернет был.

Причина: проблема может возникнуть, если мы сначала указывали шлюз на интерфейсе LAN, затем поменяли его на WAN. Возможно, систему клинит, и появляется ошибка маршрутизации.

Решение: удалить маршрутизацию через LAN, убедиться, что появился Интернет на компьютерах локальной сети, после снова создать маршрутизацию через LAN.

Для этого переходим к настройкам маршрутизации:

Переходим к статическим маршрутам:

Удаляем все маршруты через локальную сеть:

Переходим в раздел Шлюзы:

Удаляем шлюз через локальную сеть:

Проверяем, что у нас появился интернет на компьютерах локальной сети.

После того, как мы убедились в исправной работе шлюза для доступа к глобальной сети, на той же вкладке по работе со шлюзами нажимаем Добавить:

Задаем имя и адрес маршрутизатора в локальной сети:

Сохраняем настройки:

… и применяем их:

Возможности pfSense

Из коробки, нам доступны следующие возможности:

- Брандмауэр.

- DNS и DHCP.

- Проброс портов.

- Маршрутизация и NAT.

- Ограничение скорости.

- VPN — IPSEC, L2TP, OpenVPN.

- Аутентификация через LDAP (например, Active Directory) или RADIUS.

Это не совсем все возможности — лишь пример, довольно, часто используемых функций.

Помимо доступных сервисов, мы можем воспользоваться менеджером пакетов (Система — Менеджер пакетов — Доступные пакеты), чтобы расширить возможности pfSense, например, мы можем установить:

- Прокси-сервер, например, SQUID + squidGuard.

- Блокировщики отслеживания и рекламы: pfblockerng.

- Средства мониторинга: zabbix-agent, zabbix-proxy.

И так далее…

Читайте также

Возможно, вам будет интересны следующие инструкции:

1. Установка и настройка Squid на CentOS.

2. Установка и настройка Squid на Ubuntu.

3. Настройка Интернет-шлюза на Ubuntu.

4. Установка и использование 3proxy на Ubuntu.

5. Установка и настройка 3proxy на CentOS 7.

Узнайте, как установить pfSense для повышения сетевой безопасности.

Меня всегда увлекали способы улучшить домашнюю сеть сверх обычного роутера от провайдера. После множества экспериментов с разными решениями для файрвола, я в итоге остановился на pfSense. Он даёт мне функционал уровня предприятий — от продвинутых правил файрвола до VPN-сервисов — на оборудовании, которое не стоит безумных денег и не выглядит слишком сложным.

В этом гайде я поделюсь всем, что успел узнать. Покажу, как я выбираю и подготавливаю «железо», записываю образ для установки, прохожу начальную настройку и объясняю ключевые функции pfSense, которые помогают мне защищать и оптимизировать домашнюю сеть.

В конце вы будете знать, как уверенно установить и настроить pfSense, вне зависимости от того, выберете ли вы выделенную «физическую» машину или виртуальную среду.

Поехали!

Почему я выбрал pfSense, а не другие решения

Я начал с обычного роутера от провайдера. Для простого веб-сёрфинга он работал нормально, но быстро стал тесен, когда мне захотелось сегментировать устройства или безопасно «пробросить» некоторые сервисы в интернет.

Я рассматривал коммерческие файрволы и пробовал другие open-source решения вроде OPNsense или Sophos XG. Но в конце концов pfSense показался мне самым доступным, с лучшим балансом комьюнити-поддержки, функционала и частоты обновлений.

Мне также нравится, что pfSense можно установить на любой тип оборудования. Хотите — на старый ПК с поддержкой AES-NI (аппаратное ускорение шифрования), а хотите — на маленький бесшумный мини-ПК с несколькими сетевыми портами.

Он отлично вписывается почти в любой домашний лаб. У лицензии Community Edition прозрачные условия, а если понадобится профессиональная поддержка, всегда можно оплатить расширенный план. Для моих учебных проектов бесплатная версия покрывает всё, что нужно.

💪

pfSense — это и роутер, и файрвол. Он может полностью заменить большинство роутеров от провайдера, но особенно хорош в продвинутых задачах безопасности, таких как обнаружение вторжений, настройка VPN и сегментация VLAN.

Выбор подходящего «железа»

Физическая установка («Bare Metal»)

Я предпочитаю ставить pfSense непосредственно на «железо». Схема простая: одно устройство — один файрвол. Для первичной конфигурации достаточно подключить монитор и клавиатуру. Если нужна высокая надёжность, можно купить специализированный бокс с несколькими сетевыми картами, низким энергопотреблением и поддержкой AES.

Так я сделал вначале: нашёл недорогой мини-ПК с четырьмя портами 2,5 GbE, 8 ГБ оперативки и небольшим SSD. Эта коробочка стала отличным выделенным устройством под pfSense, практически не расходуя много энергии.

Когда я впервые попробовал pfSense, у меня был старый компьютер, в который я добавил несколько сетевых карт. Работало неплохо, но «кушало» больше электричества и шумело. Если для вас важна тишина, рекомендую бесшумный мини-ПК с поддержкой AES. Такие устройства обычно небольшие и легко спрятать, а работать могут круглые сутки без проблем.

Виртуализация

Со временем я перевёл часть своего «лаба» в виртуальную среду с гипервизором (к примеру, Proxmox или ESXi). Запускать pfSense в виртуальной машине может быть удобнее, так как всё оборудование в одном месте. Но начинать чуть сложнее: придётся разбираться с виртуальными свитчами, пасс-тру (passthrough) сетевых адаптеров и тегированием VLAN.

Если вы уверенно чувствуете себя в виртуализации, pfSense в таком варианте работает отлично. К тому же удобно делать снимки (snapshot) или реплицировать файрвол, если у вас несколько хостов.

💡

На платформах виртуализации хорошая практика — выделять pfSense минимум два виртуальных сетевых адаптера: один под WAN, другой под LAN. Если планируется multi-WAN или отдельные сегменты, потребуется больше виртуальных NIC либо настраивать VLAN.

Планирование сетевой архитектуры

Прежде чем хвататься за флешку и устанавливать, я люблю распланировать, как всё будет соединяться. Обычно pfSense ставят между модемом провайдера и домашней сетью.

- По возможности перевожу роутер провайдера (если это комбо модем/роутер) в режим моста (bridge), чтобы pfSense получил внешний IP напрямую.

- Подключаю модем или «мост» к первому порту (часто это WAN-порт) на pfSense.

- Второй порт (LAN) pfSense веду к сетевому свитчу или напрямую к одному устройству, в зависимости от структуры сети.

- Если есть несколько VLAN или подсетей, добавляю ещё физические интерфейсы или использую тегирование VLAN на LAN-порту.

Если режим моста недоступен, можно оставить роутер провайдера с включённым NAT, а pfSense настроить ещё одним слоем NAT за ним. Это называется «двойной NAT» (double NAT).

Не самое идеальное решение, но рабочее, если аккуратно настроить. Некоторые функции (например, проброс портов) усложняются при двойном NAT, так что я предпочитаю режим моста, когда это возможно.

❌

Двойной NAT может стать проблемой для игровых сервисов, удалённого доступа или расширенных маршрутизаций, потому что усложняет проброс портов. Если возможно, переводите устройство провайдера в чистый мост, чтобы избежать боли с настройками.

Создание загрузочной USB-флешки с pfSense

Я скачиваю образы pfSense на официальной странице: обычно там есть ISO для CD/DVD и memstick-образ для USB. Так как сейчас редкость у кого есть оптический привод, я всегда беру вариант для USB. Создание загрузочной флешки несложно:

- Скачиваю образ “memstick” с официального сайта pfSense.

- Запускаю Rufus или balenaEtcher на своём компьютере.

- Выбираю memstick-файл как источник и нужную USB-флешку как цель записи.

- Дожидаюсь, пока всё запишется и завершится.

Затем я вынимаю флешку из компьютера, вставляю её в устройство, где будет pfSense, и включаю питание. В BIOS/UEFI выбираю загрузку с USB или пользуюсь Boot Menu (часто это F12 или ESC).

Процесс установки: пошагово

На этом этапе я вижу установщик в текстовом режиме. Обычно я выбираю загрузку в режиме multi-user по умолчанию. После некоторой загрузки pfSense показывает главное меню для инсталляции.

Принять лицензионное соглашение

Сначала появляется текст лицензии. Нажимаю Enter, чтобы согласиться. Это стандартная процедура для open-source ПО.

Режим установки и разметка диска

Выбираю “Install”, а не “Rescue”. Далее вижу опцию выбора типа разметки. Мне обычно нравится руководство с ZFS (guided ZFS). ZFS более устойчива к повреждениям данных. Если не планирую использовать несколько дисков или сложный RAID, всё равно выбираю ZFS “stripe”. Даже на одном диске ZFS даёт проверку целостности и лучше защищает от битых данных, чем старые файловые системы.

💡

Если бы я собирался ставить несколько дисков, мог бы выбрать зеркалирование (mirror) или уровень RAIDZ для надёжности. Но в обычном домашнем использовании одного SSD или HDD хватает, поэтому не усложняю.

Выбор целевого диска

Установщик сканирует диски. Я выбираю тот, который выделил под pfSense. Важно быть аккуратным, поскольку он всё там сотрёт.

Перезагрузка с новой установкой

После копирования файлов установщик предлагает вынуть флешку и перезагрузиться. При старте с внутреннего диска запустится уже установленный pfSense. Слежу, как он определяет интерфейсы и завершает внутренние настройки. На этом установка практически закончена.

Назначение интерфейсов и первичная настройка в консоли

pfSense обычно спрашивает, хочу ли я сразу настроить VLAN. Если мне нужен только простой LAN и WAN, отвечаю «No». Всегда можно добавить VLAN в веб-интерфейсе позже. Затем pfSense уточняет, какой интерфейс считать WAN, а какой LAN. Если у устройства ровно два порта, система сама может их «поймать». Но иногда приходится вручную вводить, какой порт физически смотрит в интернет, а какой уходит в свитч.

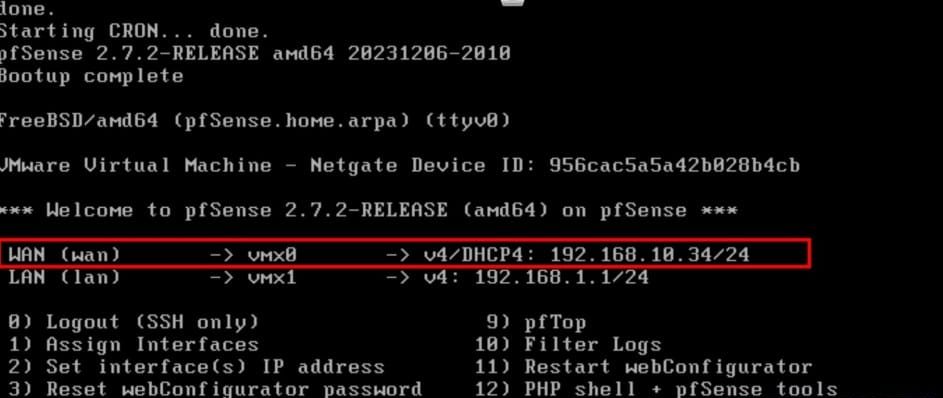

После этого pfSense показывает назначенные IP-адреса. По умолчанию LAN — это 192.168.1.1, а WAN может получить IP по DHCP (если ваш провайдер так его выдаёт). Если на WAN вижу приватный IP, значит за двойным NAT. Если вижу внешний, значит «бридж» удался.

Доступ к веб-интерфейсу

Когда с консольной настройкой покончено, я подключаю свой основной компьютер к LAN-порту. Убеждаюсь, что машина получает IP по DHCP или прописываю статический адрес в той же подсети. Потом открываю браузер и набираю:

https://192.168.1.1

Может появиться предупреждение о «небезопасном» сертификате. Я прохожу мимо этого. Логин по умолчанию — admin, пароль — pfsense. После входа меня встречает Setup Wizard (мастер начальной настройки).

Шаги мастера настройки

- General Info: Можно задать имя хоста (например, pfsense.local), свой домен, прописать DNS-серверы, если не хочу пользоваться DNS провайдера.

- Time Zone & NTP: Ставлю свой часовой пояс, чтобы логи и расписания работали правильно.

- WAN Configuration: Если WAN получает IP по DHCP, всё автоматом. Если провайдер дал PPPoE-логин, ввожу здесь. Для статического IP указываю адрес, маску, шлюз и т.д.

- LAN Configuration: По умолчанию 192.168.1.1/24, но иногда меняю, например, на 10.0.0.1/24, чтобы не пересекаться с устройством провайдера или другими подсетями.

- Admin Password: Обязательно меняю пароль админа на надёжный.

После применения настроек мастер перезапускает службы pfSense. Далее я попадаю на основную панель (Dashboard). Обычно я сразу иду в System > Update, чтобы обновиться до последней стабильной версии. Потом можно приступать к более тонкой настройке.

Ключевые функции, которые я постоянно использую

Правила файрвола

В меню Firewall есть отдельные вкладки для каждого интерфейса (WAN, LAN, VLAN и т.д.). По умолчанию pfSense блокирует входящий трафик на WAN и разрешает исходящий на LAN. Если мне нужно открыть порт для, скажем, веб-сервера дома, я создаю NAT-перенаправление (port forward) и добавляю подходящее правило, чтобы внешний трафик доходил до внутреннего сервиса.

✔️

Нравится, что правила можно быстро добавлять и убирать. Интерфейс нагляден, так что всегда вижу, какие порты или сервисы я «пустил» в интернет.

DHCP-сервер и DNS Resolver

В разделе Services > DHCP Server pfSense раздаёт IP-адреса. Я задаю диапазон (например, 192.168.1.100 – 192.168.1.200) или привязываю статические IP к MAC-адресам. В DNS Resolver решаю, использовать ли рекурсивный режим или пересылку (forward) к внешним DNS. Мне удобнее встроенный «Unbound» DNS resolver — так быстрее и гибче.

Настройка VPN

Чтобы безопасно подключаться к домашней сети извне, я легко настраиваю OpenVPN или IPsec в pfSense, с аутентификацией пользователей и сертификатами. Тогда я могу подключаться из любого места, как будто я в локалке у себя дома.

VLAN для сегментации

Я обожаю VLAN, потому что они позволяют изолировать IoT-устройства, камеры и гостей от главной сети. В Interfaces > VLANs можно создать столько VLAN, сколько нужно. Каждая VLAN имеет собственную DHCP-зону и правила файрвола. Такая сегментация не даёт скомпрометированному IoT-устройству получить доступ к моим личным компьютерам.

Traffic Shaping и обнаружение вторжений

В pfSense есть возможности traffic shaping — можно расставлять приоритеты для стриминга или игр перед большими загрузками, чтобы уменьшить задержки. Также можно установить пакеты для обнаружения вторжений, например Snort или Suricata. Они анализируют подозрительный трафик в реальном времени. Для домашней сети это мощный инструмент: вижу потенциальные угрозы и могу их блокировать автоматически.

Снова про режим моста и двойной NAT

Многие спрашивают, обязателен ли режим моста. Я рекомендую его, если оборудование провайдера поддерживает. Тогда pfSense получает внешний IP напрямую, упрощается проброс портов и логирование. При двойном NAT приходится иметь два уровня маршрутизации.

Это может «ломать» некоторые игры или peer-to-peer сервисы, пока вы не пробросите все порты на устройство pfSense, а потом уже с pfSense на нужный хост.

💪

Если режим моста недоступен, можно отключить на роутере провайдера Wi-Fi и DHCP, чтобы он работал как простой модем. Это не так хорошо, как реальный мост, но иногда других вариантов нет.

Долгосрочное обслуживание pfSense

Когда всё настроено и стабильно работает, я сразу задумываюсь о бэкапах и обновлениях. В pfSense есть Diagnostics > Backup & Restore, где можно скачать XML-файл с конфигом. Он маленький и его легко импортировать при сбое или при переносе настроек на новое железо.

Обновления и управление пакетами

Быть в курсе обновлений критически важно для безопасности сети. В System > Update можно проверить и применить апдейты стабильной ветки. Есть также встроенный менеджер пакетов (System > Package Manager), где я ставлю дополнительные сервисы типа pfBlockerNG для блокировки рекламы или Suricata для продвинутого обнаружения вторжений. Я постоянно слежу за новыми версиями и читаю список изменений, чтобы не пропустить ничего важного.

Рекомендации для повседневной работы

- Анализ логов: В Status > System Logs видны попытки вторжений или проблемы с интерфейсами.

- Правила под контроль: Я стараюсь держать минимум правил файрвола. Чем больше открытых портов, тем шире поле для атак. Пересматриваю и чищу правила, когда меняются сервисы.

- Сегментация: При появлении новых устройств задумываюсь, не стоит ли вынести их в отдельную VLAN, особенно если это что-то непроверенное или потенциально уязвимое, типа IoT.

Установка pfSense в виртуалке

Я уже упоминал виртуализацию, но вот кратко, как я обычно это делаю. Сначала создаю новую VM на гипервизоре, даю ей достаточно ядер CPU, минимум 2 ГБ RAM (лучше 4 ГБ+), и небольшой виртуальный диск (16–32 ГБ хватает).

Затем прикрепляю к ней два (или более) виртуальных сетевых адаптера. Один «бриджу» с портом, выходящим в интернет, другой — с LAN. Таким образом pfSense видит их как физические карты.

Далее монтирую ISO или memstick-образ pfSense в виртуальный CD-привод, загружаюсь и прохожу те же шаги, что и при установке на обычное «железо». Главное — правильно сопоставить WAN и LAN в настройках гипервизора. Когда всё готово, пользуюсь pfSense так же, как на «физике», но с удобством быстрого создания снимков перед крупными изменениями в конфигурации.

Пример базовых команд и файлов

Иногда мне нужны быстрые способы проверить или настроить что-то. Вот несколько команд, которые я часто использую в консоли pfSense или в шелле:

# Посмотреть интерфейсы и IP-адреса

ifconfig

# Перезапустить службу DNS Resolver при проблемах с DNS

pfSsh.php playback svc restart dnsresolver

# В реальном времени отследить лог файрвола по WAN-интерфейсу

tcpdump -i WAN

# Резервное копирование конфига (не через веб-интерфейс)

cp /conf/config.xml /root/config_backup.xml

💡

Обычно я использую веб-интерфейс pfSense для повседневных задач, но иногда эти команды помогают глубже разобраться в неполадках.

Частые проблемы и как их решать

Нет доступа в интернет с LAN

Часто такое происходит, если WAN не получил «белый» IP или у провайдера роутер не в режиме моста и конфликтует с pfSense. Проверяю Status > Interfaces, чтобы убедиться, что WAN-интерфейс имеет валидный IP и шлюз. Если это частный IP, значит двойной NAT.

Если вижу 0.0.0.0, возможно, не сработал DHCP или PPPoE. Иногда помогает выключить/включить роутер провайдера на 30 секунд, чтобы он «отдал» IP заново.

VLAN не пропускает трафик

Проверяю, правильно ли настроен свитч — нужные VLAN-теги на нужном порту. В pfSense у каждого VLAN-интерфейса должны быть свои правила файрвола, позволяющие выход в интернет. По умолчанию новые VLAN могут всё блокировать, пока вы не добавите разрешающие правила. Смотрю логи, чтобы увидеть, не дропается ли пакет.

Конфликт подсетей IP

Иногда LAN-сеть совпадает с WAN-сетью, особенно если провайдерский роутер тоже на 192.168.1.1. Тогда меняю LAN, например, на 192.168.2.1/24 или 10.0.0.1/24, чтобы избавиться от конфликтов. Это легко исправить в мастер-настройке или в Interfaces > LAN.

Мои советы для комфортной работы с pfSense

За время настройки pfSense я усвоил несколько хитростей, которые экономят время и нервы:

- Регулярные бэкапы: XML-конфиг маленький, поэтому я храню копии и на основном компе, и в облаке.

- Документация по VLAN: Легко запутаться, не подписав, какие VLAN ID к чему относятся. Подробно помечаю их и в свитче, и в pfSense.

- Оптимальная чистота правил: Каждое новое правило файрвола — потенциальная уязвимость. Периодически смотрю на список, отключаю неактуальные, даю им понятные описания.

- Встроенные инструменты: В разделе Diagnostics есть Ping, Traceroute и многое другое. Это помогает быстро проверить соединение именно со стороны файрвола.

- Исследуйте пакеты: В менеджере пакетов pfSense полно расширений. Мне нравятся Suricata для обнаружения атак и pfBlockerNG для блокировки рекламы и по геолокации. Но учитывайте, что подобные сервисы могут требовать дополнительных ресурсов.

Заключение

Мы прошли всё: от выбора оборудования и нюансов виртуализации до детального процесса установки и продвинутых фич, вроде VPN, DHCP-сервера и DNS Resolver. pfSense позволяет мне превратить домашнюю сеть в надёжный полигон для экспериментов, обеспечивая высокую безопасность.

Гибкость платформы меня покорила: сегодня я могу добавить VLAN для «умного» дома, а завтра — настроить систему обнаружения вторжений или поднять OpenVPN для удалённого доступа.

Всё под одной «крышей» — с удобным графическим интерфейсом и консолью на случай сложных ситуаций. Сообщество большое, поэтому, если возникают вопросы, всегда найдётся немало гайдов, форумов и документации по плагинам.

Я правда считаю, что pfSense — одно из лучших open-source решений для защиты домашней сети. Надеюсь, что этот гайд вселил в вас уверенность попробовать pfSense у себя.

✔️

Если вам со временем захочется более продвинутых функций, будьте уверены: pfSense с ними справится. От VLAN и шейпинга трафика до High Availability — всё это доступно в той же платформе, которую вы ставите сегодня.

This article will guide through selecting an appropriate version of

pfSense® software, the initial pfSense installation, and related tasks.

Choose Installation Type¶

To install pfSense, first a few decisions are necessary to pick which

type of installation will be performed.

Hardware considerations¶

When selecting hardware for a new build, carefully consider current and

future hardware requirements. These include:

-

64-bit Intel or AMD CPU (x86-64, amd64) on pfSense 2.4 and later

-

Must be able to boot from USB or optical drive and run the installer

on pfSense 2.4 and later

64-bit or 32-bit¶

Starting from version 2.4, pfSense supports 64-bit (amd64) exclusively

while 32-bit (i386) support remains with pfSense 2.3, which will receive

security updates for at least a year after pfSense 2.4.0-RELEASE.

The amd64 platform works on current x86-64 hardware from Intel, AMD,

etc. If the hardware is capable of using a 64-bit operating system, then

run the amd64 version.

Installer ISO, Memstick or Memstick Serial?¶

If a Full Install is to be performed, there are three types of install

media that can be used to accomplish the task:

-

Optical disc image (ISO image, CD/DVD disc): Easy and familiar to

many, if the target hardware has an optical drive it’s a solid

choice, especially if the BIOS will not boot from USB. -

Memstick: Like the CD/DVD, but run from a USB thumb drive. Often

faster than the CD/DVD. Many new devices do not have integrated

optical drives, making this the current best recommendation. -

Serial Memstick: Like the Memstick image, but runs using the serial

console rather than VGA, for newer embedded systems.

Download pfSense¶

-

Visit https://www.pfsense.org/download

-

Pick the chosen Version, Architecture, and Installer type

-

Download the SHA256 checksum file to verify the image later

-

Pick a mirror and click the link on its row to download the image

from there -

Wait for the download to complete

Verify the Downloaded Image¶

SHA256 checksum files are available, which are viewable in any plain text

editor. These SHA256 files can be used to verify the download completed

successfully, and that an official release is being used.

Hash calculation programs vary by operating system, some common examples

include:

Use HashTab to compare the value against the provided hash. With

HashTab installed, right click on the downloaded file to access the File

Hashes tab containing the SHA256 hash, among others.

Tip

If a SHA256 hash is not displayed, right click in the hash view

and click Settings, then check the box for SHA256 and click

OK.

The generated SHA256 hash from HashTab can be compared with the contents

of the provided checksum.

Note

It is also possible to use the Linux sha256sum or md5sum

commands within Cygwin if the Cygwin command prompt is launched as an

Admin user.

Use the shasum or md5 command line utilities to generate a hash of

the downloaded file.

Example:

shasum -a 256 pfSense-CE-2.4.4-RELEASE-p3-amd64.iso.gz

The generated SHA256 hash can be compared with the contents of the

provided .sha256 checksum.

Use the sha256sum or md5sum command line utilities to generate a

hash of the downloaded file.

sha256sum pfSense-CE-2.4.4-RELEASE-p3-amd64.iso.gz

The generated SHA256 hash can be compared with the contents of the

provided .sha256 checksum.

Use the sha256 or md5 command line utilities to generate a

hash of the downloaded file.

sha256 pfSense-CE-2.4.4-RELEASE-p3-amd64.iso.gz

The generated SHA256 hash can be compared with the contents of the

provided .sha256 checksum.

Connect to Serial Console¶

Before attempting to install or boot, if a serial-based image was used,

such as Memstick-Serial, connect to the serial console with a

appropriate serial cable and terminal options. See Connecting to the

Serial Console for specifics.

Performing a Full Install¶

Power on the target system and connect the install media: Place the CD

into the drive or plug the Memstick into a USB port. If the BIOS is set

to boot from CD/USB, pfSense will start.

For other boot issues, Installation Troubleshooting.

As the operating system boots and pfSense starts, a wizard will start

and prompt to accept the copyright and distribution notice.

To start the installation select OK while Install option is

selected.

Next step is to select filesystem. By default UFS is selected. ZFS

support is currently experimental. Select OK to continue. This

option automatically configures the hard drive.

The following step allows Keymap Selection. Standard US is

default. Continue to the next step with Select.

The install will proceed, wiping the target disk and installing pfSense.

Copying files may take some time to finish.

It usually takes no longer than a couple of minutes.

After installation completion manual configuration options are offered,

select No to continue.

Now the system must reboot so that pfSense may start from the target

disk. Select Reboot and then press Enter. Be sure to remove the

disc or USB memstick so that the system will not attempt to boot from

there next time.

After the system reboots, pfSense will be running from the target disk.

The next step is to Assign Interfaces on the Console below.

Assign Interfaces on the Console¶

The default configuration file on pfSense 2.3 has em0 assigned as WAN,

and em1 assigned as LAN. If the target hardware has em0 and em1,

then the assignment prompt is skipped and the install will proceed as

usual. Several other common platforms such as our SG systems, APU, and

ALIX are also recognized and will have their interfaces assigned in the

expected order.

If the hardware platform cannot be identified, a list of network

interfaces and their MAC addresses that were located on the system will

appear, along with an indication of their link state if that is

supported by the network card. The link state is denoted by “(up)”

appearing after the MAC address if a link is detected on that interface.

The MAC (Media Access Control) address of a network card is a unique

identifier assigned to each card, and no two network cards should have

the same MAC address. After that, a prompt will be shown for VLAN

configuration.

VLANS¶

The option to assign VLANs is presented first. If VLANs are not

required, or they are not known, enter No here. VLANs are optional and

are only needed for advanced networking. VLAN-capable equipment is also

required if they are to be used. See VLAN Trunking

for details.

LAN, WAN, OPTx¶

The first interface prompt is for the WAN interface. If the

interface is known, enter its name, such as igb0 or em0 and press

Enter. If the identity of the card is not known, see the next

section for the Auto Assign Procedure.

The second interface prompt is for the LAN interface. Enter the

appropriate interface, such as igb1 or em1, and press Enter

again. If only the WAN interface is to be used, and no LAN, press

Enter without giving any other input.

Only one interface (WAN) is required to setup pfSense. If more

interfaces are available they may be assigned as LAN and OPTx

interfaces. The procedure is the same for additional interfaces: Enter

the appropriate interface name, then press Enter.

When there are no more interfaces to add, press Enter. The list of

assigned interfaces is displayed. If the mappings are correct, enter

y, otherwise enter n and repeat the assignment.

NOTE: If only one NIC is assigned (WAN), This is called Appliance

Mode. In this mode, pfSense will move the GUI anti-lockout rule to

the WAN interface so the firewall may be accessed from there. The

usual routing functions would not be active since there is no

“internal” interface. This type of configuration is useful for VPN

appliances, DNS servers, etc.

Auto Assign Procedure¶

For automatic interface assignment, first unplug all network cables from

the system, then type a and press Enter. Now plug a network cable

into the interface that should connect to the WAN, and press Enter.

If all went well, pfSense should know now which interface to use for the

WAN. The same process may be repeated for the LAN, and any optional

interfaces that will be needed. If a message is displayed such as No

link-up detected, see Installation Troubleshooting for more information

on sorting out network card identities.

pfSense Default Configuration¶

After installation and interface assignment, pfSense has the following

default configuration:

-

WAN is configured as an IPv4 DHCP client.

-

WAN is configured as an IPv6 DHCP client and will request a prefix

delegation. -

LAN is configured with a static IPv4 address of 192.168.1.1/24.

-

LAN is configured to use a delegated IPv6 address/prefix obtained by

WAN (Track IPv6) if one is available. -

All incoming connections to WAN are blocked.

-

All outgoing connections from LAN are allowed.

-

NAT is performed on IPv4 traffic leaving WAN from the LAN subnet

-

The firewall will act as an IPv4 DHCP Server

-

The firewall will act as an IPv6 DHCPv6 Server if

a prefix delegation was obtained on WAN, and also enables SLAAC -

The DNS Resolver is enabled so the

firewall can accept and respond to DNS queries. -

SSH is disabled.

-

WebGUI is running on port 443 using HTTPS.

-

Default credentials are set to a username of admin with password

pfsense.

Connect to the GUI¶

After installation and assignment, a shell menu is presented on the

console with a number of options. pfSense now is ready to be accessed

via the network, either on the LAN interface (if one is assigned), or on

the WAN interface in a single interface deployment.

VMware Virtual Machine - Netgate Device ID: c2c5a7c0a44a40341b8a *** Welcome to pfSense 2.4.4-RELEASE (amd64) on pfSense *** WAN (wan) -> em0 -> v4/DHCP4: 172.21.16.38/24 LAN (lan) -> em1 -> v4: 192.168.1.1/24 0) Logout (SSH only) 9) pfTop 1) Assign Interfaces 10) Filter Logs 2) Set interface(s) IP address 11) Restart webConfigurator 3) Reset webConfigurator password 12) PHP shell + pfSense tools 4) Reset to factory defaults 13) Update from console 5) Reboot system 14) Disable Secure Shell (sshd) 6) Halt system 15) Restore recent configuration 7) Ping host 16) Restart PHP-FPM 8) Shell Enter an option:

The WebGUI is used to configure the vast majority of items in pfSense.

Connect a client PC to the LAN of the firewall and ensure it obtained an

IP address. If it did not, it may be plugged into the wrong port.

Open a web browser and navigate to https://192.168.1.1/, using the

default username admin and password pfsense to login.

The first visit to the WebGUI will be redirected to the setup wizard,

which is also accessible at System > Setup Wizard. Proceed through

the wizard and configure things as desired.

Содержание

- 1 Руководство по установке PFSense.

- 1.1 Причины для перехода на PFSense.

- 1.1.1 Шаг 1

- 1.1.2 Шаг 2

- 1.1.3 Шаг 3

- 1.2 Официальный форум

- 1.3 Дополнительные возможности

- 1.4 Add an Internal Wireless Interface

- 1.4.1 Additional Tutorials

- 1.1 Причины для перехода на PFSense.

Руководство по установке PFSense.

Оригинальная статья взята с официального Wiki PFSense. Перевод по мере возможностей адаптируется к русскоязычным IT терминам и понятиям.

Cледуя этому руководству вы сможете настроить Open Source (бесплатный) Firewall pfSense. Вы сможете иметь возможность отдельной подсети WiFi сеть с доступом к Интернету, которая не может получить доступ к внутренним и отдельным (закрытым) локальным сетям.

Это руководство предназначено для пользователей, которые знакомы с Linksys, Netgear, D-Link и прочих межсетевых экранов/маршрутизаторов разного происхождения. Нет необходимости в опыте работы с FreeBSD или Linux для установки и запуска pfSense. Когда вы закончите, управление pfSense будет производиться с веб-интерфейса, как и любое другое из SOHO firewall/router устройств. PF в названии pfSense означает ‘Пакетный фильтр’.

Причины для перехода на PFSense.

pfSense является очень мощным и стабильным проектом с широкими возможностями. Это подтверждено многими пользователями pfSense, которые используют его с сотнями компьютеров с различными операционными системами позади брандмауэра. pfSense имеет все возможности SOHO (малый офис домашний офис) устройства, а также многое другое. Возможно использование множественных подсетей сети, отделенных друг от друга с помощью правил брандмауэра. Пример: имеется одна защищенная/незащищенная беспроводная точка доступа для друзей и соседей, чтобы получить доступ к вашему интернет подключению. Можно разделить стоимость подключения к Интернету с вашим соседом и не позволить им получить доступ к Вашей частной сети.

Если вы являетесь опытным FreeBSD, Linux или Unix пользователем, вы можете добавлять приложения из репозитория FreeBSD на FreeBSD.org.

http://www.freebsd.org/ports/master-index.html

Хотя запуск дополнительных приложений на брандмауэре может увеличить потенциальный риск взлома, может быть очень полезным добавить некоторые приложения на pfSense. Как только вы установите pfSense, вы сможете найти перечень авторизованных приложений на вкладке «System Packages». Они могут быть установлены одним щелчком мыши. Пакеты FreeBSD.org также могут быть добавлены пользователем через консоль, каким образом это происходило многие годы.

Это руководство разделено на три секции.

- Шаг 1, показывает куда пойти, чтобы загрузить все, что потребуется вам для установки pfSense на жесткий диск ПК.

- Шаг 2, вы пройдете через экраны установки и выбора всего необходимого для завершения установки на жесткий диск. Затем Вы получите инструкции по конфигурации pfSense через веб-интерфейс.

- Шаг 3 поможет вам настроить ваши WiFi-точки доступа.

- В конце руководства будут перечислены некоторые более расширенные возможности pfSense

Шаг 1

Загрузка, подготовка ISO и выбор интерфейсов.

Скачать PfSense, зеркала

В верхней части страницы есть ссылка ‘LiveCD’. Это позволит вам выбрать зеркало загрузки рядом с вашим. Установка будет произведена с этого Live CD. Диск Live CD позволит Вам протестировать ваше железо и pfSense фактически без установки на жесткий диск. Вам понадобится изменить настройки BIOS таким образом, чтобы загружаться с CD-ROM; затем необходимо загрузиться с CD диска, который должен быть записан с загруженного ISO образа. Этот диск является также установочным компакт-диском, подробнее об этом позже.

Образ .iso для этого руководства должен быть pfSense-1.2-RC3-LiveCD-Installer.iso.gz Сначала необходимо распаковать этот файл, используя GZIP, чтобы добраться до ISO. Затем создайте загрузочный компакт-диск.

Хорошая программа для использования ‘Cdrecord’ через консоль Linux.

- Используйте эту комманду:

sudo cdrecord -v speed=20 dev=/dev/sr0 pfSense-1.2-RC3-LiveCD-Installer.iso

- Если ваше устройство записи DVD и поддерживает DAO и не TAO, используйте следующую команду:

cdrecord -v -dao speed=8 dev=/dev/dvdwriter -milti pfSense-1.2-RC3-LiveCD-Installer.iso

Если вы используете Linux, устройства ‘dev’ могут отличаться.

Существует также хорошая утилита для Windows для создания ISO, которая называется Deep Burner. Вот ссылка http://www.deepburner.com/?r=download

Deep Burner является бесплатной.

Биос должен быть настроен на загрузку с cdrom. Для полной функциональности компьютер должен иметь 2 сетевые карты. Одна как внешний интерфейс (WAN, для провайдера), другую Для Wifi подсети желательно иметь еще 1 сетевую карту.

Проверьте список совместимого оборудования, совместимого с Freebsd перед установкой или покупкой оборудования:

http://www.freebsd.org/releases/7.2R/hardware.html

Загрузим pfsense. Когда покажется загрузчик Freebsd, появится 7 опций. Можно дождаться выбора первой опции по умолчанию. Возьмем лист бумаги и запишем обозначения интерфейсов, это понадобится позднее. Например 3 интерфейса fxp0, fxp1 и fxp 3.

На вопрос отвечаем no или ‘n’, т.к. VLAN скорее всего не нужны.

“Do you want to set up VLAN's now [y|n]?” выберете ответ no или 'n', т.к. VLAN вам скорее всего не нужны

Теперь ответим на вопрос:

“Enter your LAN interface name”,

теперь вводим название одного из интерфейсов, например fxp1.

“Enter your WAN interface name”

вводим ‘fxp2’ например.

Следующая опция:

“Enter the Optional 1 interface name”,

вводим его название интерфейса, например fxp0. Если его нет, нажимаем ввод.

Видим на экране

“The interfaces will be assigned as follows:” LAN -> fxp1 WAN -> fxp2 OPT1 -> fxp0

Do you want to proceed [y|n]? (

Проверяем, все ли верно и вводим ‘y’

pfSense теперь запущен в ОЗУ и полностью функционален. Можно подключать к LAN интерфейсу свитч и подключатся к веб интерфейсу. По умолчанию IP адрес pfsense 192.168.1.1. Откроем браузер и проверим это, или продолжим установку на жесткий диск.

- По умолчанию логин ‘admin’ и пароль ‘pfsense’.

Шаг 2

Установка на жесткий диск.

Сейчас необходимо перейти к консоли PFSense, откуда и будет происходить установка. Выберите 99 секцию “pfsense console setup” в меню консоли (введите 99 и нажмите Enter), которая запускает установку PFSense на жесткий диск/memory drive и пр.

Эта процедура установки реализована на консольной библиотеке curses. Установка работает лучше, если вы используете все пространство на жестком диске. При наличии каких-либо данных на диске, убедитесь, что вы скопировали их в другое место. Теперь вы можете (как правило) принять настройки по умолчанию, которые предлагаются в ходе установки.

Скриншоты этого процесса доступны для скачивания ниже.

http://forum.pfsense.org/index.php/topic,7356.0.html

Не забудьте удалить компакт-диск при перезагрузке.

После перезагрузки мы видим «pfsense консоль установки» во второй раз. На данный момент вы можете отключить ваш кабель монитора и управлять брандмауэром через браузер, или же вы можете выбрать опцию 8 меню и исследовать систему с помощью Shell.

Убедитесь, что IP адрес вашего компьютера находится в подсети 192.168.1.0, так как «Сетевой интерфейс pfSense» по умолчанию 192.168.1.1.

По умолчанию имя пользователя и пароль для доступа к WebGUI ‘admin’ и ‘pfsense’.

Теперь выбираем в меню WebGUI System > Setup Wizard (мастер настроек).

В этом месте вы можете перейти на Wink учебник (демо ролик). Это поможет вам в остальной конфигурации. Нажмите на ссылку для начала просмотра. Это откроет Shockwave демо-ролик в браузере.

http://doc.pfsense.org/smiller/Install_Guide.htm

http://computerpro.bz/os/content/howto-guides-1

Шаг 3

Настройка Wi-Fi для Opt1-Wi-Fi интерфейса

/ извинения за перевод — тема тяжело дается /

Подключите соединительный кабель витой пары (Cat 5) для адаптера который мы установили для точки доступа, которая будет в подсети. Эта подсеть будет отделена от вашей локальной сети с помощью правил брандмауэра. Эта точка доступа будет подключаться непосредственно к интернету и не будет иметь доступа к вашей локальной сети. Большиинство брандмауэров/маршрутизаторов SOHO имеют IP-адрес по умолчанию от 192.168.0.1 или 192.168.1.1.

Change this to a different IP address so it will work on this install and not have the same IP address as your new pfSense box. Измените его на другой адрес. Я выбрал 192.168.2.5. Затем отключите сервер DHCP на устройстве, чтобы pfsense мог раздавать адреса. Когда вы посмотрите в меню Diagnostic->ARP tables, то вы сможете увидеть, кто в данный момент подсоединён.

Enable the DHCP server under the Services — > DHCP server tab click on the Opt 1 interface and on the top check the box enable DHCP Server. Вам нужно будет задать диапазон DHCP-сервера, это укажет, сколько IP-адреса вам будет выдано.

Этот деморолик Wink показывает, как создать правило файрвола для разрешения WiFi трафика с подсети 192.168.2.1 в интернет, но с запретить доступ к подсети 192.168.1.1 .

- Для нормального функционирования необходимо убедиться, что в правиле файрвола, созданном для Opt WiFi интерфейса, в опции типа протокола выбрано ‘any’. По умолчанию, когда создается правило, выбирается протокол TCP. Если это не установлено должным образом доступ будет ограничен, и для ваших целей не будет работать.

Вы можете использовать ту же самую процедуру, изложенную выше в вашей локальной сети на второй точке доступа с IP-адресом из той же, только зашифрованной, подсети LAN. Это беспроводное сетевое подключение только для вашего собственного использования, не для соседей. Отключите DHCP-сервер на второй точке доступа, и делайте вручную эту функцию.

Вы можете регулировать доступ с помощью встроенного Captive portal, который можно найти в меню Service -> Captive Portal. Столь же эффективный способ для зашифрованной сети — это дать свой сетевой ключ только избранным людям.

Официальный форум

Если вы столкнулись с трудностями, то вы можете задать вопросы, связанные

с pfSense, на официальном форуме (рус.)

англ.

Дополнительные возможности

Traffic Shaping

- Clustering

- Load Balancer

- Failover

- Captive Portal — Control Access to the internet. Like coffee shops use with free WiFi.

Установка одним нажатием:

- Snort — Легкая система обнаружения вторжения в сеть.

- Squid — Высокопроизводительный кэш для веб-прокси.

- FreeRadius — Открытая реализация протокола RADIUS

- imspector — IMSpector is an Instant Messenger proxy with logging capabilities.

- nmap — Утилита для исследования сети и аудита безопасности.

- ntop — Показывает использование сети в аналогии с верхней.

- Darkstat — Сниффер пакетов и коллектор статистики сети.

и многое другое.

PFSense также позволяет вам добавить пакеты из стандартного респозитария FreeBSD. Любые неофициальные пакеты, которые не поддерживаются PFSense.

Add an Internal Wireless Interface

- HOWTO Add a Wireless Interface

http://doc.pfsense.org/smiller/Add_WiFi_Interface.htm

You can skip this tutorial if you are planning on adding an external Access Point as outlined above.

This tutorial is for those who want an internal wifi interface.

Additional Tutorials

http://doc.pfsense.org/index.php/Tutorials

If you found this tutorial helpful the above link contains other helpful tutorials on this wiki.

Шаблон:HOWTO