Снять ограничение

ГОСТ Р 56922-2016 / ГОСТ Р 56922-2016/ ISO/IEC/IEEE 29119-3:2013

Информация

| Название | Системная и программная инженерия. Тестирование программного обеспечения. Часть 3. Документация тестирования |

|---|---|

| Название английское | Software and systems engineering.Software testing. Part 3. Test documentation |

| Дата актуализации текста | 01.01.2021 |

| Дата актуализации описания | 01.07.2023 |

| Дата издания | 18.07.2016 |

| Дата введения в действие | 01.06.2017 |

| Область и условия применения | Настоящий стандарт определяет шаблоны документации тестирования программного обеспечения, которые могут использоваться в любой организации, любом проекте или каком-либо действии тестирования проекта |

| Опубликован | Официальное издание. М.: Стандартинформ, 2016 год |

| Утверждён в | Росстандарт |

Расположение в каталоге ГОСТ

Общероссийский классификатор стандартов

-

Информационные технологии. Машины конторские

-

Программное обеспечение

- ГОСТ Р 56922-2016 — Системная и программная инженерия. Тестирование программного обеспечения. Часть 3. Документация тестирования

-

Программное обеспечение

Классификатор государственных стандартов

-

Измерительные приборы. Средства автоматизации и вычислительной техники

-

Средства вычислительной техники и автоматизированные системы управления

-

Виды представления информации и математическое обеспечение машин

- ГОСТ Р 56922-2016 — Системная и программная инженерия. Тестирование программного обеспечения. Часть 3. Документация тестирования

-

Виды представления информации и математическое обеспечение машин

-

Средства вычислительной техники и автоматизированные системы управления

ГОСТ Р 56922-2016/

ISO/IEC/IEEE 29119-3:2013

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

СИСТЕМНАЯ И ПРОГРАММНАЯ ИНЖЕНЕРИЯ

Тестирование программного обеспечения

Часть 3

Документация тестирования

Software and systems engineering. Software testing. Part 3. Test documentation

Дата введения 2017-06-01

4 Настоящий стандарт идентичен международному стандарту ISO/IEC/IEEE 29119-3:2013* «Программная и системная инженерия. Тестирование программного обеспечения. Часть 3. Документация тестирования» (ISO/IEC/IEEE 29119-3:2013 «Software and systems engineering — Software testing — Part 3: Test documentation»).

________________

Введение

1 Область применения

2 Соответствие

2.1 Предполагаемое соответствие

2.2 Типы соответствия

3 Нормативные ссылки

Нормативные документы*, упомянутые в настоящем стандарте, обязательны для их применения. Для датированных ссылок используют только указанное издание. Для недатированных — самое последнее издание ссылочного документа (с учетом всех его изменений).

_______________

4 Термины и определения

5 Документация Организационного Процесса Тестирования

5.1 Общие сведения

5.2 Политика Тестирования

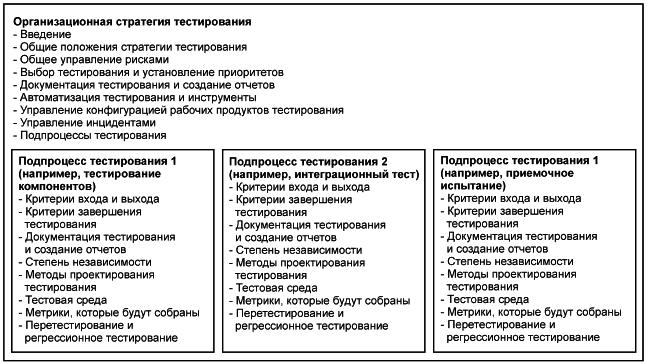

5.3 Организационная Стратегия Тестирования

Рисунок 2 — Пример структуры Организационной Стратегии Тестирования

6 Документация Процессов Управления Тестированием

6.1 Общие сведения

6.2 План Тестирования

Идентифицирует проект(ы) или подпроцесс(ы) тестирования, для которых создается план, и содержит другую соответствующая информацию* о контексте.

* Текст документа соответствует оригиналу. — Примечание изготовителя базы данных.

6.3 Отчет о Ходе Тестирования

6.4 Отчет о Завершении Тестирования

7 Документация Процессов Динамического Тестирования

7.1 Общие сведения

7.2 Спецификация Проекта Тестирования

7.3 Спецификация Контрольных Примеров

7.4 Спецификация Процедур Тестирования

7.5 Требования к Тестовым Данным

7.6 Требования к Тестовой Среде

7.7 Отчет о Готовности Тестовых Данных

7.8 Отчет о Готовности Тестовой Среды

7.9 Фактические Результаты

7.10 Результат Тестирования

7.11 Журнал Выполнения Теста

7.12 Отчетность об Инцидентах Тестирования

Приложение A

(справочное)

Обзор и Схемы Документов

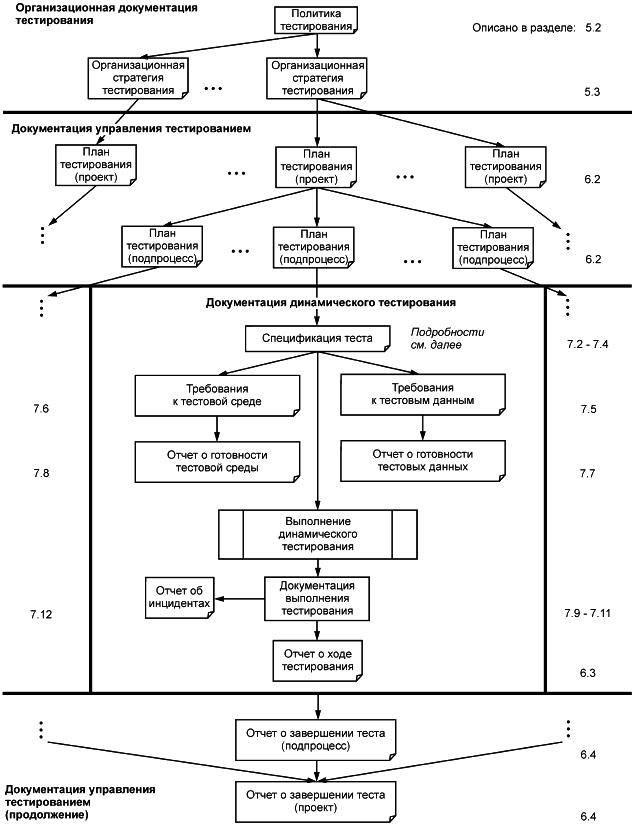

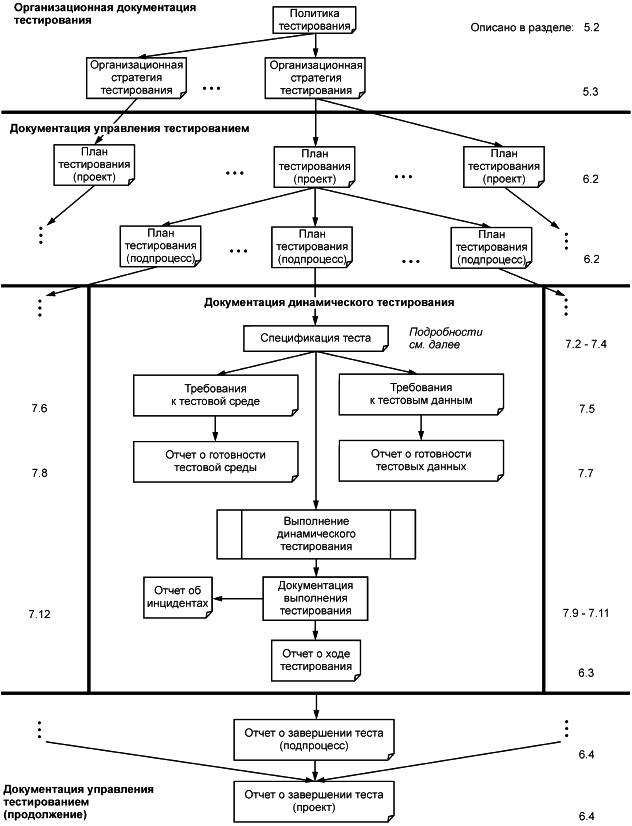

Рисунок A.1 — Иерархия документации тестирования

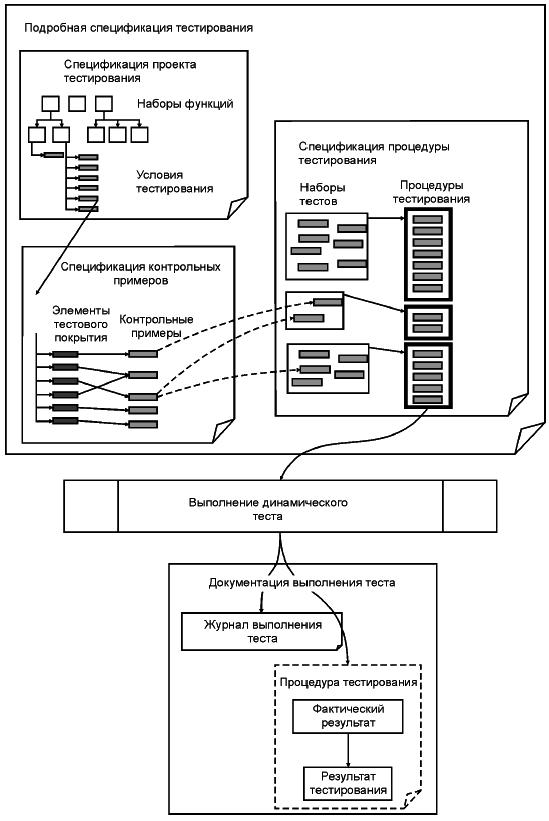

Рисунок A.2 — Иерархия документации разработки и реализации тестирования

Приложение B

(справочное)

Связь нормативных требований ИСО/МЭК/ИИЭР 29119-2 с информационными элементами ИСО/МЭК/ИИЭР 29119-3

Приложение C

(справочное)

Общие Сведения о Примерах

Примеры не всегда заполнены до конца. Места пропущенных абзацев отмечены тремя вертикально расположенными точками:

.

.

Приложение D

(справочное)

Политика Тестирования

Политика Тестирования

Приложение E

(справочное)

Организационная Стратегия Тестирования

Организационная Стратегия Тестирования

Приложение F

(справочное)

План Тестирования

Этот план доступен на портале проекта, и новейшая версия также вывешена в правом верхнем углу доски истории в комнате разработки.

|

План Тестирования: Новая система подписки (NSS).

Охватывает: Результаты и истории итерации NSS 3, включая результаты предыдущих итераций.

Участники: Каждая итерация выполняется командой, состоящей из разработчиков, представителей пользователя и тестеров. Разработчики в конечном счете подчиняются руководителю разработки (Урсула), а тестеры руководителю департамента качества (Стефан).

Риски: Конкретные риски для этой итерации перечислены в картах историй. Общий риск состоит в том, что у итеративной команды нет доступа к живым данным в базах данных поддержки.

Стратегия тестирования: Нужно помнить, что необходимо:

— Создать автоматизированные тестирования на основе историй, прежде чем начать кодирование, проверить новый код и интеграцию с текущей версией системы перед тем, как отметить завершение истории.

— Повторно тестировать каждый раз, когда что-то было изменено в результате предыдущих итераций, а также в результате текущей итерации, и применить регрессионное тестирование всего результата этой итерации перед встречей для презентации.

— Оценивать усилия и стоимость тестирования и разработки, чтобы соответствовать договоренности по данной итерации в начале итерации и возвращать в портфель все незавершенные элементы, которые не могут быть завершены, включая любой накопленный технический долг (ошибки), который не может быть разрешен в данной итерации.

— Использовать методики проектирования тестирования, наиболее подходящие к критериям приемки, учитывая то, что истории с более высокими рисками требуют более тщательного тестирования, чем истории с рисками ниже.

— Обеспечить и удостовериться, что покрытие тестированием операторов достигает, по крайней мере, 90% всего кода, а покрытие ветвления — 80% для историй с высоким риском и 60% для историй с низким риском.

— Перед интеграцией гарантировать, что в реализации истории отсутствуют невыясненные дефекты с уровнем серьезности 1 или 2.

— Определить тестирование с участием потребителя ATDD (приемку) в итерации с соглашением и участием потребителя/пользователя.

— Перед встречей для презентации протестировать результат итерации в формальных средах тестирования и презентации.

— Представлять покрытие элементов тестирования на ежедневных встречах, включая действия низкого уровня по Плану Тестирования и документирование рисков на доске обсуждения.

— Сохранять все сценарии тестирования в инструменте ABC таким образом, чтобы они, по мере необходимости, были доступны для повторного тестирования и регрессионного тестирования.

— В конце каждой итерации создавать краткий отчет о тестировании и размещать его на портале проекта.

|

Создание отчетов о завершении тестирования.

Создание отчетов о завершении тестирования.Приложение G

(справочное)

Отчет о Ходе Тестирования

Отчет о ходе тестирования выпускается в конце каждой итерации в форме сводного отчета, размещенного на портале проекта.

|

Сводный Отчет о Ходе Тестирования для: Новая система подписки (NSS).

Покрытие: Результаты завершенной итерации NSS 3.

Прогресс по сравнению с Планом Тестирования: Тестирование было сделано в итерации на пяти историях пользователя для этой итерации.

Для одного высокого риска покрытие операторов достигло 90% истории, и для других было достигнуто в среднем 68% покрытия операторов.

Неразрешенных дефектов с уровнем серьезности 1 и 2 нет, но презентация показала, что продукт имеет 16 дефектов с уровнем серьезности 3.

Факторы, блокирующие прогресс: Нет

Показатели тестирования: Были разработаны 6 новых процедур тестирования, а 2 другие процедуры тестирования были изменены.

Тестирование в итерации заняло приблизительно 30% времени. Тестирование заняло приблизительно 2 часа.

Новые и измененные риски: Риски для историй были обработаны удовлетворительно. Новых рисков не идентифицировано.

Запланированное тестирование: Согласно Плану Тестирования.

В портфель добавлено: 16 дефектов (серьезность 3).

|

Приложение H

(справочное)

Отчет о Завершении Тестирования

Этот отчет доступен на портале проекта, и новейшая версия также вывешена в правом нижнем углу доски истории в комнате разработки, где это разрабатывается и обновляется.

|

Отчет тестирования для: Новая система подписки (NSS) Vers.: Итерация 3361.

Покрытие: Результат заключительной итерации NSS, включая результаты предыдущих итераций, в рамках подготовки к основной поставке потребителю (для использования).

Риски: Риск живых данных был устранен путем создания модельной базы данных с использованием исторических живых данных, «подчищенных» командой тестирования и потребителем.

Результаты тестирования: Заказчик принимает эту версию продукта на основе следующего:

16 историй пользователя были реализованы успешно, включая одну добавленную после последнего отчета о состоянии.

100% покрытия операторов было достигнуто при технологическом тестировании с одной историей высокого риска, а для других было достигнуто в среднем 72% покрытия операторов.

Команда приняла портфель с четырьмя дефектами серьезности 3.

Презентация была принята потребителем без обнаруженных проблем. Итеративные функции презентации взаимодействовали через интерфейс с «живыми» данными.

Производительность итеративных функций, по мнению команды и потребителя, была приемлема.

Новые, измененные и остаточные риски: Защищенность системы может стать проблемой в будущих реализациях на основании информации о действиях, полученной от потребителей.

Примечания для будущей работы из ретроспективы:

Итеративная команда ощущает потребность в новом члене команды для обработки возможных новых рисков, по которым ни у кого нет знаний.

Дефекты серьезности 3, помещенные в портфель, нужно рассмотреть в следующей версии, чтобы уменьшить технический долг.

Измененные живые данные работали хорошо и должны быть сохранены.

Автоматизация тестирования и исследовательское тестирование работают, однако необходимо рассмотреть дополнительные методики проектирования тестирования, например, методики тестирования защищенности и комбинаторного тестирования.

|

Приложение I

(справочное)

Спецификация Проекта Тестирования

Эта спецификация проекта тестирования размещена на портале проекта, и новейшая версия также вывешена в правом верхнем углу доски истории в комнате разработки в соответствии с планом тестирования.

|

2) Новые и расширенные подписки.

3) Общий доступ на веб-сайте.

Для тестирования презентации истории должны быть отсортированы по темам. Должны быть покрыты тестовые условия на обратной стороне карт истории, которые описывают критерии принятия истории.

|

Спецификация Проекта Тестирования

4.2.3 [37] Система должна позволять пользователю выйти из функциональной установки, ничего не изменяя.

.

.

.

.

Для ручного анализа пользователь выбирает каждый шаг самостоятельно. Пользователь должен сам написать отчет с результатами в виде текста, который распечатывается по завершении анализа.

.

.

Панели маневрирования имеет* следующие кнопки:

* Текст документа соответствует оригиналу. — Примечание изготовителя базы данных.

Спецификация Проекта Тестирования блока для ПК UV/TIT-14 33а

Версия 1.0

1 Введение

.

.

Для каждого набора функций предоставляется следующая информация:

|

(nn):

|

Уникальный номер, который никогда не должен изменяться. Он используется для прослеживаемости.

|

||

|

ns:

|

Раздел или число сортировки, используемые для удобочитаемости документа.

|

||

|

Описание:

|

Краткое описание того, что нужно проверить.

|

||

|

Подход:

|

Описание методов проектирования тестирования, которые будут использоваться в проекте тестирования.

|

||

|

Прослеживаемость:

|

Ссылка на требования в наборе функций. Прослеживаемость будет содержать список уникальных идентификаторов, ссылающихся на требования в [1].

|

В этой главе документированы тестовые условия для каждого набора функций.

.

.

Этот набор функций покрывает требования, связанные с идентификацией и созданием отчетов по компонентам. Набор функций имеет ряд условий, представленных в соответствующих подразделах связанных требований.

.

.

Тестовые условия для диапазона измерений могут быть выражены с использованием простого дерева классификации (то же, что и разбиение эквивалентности) и соответствующего анализа граничных значений. Все эти тестовые условия прослеживаются к тому же требованию, и у них тот же приоритет.

|

Покрываемые требования: [324-NCS], [325-NCS] |

Приоритет: Выше среднего |

||

|

Тестовое условие |

Аспект |

Область |

Замечание |

|

Вход |

|||

|

(FS2).5.1 |

<2 |

Вне диапазона |

|

|

(FS2).5.2 |

2-315 (включая границы) |

Действительно |

|

|

(FS2).5.3 |

>315 |

Вне диапазона |

|

Покрываемые требования: [324-NCS], [325-NCS] |

Приоритет: Выше среднего |

||

|

Тестовое условие |

Тип границы |

Значение |

Замечание |

|

(FS2).5.1.a |

L |

Неизвестно |

Вне диапазона |

|

(FS2).5.1.b |

U |

1 |

Вне диапазона |

|

(FS2).5.2.a |

L |

2 |

Действительно |

|

(FS2).5.2.b |

U |

315 |

Действительно |

|

(FS2).5.3.a |

L |

316 |

Вне диапазона |

|

(FS2).5.3.b |

U |

Неизвестно |

Вне диапазона |

.

.

Этот набор функций покрывает требования, связанные с системой конвейера, включая скорость, корректный запуск и позиции остановки, работу крышки и т.д. Набор функций имеет ряд условий, представленных в соответствующих подразделах связанных требований.

.

.

|

Покрываемое требование: [581] |

Приоритет: Выше среднего |

|

|

Тестовое условие |

||

|

(FS6).11.1 |

Крышка работает согласно конечному автомату |

|

|

(FS6).11.2 |

Все недопустимые (непоказанные) переходы — нулевые переходы |

Приложение J

(справочное)

Спецификация Контрольного Примера

Элементы тестового покрытия и контрольные примеры для истории суммированы в заголовке контрольного примера и изложены на обратной стороне карты истории следующим образом:

|

214 |

|

|

1 Секретарь может создать новый тип подписки.

2 Секретарь может задать название, допустимые продолжительности, соответствующие цены и замечания для нового типа подписки.

3 Секретарь может сохранить новый тип подписки.

4 Секретарь видит подписки существующих типов.

5 Секретарь может изменить название, допустимые продолжительности, соответствующие цены для конкретного типа до тех пор, пока для него нет ни одной подписки.

6 Секретарь может отменить изменения типа подписки, прежде чем они будут сохранены.

7 Секретарь может сохранить изменения в типе подписки.

а. История секретаря для «удаления» подписки может отсутствовать, таким образом, мы должны рассмотреть это с потребителем. В противном случае — все в порядке.

|

Спецификация Контрольного Примера для части

PC UV/TIT-1

4 33а

Версия 1.0

1 Введение

.

.

TBD — подлежит уточнению то, что еще неизвестно, но должно быть определено.

.

.

В этом разделе описываются элементы тестового покрытия, которые могут быть получены из тестовых условий, представленных в [2].

.

.

Этот набор функций покрывает требования, связанные с идентификацией компонентов и созданием по ним отчетов. Набор функций имеет ряд элементов покрытия, полученных из тестовых условий; они приводятся в подразделах, соответствующих связанным требованиям.

.

.

Есть 10 действительных листьев (элементов покрытия).

.

.

2.5 Набор функций (FS6). Управление системы конвейера

.

.

Чтобы получить покрытие Джоу с 0-переключателями конечного автомата в (FS6).11.1 в [2], имеются следующие 6 переходов (элементов покрытия):

|

CI1 |

CI2 |

CI3 |

CI4 |

CI5 |

CI6 |

|

|

SS (TC) |

S1 |

S2 |

S4 |

S2 |

S3 |

S2 |

|

Вход |

P «L» |

P «F» |

P «S» |

P «B» |

P «S» |

P «O» |

|

Внешн. Выход |

L I |

C m f |

C s |

C m b |

C s |

L o |

|

ES (TC) |

S2 |

S4 |

S2 |

S3 |

S2 |

S1 |

В следующей таблице определены нулевые переходы, выделенные полужирным курсивом.

|

P «L» |

P «F» |

P «S» |

P «B» |

P «O» |

|

|

S1 |

S2/LI |

S1/N |

S1/N |

S1/N |

S1/N |

|

S2 |

S2/N |

S4/C m f |

S2/N |

S3/C m b |

S1/Lo |

|

S3 |

S3/N |

S3/N |

S/C s |

||

|

S4 |

S4/N |

S4/N |

S/C s |

Имеется 14 нулевых переходов (элементов покрытия).

.

.

В этом разделе описываются контрольные примеры, полученные из упомянутых выше элементов тестового покрытия.

.

.

3.3 Набор функций (FS2). Идентификация компонентов

.

.

3.3.7 Диапазон измерений

|

Идентификатор контрольного примера: 17-1

Приоритет: Am Трассировка: (FS2).5.1.b |

Цель: проверить реакцию на значение образца, которое находится вне диапазона |

|

Исходные условия: |

Аппарат должен быть готов к анализу образца.

Должен быть подготовлен образец NCS со значением 1 |

|

Вход: |

Вставьте образец и начните анализ |

|

Ожидаемый результат: |

Дисплей показывает «Недопустимый образец» |

.

.

.

|

Идентификатор контрольного примера: 17-4

Приоритет: Am Трассировка: (FS2).5.2.b |

Цель: проверить реакцию на значение образца, которое находится на верхней границе диапазона |

|

Исходные условия: |

Аппарат должен быть готов к анализу образца.

Должен быть подготовлен образец NCS со значением 315 |

|

Вход: |

Вставьте образец и запустите анализ |

|

Ожидаемый результат: |

Дисплей показывает «Предупреждение» |

.

.

3.3.8 Метод анализа

.

.

.

|

Идентификатор контрольного примера: 21-3

Приоритет: Am Трассировка: (FS2).8.1 |

Цель: Проверить автоматический анализ типа 1 |

|

Исходные условия: |

База данных должна включать:

— Тип образца «1» с надлежащими этапами; — Идентификатор образца «314». Форма, куда вводится идентификатор образца, должна быть текущей |

|

Вход: |

Введите образец с идентификатором образца: А-1-314-221204 |

|

Ожидаемый результат: |

Анализ выполняется без какого-либо взаимодействия.

Отчет распечатан. Этапы, связанные с типом образца «1», выполняются (отметить в отчете) |

.

.

.

|

Идентификатор контрольного примера: 21-16

Приоритет: Am Трассировка: (FS2).8.1 |

Цель: Проверить ручной анализ |

|

Исходные условия: |

Форма, куда вводится идентификатор образца, должна быть текущей |

|

Вход: |

Введите образец с идентификатором образца: M-2-518-240604 |

|

Ожидаемый результат: |

Пользователь должен вводить каждый следующий шаг по мере выполнения анализа. От пользователя потребуют написать отчет.

Отчет распечатан. В отчете отражены выполненные шаги |

3.5 Набор функций (FS6). Управление системой конвейера

.

.

Приложение K

(справочное)

Спецификация Процедур Тестирования

Спецификация Процедур Тестирования

.

.

2.1 (FS1) Установка системы

.

.

.

.

Приложение L

(справочное)

Требования к Тестовым Данным

Тестовые данные:

|

Модифицированная совокупность фактических данных должна быть заполнена, однако данные не должны включать в себя критические данные клиентов: кредитные карты, адреса или телефонные номера. Такие данные будут «вычищены» командой тестирования и потребителем при запуске проекта. Тестирования будут выполняться на основе данных, используемых во время итераций.

|

Требования к Тестовым Данным для блока для ПК UV/TIT-14 33а

.

.

Приложение M

(справочное)

Требования к Тестовой Среде

Тестовая среда:

|

Тестовая среда представляет собой среду IBM-совместимого ПК с логином/паролем входа в систему и с «измененными живыми» тестовыми данными, доступными в конфигурации системы тестирования. Тестирование конфигурации в этой среде не запланировано, но в ней будет выполнено функциональное тестирование и тестирование производительности.

|

Требования к Тестовой Среде

Приложение N

(справочное)

Отчет о Готовности Тестовых Данных

Отчет о Готовности Тестовых Данных

Приложение O

(справочное)

Отчет о Готовности Тестовой Среды

Отчет о Готовности Тестовой Среды

Приложение P

(справочное)

Фактические Результаты

Фактические результаты:

|

Группа разработчиков, менеджмент и представители местных потребителей на демонстрации системы согласились, что эта версия продукта готова для производственной поставки (10 голосов отдано «за»). Далее было согласовано, что в продукте не осталось никаких рисков или недоделок, которые не могут быть устранены в следующей версии. Предмет поставки корпорации Agile потребителю с кодом и требуемыми продуктами будет отправлен через электронную доставку (электронная почта).

|

Приложение Q

(справочное)

Результаты Тестирования

Корпорация Agile — большая организация, осуществляющая публикацию журналов и книг. Более подробно она представлена в C.1 (приложение C).

|

Ниже приводятся конкретные результаты клиентского тестирования. Снимки экранов фактических результатов и данных доступны на веб-странице проекта (www.xxx.test.agiffie.org).

Тестирование 7: прошло, однако отмечены 4 проблемы уровня 3.

Тестирования 8-16: прошло (автоматизированное выполнение с регрессией прошлых итераций)

Примечание — Эта информация может быть представлена во множестве различных форматов, например, в отчетах, слайдовых презентациях или устно.

|

Приложение R

(справочное)

Журнал Выполнения Теста

Приложение S

(справочное)

Отчет об Инциденте

Приложение T

(справочное)

Взаимосвязь с существующими стандартами

Приложение ДА

(справочное)

Сведения о соответствии ссылочных международных стандартов национальным стандартам Российской Федерации

Таблица ДА.1

|

Обозначение ссылочного международного стандарта |

Степень соответствия |

Обозначение и наименование соответствующего национального стандарта |

|

ISO/IEC/IEEE 29119-1:2013 |

— |

* |

|

ISO/IEC/IEEE 29119-2:2012 |

— |

* |

|

ISO/IEC/IEEE 15289:2015 |

— |

** |

|

* Соответствующий национальный стандарт отсутствует. До его утверждения рекомендуется использовать перевод на русский язык данного международного стандарта.

** Соответствующий национальный стандарт отсутствует. До его утверждения рекомендуется использовать перевод на русский язык данного международного стандарта. Перевод данного международного стандарта находится в Федеральном информационном фонде технических регламентов и стандартов.

|

Библиография

|

[1] |

BS 7925-1:1998, Software testing — vocabulary

|

|

[2] |

BS 7925-2:1998, Software testing — software component testing

|

|

[3] |

EC 60300-3-9:1995, Risk Analysis of technological systems

|

|

[4] |

IEEE Std 610.12-1990, IEEE Standard Glossary of Software Engineering Terminology

|

|

[5] |

IEEE Std 829-2008, IEEE Standard for Software Test Documentation

|

|

[6] |

IEEE Std 1008-1987, IEEE Standard for Software Unit Testing

|

|

[7] |

IEEE Std 1012:2012, IEEE Standard for Software Verification and Validation

|

|

[8] |

IEEE Std 1028-2008, IEEE Standard for Software Reviews and Audits

|

|

[9] |

ISO/IEC 12207:2008, Systems and software engineering — Software life cycle processes

|

|

[10] |

ISO/IEC 16085:2006, IT — Systems and software Engineering — Lifecycle Processes — Risk Management

|

|

[11] |

ISO/IEC/IEEE 24765:2010, Systems and Software Engineering Vocabulary

|

|

[12] |

ISO/IEC 25000:2005, Software Engineering — Software product Quality Requirements and Evaluation (SQuaRE) — Guide to SQuaRE

|

|

[13] |

ISO/IEC 25010:2011, Systems and Software Engineering — Systems and Software Quality Requirements and Evaluation (SQuaRE) — System and Software quality models

|

|

[14] |

ISO/IEC 25051:2006, Software engineering — Software product Quality Requirements and Evaluation (SQuaRE) — Requirements for quality of Commercial Off-The-Shelf (COTS) software product and instructions for testing

|

|

[15] |

ISO/IEC 90003:2004, Software engineering — Guidelines for the application of ISO 9001:2000 to computer software

|

|

[16] |

International Software Testing Qualifications Board (ISTQB), Standard glossary of terms used in Software Testing [online]. 2010. Updated 1 April 2010 [viewed 11 April 2011]. Available from:http://www.istqb.org/

|

|

УДК 006.034:004.054:004.01:006.354

|

ОКС 35.080 |

|

|

Ключевые слова: тестирование программного обеспечения, процесс планирования тестирования, подпроцесс, План Тестирования, Организационная Стратегия Тестирования, риск, менеджмент, валидация, верификация

|

Для продолжения необходимо войти в систему

Библиография

| Обозначение ГОСТ | ГОСТ Р 56920-2024 |

| Наименование на русском языке | Системная и программная инженерия. Тестирование программного обеспечения. Общие положения |

| Наименование на английском языке | System and software engineering. Software testing. General provisions |

| Дата введения в действие | 30.09.2024 |

| Код ОКС | 35.080 |

| Количество страниц | 32 |

| Статус | Принят |

Системная и программная инженерия. Тестирование программного обеспечения. Часть 3. Документация тестирования

Статус:

Действует

Дата введения в действие: 01.06.2017

- Библиография

| Обозначение |

ГОСТ Р 56922-2016 |

|---|---|

| Полное обозначение |

ГОСТ Р 56922-2016/ISO/IEC/IEEE 29119-3:2013 |

| Заглавие на русском языке |

Системная и программная инженерия. Тестирование программного обеспечения. Часть 3. Документация тестирования |

| Заглавие на английском языке |

Software and systems engineering.Software testing. Part 3. Test documentation |

| Дата введения в действие |

01.06.2017 |

| ОКС |

35.080 |

| Аннотация (область применения) |

Настоящий стандарт определяет шаблоны документации тестирования программного обеспечения, которые могут использоваться в любой организации, любом проекте или каком-либо действии тестирования проекта |

| Ключевые слова |

тестирование программного обеспечения;процесс планирования тестирования;подпроцесс;План Тестирования;Организационная Стратегия Тестирования;риск;менеджмент;валидация;верификация |

| Термины и определения |

Раздел стандарта |

| Вид стандарта |

Стандарты на процессы |

| Аутентичный текст с ISO |

ISO/IEC/IEEE 29119-3:2013 |

| Нормативные ссылки на: ISO |

ISO/IEC/IEEE 15289:2011;ISO/IEC/IEEE 29119-1;ISO/IEC/IEEE 29119-2:2013 |

| Управление Ростехрегулирования |

1 — Управление технического регулирования и стандартизации |

| Технический комитет России |

22 — Информационные технологии |

| Дата последнего издания |

18.07.2016 |

| Количество страниц (оригинала) |

114 |

| Организация — Разработчик |

Обществом с ограниченной ответственностью «Информационно-аналитический вычислительный центр» (ООО ИАВЦ) |

| Статус |

Действует |

| Код цены |

6 |

| Номер ТК за которым закреплен документ |

022 |

| Номер приказа о закреплении документа за ТК |

151 |

| Дата приказа о закреплении документа за ТК |

26.01.2023 |

ГОСТ Р 58143-2018

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

Информационная технология

МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ

Детализация анализа уязвимостей программного обеспечения в соответствии с ГОСТ Р ИСО/МЭК 15408 и ГОСТ Р ИСО/МЭК 18045

Часть 2

Тестирование проникновения

Information technology. Security techniques. Refining software vulnerability analysis under GOST R ISO/IEC 15408 and GOST R ISO/IEC 18045. Part 2. Penetration testing

ОКС 35.020

Дата введения 2018-11-01

Предисловие

1 РАЗРАБОТАН Обществом с ограниченной ответственностью «Центр безопасности информации» (ООО «ЦБИ»)

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 362 «Защита информации»

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ приказом Федерального агентства по техническому регулированию и метрологии от 24 мая 2018 г. N 274-ст

4 Настоящий стандарт разработан с учетом основных нормативных положений международного стандарта ISO/IEC TR 20004:2015* «Информационная технология. Методы и средства обеспечения безопасности. Детализация анализа уязвимостей программного обеспечения в соответствии с ИСО/МЭК 15408 и ИСО/МЭК 18045» (ISO/IEC TR 20004:2015 «Information technology — Security techniques — Refining software vulnerability analysis under ISO/IEC 15408 and ISO/IEC 18045», NEQ)

5 ВВЕДЕН ВПЕРВЫЕ

Правила применения настоящего стандарта установлены в статье 26 Федерального закона от 29 июня 2015 г. N 162-ФЗ «О стандартизации в Российской Федерации». Информация об изменениях к настоящему стандарту публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе «Национальные стандарты», а официальный текст изменений и поправок — в ежемесячном информационном указателе «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ближайшем выпуске ежемесячного информационного указателя «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования — на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (www.gost.ru)

Введение

Настоящий стандарт входит в комплекс стандартов, устанавливающих детализацию анализа уязвимостей программного обеспечения в части использования доступных источников для идентификации потенциальных уязвимостей и тестирования проникновения.

Настоящий стандарт содержит детализацию рекомендаций по планированию, выполнению и составлению отчетности тестирования проникновения объекта оценки на базе требований «Анализ уязвимостей» из ГОСТ Р ИСО/МЭК 15408 и ГОСТ Р ИСО/МЭК 18045. Настоящий стандарт содержит руководство и процедуры тестирования проникновения, позволяющие получить согласованные воспроизводимые результаты при идентификации, оценке и описании уязвимостей.

Настоящий стандарт распространяется на деятельность оценщиков (испытательных лабораторий), использующих ГОСТ Р ИСО/МЭК 15408 и ГОСТ Р ИСО/МЭК 18045, экспертов органов по сертификации, проверяющих выполнение шагов оценивания, а также заявителей на сертификацию, разработчиков средств защиты информации и программного обеспечения и другие группы пользователей, участвующих в процессе оценки средств защиты информации и программного обеспечения по требованиям безопасности информации.

Настоящий стандарт может использоваться следующим образом:

— оценщиками — при разработке тестов проникновения (как часть действий по оценке, требуемых в соответствии с ГОСТ Р ИСО/МЭК 15408 и ГОСТ Р ИСО/МЭК 18045;

— разработчиками — при разработке своих тестов проникновения (как часть процесса разработки объекта оценки);

— заявителями сертификации — для понимания того, какие действия по тестированию будут выполняться в ходе оценки;

— разработчиками профилей защиты/заданий по безопасности — для четкого определения потенциалов нападения и шаблонов атак.

1 Область применения

Настоящий стандарт содержит руководство по планированию, выполнению и составлению отчетности тестирования проникновения объекта оценки на базе требований «Анализ уязвимостей» из ГОСТ Р ИСО/МЭК 15408 и ГОСТ Р ИСО/МЭК 18045. В частности, данный стандарт уточняет действия по тестированию проникновения, предусмотренные компонентами требований доверия к безопасности из семейства доверия AVA_VAN «Анализ уязвимостей» и описанные в ГОСТ Р ИСО/МЭК 18045, и обеспечивает более полное руководство по их выполнению. Настоящий стандарт включает процесс-ориентированное руководство и процедуры тестирования, необходимые для получения согласованных воспроизводимых результатов при идентификации, оценке и описании уязвимостей.

2 Нормативные ссылки

В настоящем стандарте использованы нормативные ссылки на следующие стандарты:

ГОСТ Р ИСО/МЭК 15408-3-2013 Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности

ГОСТ Р ИСО/МЭК 18045-2013 Информационная технология. Методы и средства обеспечения безопасности. Методология оценки безопасности информационных технологий

ГОСТ Р 56545-2015 Защита информации. Уязвимости информационных систем. Правила описания уязвимостей

ГОСТ Р 56546-2015 Защита информации. Уязвимости информационных систем. Классификация уязвимостей информационных систем

ГОСТ Р 58142-2018 Информационная технология. Методы и средства обеспечения безопасности. Детализация анализа уязвимостей программного обеспечения в соответствии с ГОСТ Р ИСО/МЭК 15408 и ГОСТ Р ИСО/МЭК 18045. Часть 1. Использование доступных источников для идентификации потенциальных уязвимостей

Примечание — При пользовании настоящим стандартом целесообразно проверить действие ссылочных стандартов в информационной системе общего пользования — на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет или по ежегодному информационному указателю «Национальные стандарты», который опубликован по состоянию на 1 января текущего года, и по выпускам ежемесячного информационного указателя «Национальные стандарты» за текущий год. Если заменен ссылочный стандарт, на который дана недатированная ссылка, то рекомендуется использовать действующую версию этого документа с учетом всех внесенных в данную версию изменений. Если заменен ссылочный стандарт, на который дана датированная ссылка, то рекомендуется использовать версию этого стандарта с указанным выше годом утверждения (принятия). Если после утверждения настоящего стандарта в ссылочный стандарт, на который дана датированная ссылка, внесено изменение, затрагивающее положение, на которое дана ссылка, то это положение рекомендуется применять без учета данного изменения. Если ссылочный стандарт отменен без замены, то положение, в котором дана ссылка на него, рекомендуется применять в части, не затрагивающей эту ссылку.

3 Термины и определения

В настоящем стандарте применены термины по ГОСТ Р 58142, а также следующий термин с соответствующим определением:

3.1 фаззинг: Тестирование, использующее как корректные, так и случайные (включая некорректные) входные данные для проверки, устанавливающей, обрабатываются ли должным образом интерфейсом случайные входные данные или возникает ошибочная ситуация (ошибочное условие), указывающая (указывающее) на наличие недостатков при разработке (ошибки исходного кода) или при эксплуатации.

4 Обозначения и сокращения

В настоящем стандарте применены следующие обозначения:

ИФБО — интерфейс ФБО;

ОО — объект оценки;

ТДБ — требование доверия к безопасности;

ТОО — технический отчет по оценке;

ФБО — функциональные возможности безопасности ОО;

ФТБ — функциональное требование безопасности.

5 Общие положения

Подраздел 15.1 ГОСТ Р ИСО/МЭК 15408-3 определяет «уязвимости, возникающие при разработке», как уязвимости, внесенные в ходе процесса разработки ОО, связанные с возможностью преодоления некоторых его свойств. В том же подразделе ГОСТ Р ИСО/МЭК 15408-3 определяется, что оценка уязвимостей, возникающих при разработке, охвачена семейством доверия «Анализ уязвимостей» (AVA_VAN). В соответствии с ГОСТ Р ИСО/МЭК 15408-3 ожидается, что данный анализ определит, могут ли идентифицированные потенциальные уязвимости нарушить выполнение ФТБ; при анализе учитывается угроза того, что нарушитель может выполнять поиск недостатков [как идентифицированных потенциальных уязвимостей] (ГОСТ Р ИСО/МЭК 15408-3, пункт 15.2.1).

Компоненты семейства доверия AVA_VAN ранжированы следующим образом:

— AVA_VAN.1 «Обзор уязвимостей» (ГОСТ Р ИСО/МЭК 15408-3, пункт 15.2.3);

— AVA_VAN.2 «Анализ уязвимостей» (ГОСТ Р ИСО/МЭК 15408-3, пункт 15.2.4);

— AVA_VAN.3 «Фокусированный анализ уязвимостей» (ГОСТ Р ИСО/МЭК 15408-3, пункт 15.2.5);

— AVA_VAN.4 «Методический анализ уязвимостей» (ГОСТ Р ИСО/МЭК 15408-3, пункт 15.2.6);

— AVA_VAN.5 «Усиленный методический анализ» (ГОСТ Р ИСО/МЭК 15408-3, пункт 15.2.7).

Компонент AVA_VAN.1 — младший по иерархии компонент в семействе доверия AVA_VAN, компонент AVA_VAN.5 — старший.

Детализация действий, предусмотренных компонентами ТДБ семейства AVA_VAN, связанных с идентификацией потенциальных уязвимостей, приведена в ГОСТ Р 58142.

В настоящем стандарте приводится детализация действий оценщика в соответствии с ГОСТ Р ИСО/МЭК 15408 и ГОСТ Р ИСО/МЭК 18045 при тестировании проникновения.

Оценщик должен провести тестирование проникновения, основанное на идентифицированных уязвимостях, чтобы сделать заключение, что ОО является стойким к нападениям, выполняемым нарушителем, обладающим:

— базовым потенциалом нападения в AVA_VAN.1.3.E (ГОСТ Р ИСО/МЭК 15408-3, подпункт 15.2.3.4.3);

— базовым потенциалом нападения в AVA_VAN.2.4.E (ГОСТ Р ИСО/МЭК 15408-3, подпункт 15.2.4.4.4);

— усиленным базовым потенциалом нападения в AVA_VAN.3.4.E (ГОСТ Р ИСО/МЭК 15408-3, подпункт 15.2.5.4.4);

— умеренным потенциалом нападения в AVA_VAN.4.4.E (ГОСТ Р ИСО/МЭК 15408-3, подпункт 15.2.6.4.4);

— высоким потенциалом нападения в AVA_VAN.5.4.E (ГОСТ Р ИСО/МЭК 15408-3, подпункт 15.2.7.4.4).

ГОСТ Р ИСО/МЭК 18045 устанавливает конкретные шаги оценивания, связанные с действием «Тестирование проникновения» (в подпунктах 14.2.1.6, 14.2.2.7, 14.2.3.7, 14.2.4.7) следующим образом.

AVA_VAN.1-5, AVA_VAN.2-6, AVA_VAN.3-6, AVA_VAN.4-6

Оценщик должен разработать тесты проникновения, основываясь на проведенном независимом поиске потенциальных уязвимостей.

Тесты проникновения предназначены для того, чтобы оценщик мог сделать заключение о восприимчивости ОО, находящегося в своей среде функционирования, к потенциальным уязвимостям, идентифицированным в процессе поиска по источникам доступной информации. При этом текущая информация об известных потенциальных уязвимостях, предоставленная оценщику третьей стороной (например, органом по сертификации), рассматривается оценщиком наряду с обнаруженными в результате выполнения других действий по оценке потенциальными уязвимостями.

Не предполагается тестирование оценщиком на предмет наличия потенциальных уязвимостей помимо тех, для использования которых требуется:

— базовый потенциал нападения (в случае AVA_VAN.1-5);

— базовый потенциал нападения (в случае AVA_VAN.2-6);

— усиленный базовый потенциал нападения (в случае AVA_VAN.3-6); или

— умеренный потенциал нападения (в случае AVA_VAN.4-6).

AVA_VAN.1-6, AVA_VAN.2-7, AVA_VAN.3-7, AVA_VAN.4-7

Оценщик должен разработать тестовую документацию для тестов проникновения, основанных на перечне потенциальных уязвимостей; детализация этой документации должна быть достаточна для обеспечения воспроизводимости тестов.

Для каждой потенциальной уязвимости оценщик должен определить наиболее подходящий способ тестирования ОО. При этом должны быть рассмотрены:

а) ИФБО или другой интерфейс ОО, который будет использован для инициирования выполнения ФБО и наблюдения за результатом;

б) начальные условия, которые будут необходимы для выполнения тестирования (т.е. какие-либо конкретные необходимые объекты или субъекты и их атрибуты безопасности);

в) специальное оборудование для тестирования, которое потребуется либо для инициирования ИФБО, либо для наблюдения за ИФБО;

г) возможность использования при анализе уязвимости результатов ранее выполненных тестов (без их повторного проведения), когда результаты нападения являются очевидными.

AVA_VAN.1-7, AVA_VAN.2-8, AVA_VAN.3-8, AVA_VAN.4-8

Оценщик должен провести тестирование проникновения.

Оценщик использует документацию для тестов проникновения, подготовленную на шаге оценивания:

— AVA_VAN.1-5 (в случае AVA_VAN.1-7);

— AVA_VAN.2-6 (в случае AVA_VAN.2-8);

— AVA_VAN.3-6 (в случае AVA_VAN.3-8); или

— AVA_VAN.4-6 (в случае AVA_VAN.4-8)

как основу для выполнения тестов проникновения по отношению к ОО, но это не препятствует оценщику выполнить дополнительные специальные тесты проникновения.

AVA_VAN.1-8, AVA_VAN.2-9, AVA_VAN.3-9, AVA_VAN.4-9

Оценщик должен зафиксировать фактические результаты выполнения тестов проникновения.

AVA_VAN.1-9, AVA_VAN.2-10, AVA_VAN.3-10, AVA_VAN.4-10

Оценщик должен привести в ТОО информацию о результатах деятельности по тестированию проникновения, кратко изложив подход к тестированию, тестируемую конфигурацию, глубину и результаты тестирования.

AVA_VAN.1-10 и AVA_VAN.2-11

Оценщик должен исследовать результаты всего тестирования проникновения и выводы по всему анализу уязвимостей, чтобы сделать заключение, является ли ОО, находящийся в своей среде функционирования, стойким к действиям нарушителя, обладающего базовым потенциалом нападения.

Если результаты показывают, что ОО, находящийся в своей среде функционирования, имеет уязвимости, пригодные для использования нарушителем, обладающим меньшим, чем усиленный базовый, потенциалом нападения, то по этому действию (а именно, AVA_VAN.1.3E или AVA_VAN.2.4E) оценщиком делается отрицательное заключение.

Руководство, представленное в приложении В.4 ГОСТ Р ИСО/МЭК 18045, необходимо использовать для определения потенциала нападения, требуемого для использования конкретной уязвимости, и установления возможности использования уязвимости в предполагаемой среде функционирования.

AVA_VAN.3-11

Оценщик должен исследовать результаты всего тестирования проникновения и выводы по всему анализу уязвимостей, чтобы сделать заключение, является ли ОО, находящийся в своей среде функционирования, стойким к действиям нарушителя, обладающего усиленным базовым потенциалом нападения.

Если результаты показывают, что ОО, находящийся в своей среде функционирования, имеет уязвимости, пригодные для использования нарушителем, обладающим меньшим, чем умеренный, потенциалом нападения, то по этому действию (а именно, AVA_VAN.3.4E) делается отрицательное заключение.

Руководство, представленное в приложении В.4 ГОСТ Р ИСО/МЭК 18045, необходимо использовать для определения потенциала нападения, требуемого для использования конкретной уязвимости, и установления возможности использования уязвимости в предполагаемой среде функционирования.

AVA_VAN.4-11

Оценщик должен исследовать результаты всего тестирования проникновения и выводы по всему анализу уязвимостей, чтобы сделать заключение, является ли ОО, находящийся в своей среде функционирования, стойким к действиям нарушителя, обладающего умеренным потенциалом нападения.

Если результаты показывают, что ОО, находящийся в своей среде функционирования, имеет уязвимости, пригодные для использования нарушителем, обладающим меньшим, чем высокий потенциалом нападения, то по этому действию оценщика (AVA_VAN.4.4E) делается отрицательное заключение.

Руководство, представленное в приложении В.4 ГОСТ Р ИСО/МЭК 18045, необходимо использовать для определения потенциала нападения, требуемого для использования конкретной уязвимости, и установления возможности использования уязвимости в предполагаемой среде функционирования.

AVA_VAN.1-11, AVA_VAN.2-12, AVA_VAN.3-12, AVA_VAN.4-12

Оценщик должен привести в ТОО информацию обо всех пригодных для использования уязвимостях и остаточных уязвимостях, детализируя для каждой:

а) ее источник (например, стала известна при выполнении действий ГОСТ Р ИСО/МЭК 18045; известна оценщику; прочитана в публикации);

б) связанные с ней невыполненные ФТБ;

в) описание;

г) пригодна ли она для использования в среде функционирования или нет (т.е., пригодна ли для использования или является остаточной уязвимостью);

д) количество времени, уровень компетентности, уровень знаний ОО, уровень возможности доступа, оборудование, требуемые для использования идентифицированных уязвимостей, а также соответствующие значения, полученные на основе таблиц В.2 и В.3 в приложении В.4 ИСО/МЭК 18045.

Примечание — Как указано в подпункте 14.2.5 ГОСТ Р ИСО/МЭК 18045, ГОСТ Р ИСО/МЭК 18045 не определяет шаги оценивания для компонента AVA_VAN.5.

Краткое изложение содержания действия оценщика «Тестирование проникновения приведено на рисунке 1.

|

|

Рисунок 1 — Описание действия оценщика «Тестирование проникновения»

6 Стадии тестирования проникновения

Выделяются следующие стадии проведения тестирования проникновения:

— планирование тестирования проникновения;

— разработка тестов проникновения;

— проведение тестирования проникновения;

— разработка отчетности по результатам тестирования проникновения.

6.1 Планирование тестирования проникновения

Планирование тестирования проникновения включает:

— определение профиля нападения;

— идентификацию потенциальных уязвимостей;

— описание возможностей и мотивации нарушителя;

— идентификацию шаблонов атак.

6.1.1 Определение профиля нападения

Определение профиля нападения является первым этапом при тестировании проникновения. На этом этапе необходимо:

— определить исследуемую архитектуру;

— определить архитектуру безопасности (состав и структуру средств защиты информации), включая доверенные области;

— идентифицировать предназначенные для тестирования информационные ресурсы (активы, являющиеся целью атаки) с обоснованием включения или исключения их из области проведения тестирования;

— идентифицировать интерфейс ФБО, доступный потенциальному нарушителю;

— классифицировать интерфейсы, способы их использования и степень доступности потенциальному нарушителю;

— идентифицировать параметры, которые нарушитель может определить с использованием интерфейса.

На данном этапе обеспечивается сбор информации для определения профиля атаки.

6.1.2 Идентификация потенциальных уязвимостей:

— изучение доступных источников для идентификации потенциальных уязвимостей и поиск уязвимостей, характерных для ОО;

— фаззинг;

— документирование потенциальных уязвимостей.

Примечание — Предполагается использование (разработка и поддержание) национального источника информации о направлениях (векторах) атак. При этом зарубежные источники информации могут использоваться, как вспомогательные.

В соответствии с ГОСТ Р ИСО/МЭК 18045 определяются лица, ответственные за реализацию действия «Идентификация потенциальной уязвимости».

Фаззинг эффективно используется для нахождения ошибок программной реализации, а также для идентификации потенциальных уязвимостей программного обеспечения. Несмотря на то, что фаззинг непосредственно не является проверкой тестирования проникновения, его результаты предназначены для определения потенциальных уязвимостей.

Фаззинг направлен на выявление ошибок в программном обеспечении посредством ввода случайных (в том числе и некорректных) данных и обнаружения возможных отказов. Фаззинг является, как правило, автоматизированным или полуавтоматическим процессом, который включает неоднократное формирование и ввод данных в ОО для последующей обработки. Оценщик должен определить, действительно ли фаззинг вызывает отказ программного обеспечения. Преимущество фаззинга с точки зрения безопасности состоит в возможности обнаружения ранее неизвестных уязвимостей, которые сложно или невозможно обнаружить при прочих условиях.

Варианты тестирования, основанные на неправильном умышленном или неумышленном использовании внешних объектов или зависимых от ОО компонентов, должны моделировать сбои программного обеспечения для выявления ошибок безопасности и потенциальных уязвимостей. Оценщик должен также моделировать нетипичные действия, которые направлены на разрушение предположений, созданных при разработке программного обеспечения относительно собственного состояния и состояния среды функционирования.

Примечание — Результат ошибки может быть неочевидным, последствия ошибки может быть сложно обнаружить вне ОО. Результат может быть представлен в виде сообщения об ошибке или полного нарушения функционирования ОО.

Примечание — Для воспроизведения результатов тестирования необходимо зарегистрировать условия тестирования, при которых происходит сбой или другое нетипичное поведение, а также необходимо зарегистрировать состояние ОО во время сбоя или другого результирующего действия в ходе тестирования.

Потенциальные уязвимости, идентифицированные посредством фаззинга, могут использоваться в качестве целей атаки с использованием метода тестирования проникновения. Результаты фаззинга должны быть классифицированы и ранжированы с целью упорядочивания дальнейшего порядка тестирования.

Данный пункт описывает процедуру проведения фаззинга, ориентированного на проникновение, и процедуру использования результатов для идентификации потенциальных уязвимостей. Также описывается процедура использования результатов фаззинга для уточнения шаблонов атак.

Потенциальные уязвимости (недостатки) должны быть задокументированы. Документация должна включать характеристику следующих элементов:

— исследуемая система(ы) или компонент(ы) ОО;

— уязвимый интерфейс ФБО в рамках оцененной конфигурации ОО;

— типы уязвимостей (недостатков);

— описание уязвимостей (недостатков);

— потенциальное воздействие эксплуатации уязвимостей (недостатков).

6.1.3 Описание возможностей и мотивации нарушителя

При описании фактических (требуемых) знаний нарушителя предполагается, что оценщик должен определить, какой объем информации должен иметь соответствующий потенциальный нарушитель об ОО, его взаимодействии с внешними объектами и способах взаимодействия компонентов ОО друг с другом. Объем знаний, который нарушитель имеет об ОО, может изменяться от начального уровня осведомленности до полного, включая владение информацией об исходном коде, или некоторый промежуточный уровень осведомленности.

Например, для ОО, являющегося собственной разработкой, менее вероятно знание нарушителем его исходного кода. Тем не менее, в случае с доступным программным обеспечением нарушитель может обладать полным объемом информации об исходном коде, но не обязательно знанием о среде его функционирования.

Для описания требуемого уровня доступа нарушителя оценщик должен определить, какая модель доступа к ОО и его среде функционирования является типичной для легитимных пользователей и возможна для использования нарушителем.

При описании фактической мотивации нарушителя оценщик должен определить, намерен ли нарушитель нарушить свойства конфиденциальности, чтобы поставить под угрозу целостность и/или затронуть доступность целевого программного обеспечения при оценке.

Раскрытие действий нарушителя возможно путем моделирования действий нарушителя и определения способов реализации шаблонов атак.

6.1.4 Идентификация шаблонов атак

Идентификация шаблонов атак основана на наблюдениях за успешными реализациями атак на различные автоматизированные системы.

Оценщик должен рассмотреть информацию относительно признаков соответствующего вида атаки, идентифицированных потенциальных уязвимостей (недостатков), возможностей нарушителя и его мотивации, соответствующего уровня доступа нарушителя и его намерений с целью идентифицировать актуальные шаблоны атак для конкретного теста проникновения.

ИСО/МЭК ТО 20004 определяет механизм идентификации применимых шаблонов атак.

6.2 Разработка тестов проникновения

Разработка тестов проникновения включает:

— разработку тестов проникновения, используя идентифицированные шаблоны атак;

— разработку тестов проникновения с использованием метода гипотез (предположений) о недостатках;

— документирование тестов проникновения.

Используя результаты определения шаблонов атак и идентификации соответствующих уязвимостей и недостатков, оценщик разрабатывает план тестирования проникновения, определяя соответствующий шаблон атаки по отношению к виду атаки, порядок выполнения атаки, определение условий проведения атаки, порядок тестирования и определение ожидаемых результатов, которые позволяют оценщику решить, было ли проникновение успешным, не успешным или требует дальнейшего исследования.

Разработка тестов проникновения с использованием идентифицированных шаблонов атак заключается в описании порядка получения специфичных примеров реализации атак из шаблонов атак.

Разработка тестов проникновения с использованием метода гипотез (предположений) о недостатках заключается в моделировании действий нарушителя и определения способов реализации и использования шаблонов атак.

Документирование тестов проникновения заключается в регистрации данных о тесте проникновения, порядке тестирования и ожидаемых результатах тестирования.

Документирование может выполняться как для отдельного тестирования компонента ОО, так и для комплексного тестирования ОО в целом.

6.3 Проведение тестирования проникновения

Проведение тестирования проникновения включает:

— выполнение тестов проникновения;

— анализ результатов тестов;

— уточнение тестов с учетом полученных результатов;

— документирование результатов тестирования проникновения.

При выполнении тестов проникновения оценщик должен осуществлять их в тестовой среде, соответствующей условиям эксплуатации ОО (моделированная, виртуальная, эксплуатационная);

При выполнении тестов проникновения оценщик должен использовать инструментальные средства.

Тестовая последовательность действий, выполняемых при тестировании проникновения, должна обеспечивать возможность повторного воспроизведения теста и получения результата, который был получен оценщиком.

Анализ результатов тестов заключается в сравнении полученных результатов с ожидаемыми результатами, а также в проверках:

— было ли проникновение успешным, не успешным или невыполнимым;

— имеется ли наличие других непредсказуемых результатов.

Результаты должны быть задокументированы и должны отражать соответствие спецификации ОО.

При необходимости, используя результаты тестирования, тест проникновения может быть уточнен и воспроизведен. Уточнение может включать:

— тестирование одного и того же интерфейса с различными параметрами для получения доступа к ОО выбранным при тестировании способом;

— тестирование других или дополнительных интерфейсов для получения доступа к ОО выбранным при тестировании способом;

— тестирование одних и тех же интерфейсов для проверки с использованием метода гипотез (предположений) о недостатках.

Все результаты тестирования, а также действия оценщика должны быть задокументированы.

6.4 Разработка отчетности по результатам тестирования проникновения

Отчетность по результатам тестирования проникновения должна содержать:

— условия проведения тестирования проникновения;

— обобщенные результаты тестирования проникновения;

— детализацию результатов тестирования проникновения по отношению к каждой потенциальной уязвимости.

Обобщенные результаты тестирования проникновения должны содержать:

— описание модели профиля нападения;

— покрытие ОО тестами проникновения;

— изложение идентифицированных уязвимостей с указанием их опасности.

Покрытие ОО тестами проникновения включает описание:

— сопоставления гипотез (предположений) о недостатках и выполненных шаблонов атак;

— сопоставления гипотез (предположений) о недостатках и шаблонов атак, которые подтверждают идентифицированные недостатки;

— сопоставления гипотез (предположений) о недостатках и шаблонов атак, которые были признаны нереализуемыми по отношению к рассматриваемому ОО;

— сопоставления гипотез (предположений) о недостатках и шаблонов атак, по которым не получилось вынести решение по результатам выполненного тестирования проникновения.

Детализация результатов по отношению к каждой потенциальной уязвимости включает:

— изложение результатов тестирования;

— описание подтвержденных уязвимостей;

Примечание — Описание подтвержденных уязвимостей рекомендуется выполнять с учетом ГОСТ Р 56545 и ГОСТ Р 56546.

— описание использования шаблонов атак, включая алгоритм выполнения шаблона (и использованные вариации);

— оценку опасности уязвимости;

— рекомендации для каждого недостатка (уязвимости).

Рекомендации для каждого недостатка (уязвимости) могут включать:

— описание недостатков (уязвимостей) и назначенного времени их устранения, предшествующего сертификации ОО;

— описание недостатков (уязвимостей), которые необходимо обсудить с разработчиком и органом по сертификации;

— описание недостатков (уязвимостей), которые не могут быть использованы в предполагаемой среде эксплуатации ОО.

7 Действия по тестированию проникновения

ГОСТ Р ИСО/МЭК 18045 определяет шаги оценивания при тестировании проникновения:

7.1 Подвид деятельности по оценке (AVA_VAN.1)

Действие AVA_VAN.1.3Е

Оценщик должен провести тестирование проникновения, основанное на идентифицированных уязвимостях, чтобы сделать заключение, что ОО является стойким к нападениям, выполняемым нарушителем.

Шаг оценивания AVA_VAN.1-5

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен разработать тесты проникновения, основываясь на проведенном независимом поиске потенциальных уязвимостей.

Назначением тестирования проникновения является предоставление оценщику возможности сделать заключение о восприимчивости ОО, находящегося в своей среде функционирования, к потенциальным уязвимостям, идентифицированным в процессе поиска уязвимостей на основе доступной информации. При этом текущая информация об известных потенциальных уязвимостях, предоставленная оценщику третьей стороной (например, органом по сертификации), рассматривается оценщиком наряду с обнаруженными в результате выполнения других действий по оценке потенциальными уязвимостями.

В ряде случаев целесообразным является выполнение тестирования каждой конкретной потенциальной уязвимости отдельным набором тестов.

Не предполагается тестирование оценщиком потенциальных уязвимостей (в том числе известных из доступных источников), для использования которых требуется потенциал нападения отличный от Базового. Однако в некоторых случаях необходимо выполнить тестирование возможности использования уязвимости прежде, чем может быть определена пригодность ОО к использованию. Если в результате исследований оценщик обнаруживает некоторую потенциальную уязвимость, для использования которой требуется потенциал нападения выше Базового, такая уязвимость приводится в ТОО как остаточная уязвимость.

Детализация в соответствии с ИСО/МЭК ТО 20004

Тесты проникновения разрабатываются с учетом идентифицированных уязвимостей.

Тесты проникновения разрабатываются на основе шаблонов атак. В качестве перечня шаблонов атак могут использоваться доступные национальные источники или, как вспомогательные, зарубежные источники (например, САРЕС).

Примечание — Общий перечень шаблонов атак и их классификация (Common Attack Pattern Enumeration and Classification, САРЕС) является доступным источником и предназначен для более объективного описания потенциала атаки в отношении актуальных потенциальных уязвимостей и описания актуальных тестов проникновения.

Общий перечень шаблонов атак и их классификация разрабатывается международным сообществом и содержит перечень шаблонов атак на программное обеспечение. Шаблоны атак являются описанием общих способов эксплуатации программного обеспечения, которое отражает действие с точки зрения нарушителя. Шаблоны атак разработаны на основе детального анализа реальных примеров эксплуатации уязвимостей программного обеспечения.

Содержание шаблонов атак пополняется для формирования стандартизированного механизма идентификации, сбора, совершенствования и распространения перечня шаблонов атак на программное обеспечение среди сообщества разработчиков.

Оценщик должен разработать собственные атаки (разработанные не по шаблонам атак), которые могут учитывать условия применения и среду функционирования ОО.

Шаг оценивания AVA_VAN.1-6

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен разработать тестовую документацию для тестов проникновения, основанных на перечне потенциальных уязвимостей, с детализацией, достаточной для обеспечения воспроизводимости тестов. Тестовая документация должна включать:

а) идентификацию тестируемой потенциальной уязвимости ОО;

б) инструкции по подключению и настройке всего требуемого тестового оборудования в соответствии с требованиями к проведению конкретного теста проникновения;

в) инструкции по установке всех предварительных (начальных) условий выполнения теста проникновения;

г) инструкции по инициированию тестируемых ФБО;

д) инструкции по наблюдению режима выполнения ФБО;

е) описание всех ожидаемых результатов и содержания анализа, который необходимо выполнить в отношении наблюдаемого режима выполнения ФБО для сравнения с ожидаемыми результатами;

ж) инструкции по завершению теста и установке требуемого послетестового состояния ОО.

Оценщик осуществляет подготовку к тестированию проникновения, руководствуясь перечнем потенциальных уязвимостей, идентифицированных при поиске уязвимостей на основе доступной информации.

Не предполагается, что оценщик сделает заключение о возможности использования потенциальных уязвимостей для реализации атак, использование которых требует наличие потенциала нападения, отличного от Базового потенциала нападения. Однако в ходе исследования оценщиком может быть обнаружена потенциальная уязвимость, использование которой возможно только нарушителем с потенциалом нападения, превышающим Базовый потенциал нападения. Такие уязвимости приводятся в ТОО как остаточные уязвимости.

Для каждой потенциальной уязвимости оценщик должен определить наиболее подходящий способ тестирования ОО. При этом должны быть рассмотрены:

а) ИФБО или другой интерфейс ОО, который будет использован для инициирования выполнения ФБО и наблюдения за результатом выполнения;

б) начальные условия, необходимые для выполнения тестирования (т.е. какие-либо конкретные необходимые объекты или субъекты и их атрибуты безопасности);

в) специальное оборудование для тестирования, которое потребуется либо для инициирования ИФБО, либо для наблюдения за ИФБО (при необходимости);

г) возможность использования при анализе уязвимости результатов ранее выполненных тестов (без их повторного проведения), если результаты нападения являются очевидными.

Оценщиком при необходимости может быть выполнено тестирование проникновения с использованием ряда наборов тестов (тестовых ситуаций), где каждый набор тестов будет использоваться для тестирования конкретной потенциальной уязвимости.

Целью определения установленного уровня детализации потенциальных уязвимостей в тестовой документации является предоставление возможности другому оценщику воспроизвести тесты и получить эквивалентный результат.

Детализация в соответствии с ИСО/МЭК ТО 20004

Оценщику необходимо разработать, уточнить и задокументировать набор тестовых случаев для осуществления в полном объеме анализа уязвимостей для актуальных недостатков и тестов проникновения ОО на основе выполнения актуальных шаблонов атак, направленных на эксплуатацию соответствующих актуальных недостатков. Каждый тестовый случай будет использоваться для проверки конкретного варианта, состоящего из конкретного шаблона атаки, направленного на эксплуатацию конкретного потенциального недостатка.

В дополнение к информации, определенной в подпункте 14.2.1.6.2 ГОСТ Р ИСО/МЭК 18045, тестовая документация должна включать следующую информацию для каждого тестового случая:

а) идентификацию недостатка, наличие которого тестируется в ОО;

б) идентификацию шаблона атаки, которая будет выполняться во время испытаний;

в) подробное описание выполнения атаки в данном тестовом случае.

Перечень факторов, определенных в подпункте 14.2.1.6.2 ГОСТ Р ИСО/МЭК 18045, который используется оценщиком при определении наиболее подходящего способа тестирования ОО, должен применяться в контексте множества актуальных шаблонов атак.

Шаг оценивания AVA_VAN.1-7

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен провести тестирование проникновения.

Оценщик использует документацию тестов проникновения, подготовленную на шаге оценивания AVA_VAN.1-5, как основу для выполнения тестов проникновения по отношению к ОО, при этом оценщик может выполнить и дополнительные специальные тесты проникновения. При необходимости оценщик может осуществить дополнительные специальные тесты, основываясь на текущих результатах проводимого им тестирования проникновения, информация о которых должна быть внесена оценщиком в документацию тестов проникновения по факту их выполнения. Указанные тесты могут использоваться с целью исследования непредвиденных результатов, а также потенциальных уязвимостей, предположения о которых сделаны при планировании тестирования проникновения и существование которых оценщик должен подтвердить или опровергнуть.

Не предполагается тестирование оценщиком потенциальных уязвимостей (в том числе известных из доступных источников), для использования которых требуется потенциал нападения отличный от Базового. Однако в некоторых случаях необходимо выполнить тестирование возможности использования уязвимости прежде, чем может быть определена пригодность ОО к использованию. Если в результате исследований оценщик обнаруживает некоторую потенциальную уязвимость, для использования которой требуется потенциал нападения выше Базового, такая уязвимость приводится в ТОО как остаточная уязвимость.

Детализация в соответствии с ИСО/МЭК ТО 20004

Оценщик должен использовать автоматизированные средства, позволяющие моделировать атаки с учетом идентифицированных уязвимостей, на основе выбранных шаблонов атак, а также используя собственные тесты на проникновения.

При тестировании проникновения ОО должен находиться в той среде функционирования, для которой он разрабатывался изначально.

Шаг оценивания AVA_VAN.1-8

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен зафиксировать фактические результаты выполнения тестов проникновения. Некоторые особенности фактических результатов выполнения тестов могут отличаться от ожидаемых (например, поля времени и даты в записи аудита), однако общий результат тестирования проникновения должен соответствовать ожидаемому результату. Необходимо исследовать любые непредвиденные результаты выполнения тестов. Влияние полученных результатов на оценку проведенного тестирования проникновения необходимо установить и логически обосновать.

Детализация в соответствии с ИСО/МЭК ТО 20004

Шаг не детализируется.

Шаг оценивания AVA_VAN.1-9

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен привести в ТОО информацию о действиях по тестированию проникновения, кратко изложив подход к тестированию, тестируемую конфигурацию, глубину и результаты тестирования.

Информация о тестировании проникновения, приводимая в ТОО, позволяет оценщику изложить общий подход к тестированию проникновения и усилия, затраченные на этот подвид деятельности. Целью предоставления указанной информации является формирование краткого обзора действий оценщика по тестированию проникновения. Информация, приводимая оценщиком в ТОО относительно выполненного тестирования проникновения, не должна быть точным воспроизведением конкретных шагов тестирования или результатов отдельных тестов проникновения, но должна обеспечивать достаточность данных, необходимых другим оценщикам и сотрудникам органов по сертификации для понимания выбранного подхода к тестированию проникновения, объема выполненного тестирования проникновения, тестируемых конфигураций ОО и общих результатов действий по тестированию проникновения.

Информация о действиях оценщика по тестированию проникновения, представленная в соответствующем разделе ТОО, включает:

а) описание тестируемых конфигураций ОО (конкретные конфигурации ОО, которые подвергались тестированию проникновения);

б) перечень ИФБО, применительно к которым осуществлялось тестирование проникновения (краткий перечень ИФБО и других интерфейсов ОО, на которых было сосредоточено тестирование проникновения);

в) заключение по данному подвиду деятельности (общий вывод по результатам тестирования проникновения).

Приведенный перечень не является исчерпывающим и определяет базовые сведения о выполненном оценщиком тестировании проникновения, которые необходимо привести в ТОО.

Детализация в соответствии с ИСО/МЭК ТО 20004

Оценщику необходимо определить условия использования специальных тестов проникновения, не разработанных на основе множества актуальных шаблонов атак, в случаях, требующих исследования непредвиденных результатов или потенциальных уязвимостей, о существовании которых оценщик сделал предположение на стадии планирования тестирования.

Шаг оценивания AVA_VAN.1-10

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен исследовать результаты всех действий по тестированию проникновения и выводы по анализу всех уязвимостей, чтобы сделать заключение, является ли ОО, находящийся в своей среде функционирования, стойким к нарушителю, обладающему Базовым потенциалом нападения.

Если результаты показывают, что ОО, находящийся в своей среде функционирования, имеет уязвимости, пригодные для использования нарушителем, обладающим потенциалом нападения ниже Усиленного базового, то по этому действию оценщиком выносится отрицательное заключение.

Руководство из приложения В.4 ГОСТ Р ИСО/МЭК 18045 необходимо использовать для вынесения заключения о потенциале нападения, требуемом для использования конкретной уязвимости, и возможности использования этой уязвимости в предполагаемой среде функционирования. Вычисление потенциала нападения для каждого случая может не требоваться, за исключением случаев, когда у оценщика остается сомнение относительно того, может ли уязвимость использоваться нарушителем, обладающим потенциалом нападения меньшим, чем Усиленный базовый.

Детализация в соответствии с ИСО/МЭК ТО 20004

Шаг не детализируется.

Шаг оценивания AVA_VAN.1-11

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен привести в ТОО информацию обо всех пригодных для использования уязвимостях и остаточных уязвимостях, детализируя для каждой:

а) источник уязвимости (например, стала известна при выполнении действий ГОСТ Р ИСО/МЭК 18045, известна оценщику, прочитана в публикации);

б) связанные с уязвимостью невыполненные ФТБ;

в) описание уязвимости;

г) пригодна ли уязвимость для использования в среде функционирования (т.е. пригодна ли уязвимость для использования или является остаточной уязвимостью);

д) количество времени, уровень компетентности, уровень знания ОО, необходимый уровень доступа к ОО, оборудование, требуемые для использования идентифицированных уязвимостей, а также соответствующие значения, полученные на основе таблиц В.2 и В.З приложения В.4 ГОСТ Р ИСО/МЭК 18045.

Детализация в соответствии с ИСО/МЭК ТО 20004

В дополнение к информации, изложенной в подпункте 14.2.1.6.7 ГОСТ Р ИСО/МЭК 18045, оценщик должен включить в ТОО следующую подробную информацию обо всех пригодных для использования уязвимостях и остаточных уязвимостях:

а) соответствующие идентификаторы уязвимостей (идентификатор, наименование, краткое описание);

б) идентификаторы шаблонов атак (идентификатор, наименование), используемые для доказательства подтверждения уязвимости.

7.2 Подвиды деятельности по оценке (AVA_VAN.2-AVA_VAN.5)

Действие AVA_VAN.X.4E

Оценщик должен провести тестирование проникновения, основанное на идентифицированных уязвимостях, чтобы сделать заключение, что ОО является стойким к нападениям, выполняемым нарушителем.

Шаг оценивания AVA_VAN.X-6

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен разработать тесты проникновения, основываясь на проведенном независимом поиске потенциальных уязвимостей.

Назначением тестирования проникновения является предоставление оценщику возможности сделать заключение о восприимчивости ОО, находящегося в своей среде функционирования, к потенциальным уязвимостям, идентифицированным в процессе поиска уязвимостей на основе доступной информации. При этом текущая информация об известных потенциальных уязвимостях, предоставленная оценщику третьей стороной (например, органом по сертификации), рассматривается оценщиком наряду с обнаруженными в результате выполнения других действий по оценке потенциальными уязвимостями.

Оценщику необходимо помнить, что при рассмотрении «Описания архитектуры безопасности» для поиска уязвимостей (как детализировано в AVA_VAN.X-4), необходимо выполнить тестирование с целью подтверждения архитектурных свойств безопасности, в связи с чем может потребоваться проведение тестов проникновения, направленных на нарушение свойств безопасности архитектуры. При разработке стратегии тестирования проникновения оценщик обеспечивает покрытие тестами каждой из основных характеристик в «Описании архитектуры безопасности» либо при функциональном тестировании (как рассмотрено в разделе 13 ГОСТ Р ИСО/МЭК 18045), либо при тестировании проникновения, проведенном оценщиком.

В ряде случаев целесообразным является выполнение тестирования каждой конкретной потенциальной уязвимости отдельным набором тестов.

Не предполагается тестирование оценщиком потенциальных уязвимостей (в том числе известных из доступных источников), для использования которых требуется потенциал нападения отличный от Базового. Однако в некоторых случаях необходимо выполнить тестирование возможности использования уязвимости прежде, чем может быть определена пригодность ОО к использованию. Если в результате исследований оценщик обнаруживает некоторую потенциальную уязвимость, для использования которой требуется потенциал нападения выше Базового, такая уязвимость приводится в ТОО как остаточная уязвимость.

Руководство по определению необходимого для использования потенциальной уязвимости потенциала нападения представлено в приложении В.4 ГОСТ Р ИСО/МЭК 18045.

В случаях, когда предполагается, что потенциальные уязвимости могут использовать только нарушители, обладающие усиленным Базовым, Умеренным или Высоким потенциалом нападения, наличие таких уязвимостей не требует вынесения отрицательного заключению по данному действию. Если по результатам анализа уязвимостей указанное предположение подтверждается, эти потенциальные уязвимости не требуется рассматривать далее в качестве исходных данных для тестирования проникновения. Указанные уязвимости приводятся в ТОО как остаточные.

Потенциальным уязвимостям, которые, предположительно, могут использовать нарушители, обладающие Базовым потенциалом нападения, и использование которых приводит к нарушению целей безопасности, присваивается высшая степень опасности. Указанные уязвимости включаются в перечень исходных данных тестирования проникновения как уязвимости ОО, подлежащие непосредственному тестированию.

Детализация в соответствии с ИСО/МЭК ТО 20004

Тесты проникновения разрабатываются с учетом идентифицированных уязвимостях.

Тесты проникновения разрабатываются на основе шаблонов атак. В качестве перечня шаблонов атак могут использоваться доступные источники (например, САРЕС).

Оценщик должен разработать собственные атаки (разработанные не по шаблонам атак), которые могут учитывать условия применения и среду функционирования ОО.

Шаг оценивания AVA_VAN.X-7

В соответствии с ГОСТ Р ИСО/МЭК 18045

Оценщик должен разработать тестовую документацию для тестов проникновения, основанных на перечне потенциальных уязвимостей, с детализацией, достаточной для обеспечения воспроизводимости тестов. Тестовая документация должна включать:

а) идентификацию тестируемой потенциальной уязвимости оцениваемого ОО;

б) инструкции по подключению и настройке всего требуемого тестового оборудования в соответствии с требованиями к проведению конкретного теста проникновения;

в) инструкции по установке всех предварительных начальных условий выполнения теста проникновения;

г) инструкции по инициированию тестируемых ФБО;