Одной из наиболее распространённых видов атак является фишинг атака. Фишинг это такой вид атаки, когда злоумышленник создает поддельную страницу, которая точь-в-точь копирует легальный сайт. Невнимательный пользователь перейдя по поддельной ссылке попадает на эту страницу. Так как внешний вид похож на доверенный ресурс, никто не догадывается проверить URL. Далее он, как ни в чем не бывало, вводит свои данные и нажимает на соответствующую кнопку. Страница перезагружается и перебрасывает пользователя уже на реальный сайт, а последний думает, что где-то ввёл что-то неправильно и еще раз вводит. А тем временем злоумышленник уже получил нужную ему информацию. Это могут быть пароли, номера кредитных карт и т.п. Данную атаку может провернуть даже начинающий хакер. Но мы лишим его такого удовольствия и сами раскинем свою сеть и посмотрим кто туда попадётся.

В этом деле нам поможет бесплатный фреймворк gophish. Фреймворк мультиплатформенный, но я предпочитаю и советую поднять всё это на Linux машине. Подойдёт абсолютно любая версия.

Перед тем как начать, посмотрите наш ролик «Информационная безопасность компании. Никаких шуток»:

Погнали. На сайте разработчика переходим по ссылке Download и качаем нужный нам дистрибутив. На Linux машину можно скачать сразу. Копируем ссылку на zip архив и в терминале вводим:

wget https://github.com/gophish/gophish/releases/download/v0.8.0/gophish-v0.8.0-linux-64bit.zip

Далее разархивируем скачанный файл:

unzip gophish-v0.8.0-linux-64bit.zip

Если в системе нет пакета unzip качаем его. Для Debian/Ubuntu

apt-get install unzip

Для RedHat/CentOS:

yum install unzip

Затем открываем файл config.json любым удобным вам редактором:

nano config.json

Меняем указанные ниже значения

|

admin_server.listen_url |

127.0.0.1:3333 |

IP/Port админ панели gophish |

|

admin_server.use_tls |

False |

Нужно ли защищённое соединение с админ панелью |

|

admin_server.cert_path |

example.crt |

Путь к SSL сертификату |

|

admin_server.key_path |

example.key |

Путь к приватному ключу SSL |

|

phish_server.listen_url |

0.0.0.0:80 |

IP/Port самого фишинг сервера, куда переходят пользователи по ссылке |

Здесь первый параметр я поменял на 0.0.0.0:3333 так как мой сервер находится за межсетевым экраном и доступа извне туда нет. Но при необходимости можно организовать это. Также я отключил требование TLS. Во внутренней сети особой надобности в нем нет.

Далее просто запускаем файл gophish командой:

./gophish

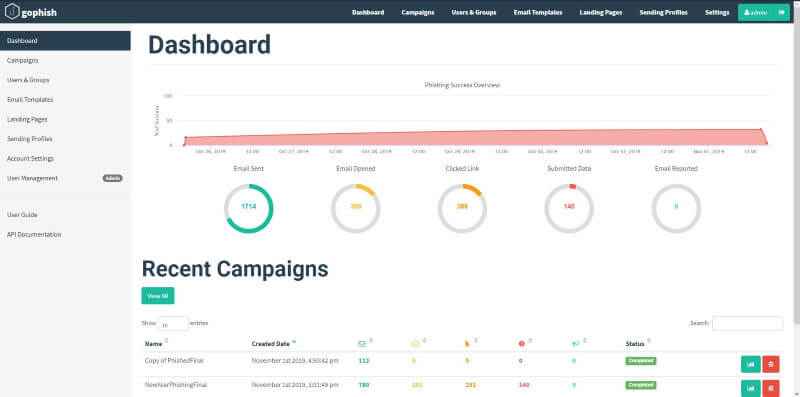

И переходим на админскую часть нашего фишинг сервера. По умолчанию имя пользователя admin, а пароль gophish. Всё это можно потом поменять, но по порядку. При входе открывается панель, где видны проведённые атаки и результаты. Кликнув на иконке статистики можно перейти к детальным отчётам.

Тут отображается вся информация о пользователях, которые перешли по ссылке, ввели данные. Есть еще отчёт по открытым письмам, но если пользователь не кликнул на ссылку в письме и не перешёл на нашу фишинговую страницу, то это значение не меняется. Поэтому, на мой взгляд, это просто лишняя информация.

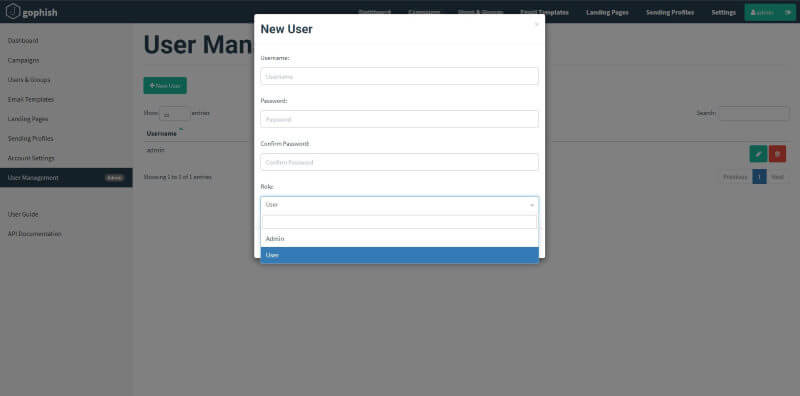

Теперь начнём непосредственно настраивать систему и готовить нашу атаку. Пойдем снизу вверх. На вкладке User Management можно создать новых пользователей. Для этого переходим на нужную страницу и нажимает на кнопку Add user:

Хотя и пользователям можно назначать права, особого смысла тут тоже нет. Потому, что пользователь, во-первых, не видит никакие кампании другого пользователя, во-вторых, имеет те же самые права, что и администратор, с тем лишь отличием, что он не может создавать других пользователей или сбрасывать их пароли. На этой всё странице интуитивно понятно, так что не буду слишком углубляться.

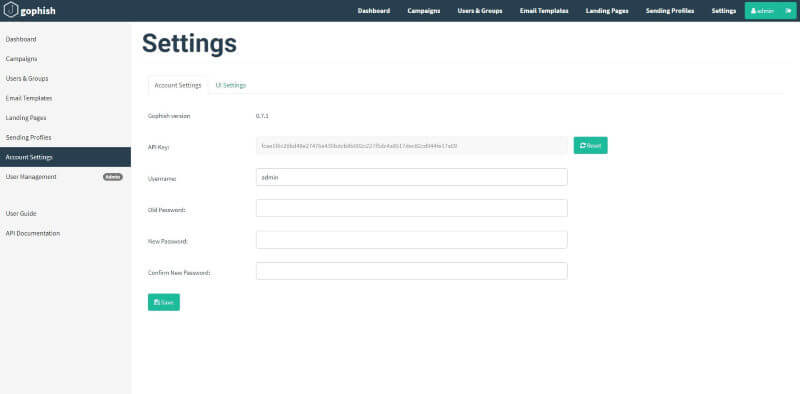

На вкладке Account Settings можно поменять имя пользователя пароль текущего пользователя.

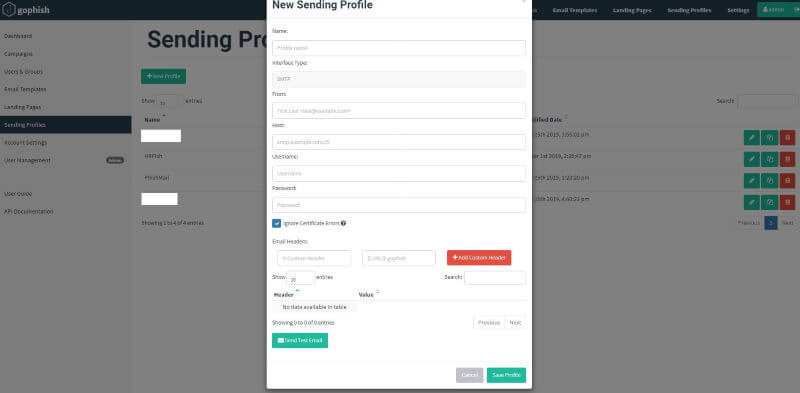

Следующая вкладка Sending Profiles. Вот тут то и переходим к этапу подготовки нашей атаки. На этой странице настраиваются профили, от имени которых будет идти атака.

Вводим название профиля, e-mail, с которого будут рассылаться письма, адрес SMTP сервера и порт, имя пользователя и пароль при необходимости. Тут бы я хотел остановиться поподробней. Когда планировали свою атаку, мы решили создать почту на общедоступном почтовом ресурсе. Но там стоял лимит на число получателей, что в принципе и правильно. Поэтому первая наша кампания провалилась. И тогда мы оперативно создали новую DNS запись на нашем AD и провернули затею. Создание доменной записи я тут не буду объяснять, ибо этим занялись наши сисадмины, за что им спасибо.

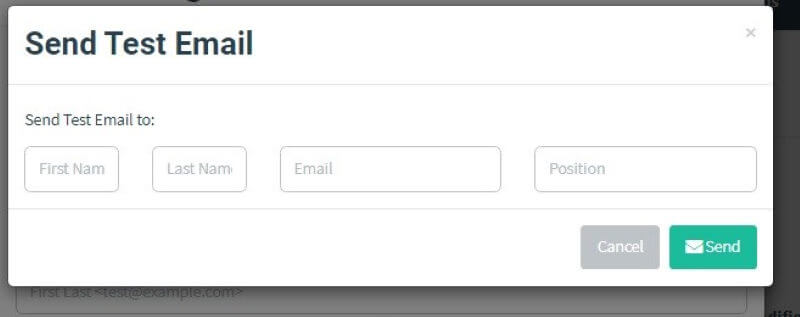

Далее можно создать mail заголовки, но для тестовой среды это не критично. После ввода данных можно отправить тестовое письмо, дабы проверить работоспособность нашего профиля:

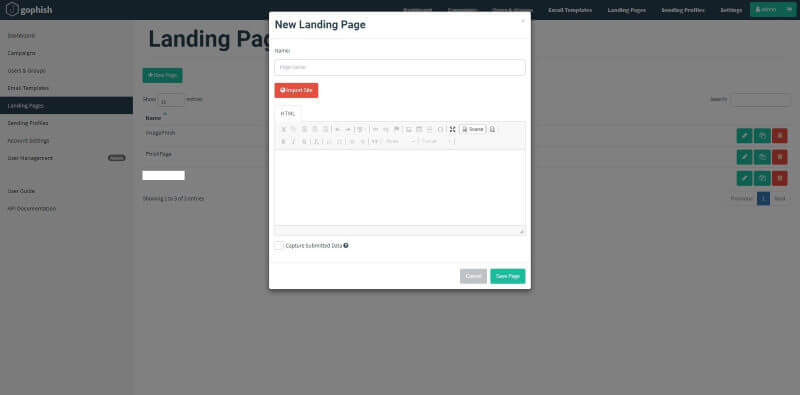

Затем переходим к созданию самой страницы. Делается это на вкладке Landing Pages. Здесь можно пойти двумя путями: сверстать свою страницу с нуля или же просто скопировать с реального сайта и подкорректировать нужное. Для этого предусмотрен очень удобный инструмент в самой системе.

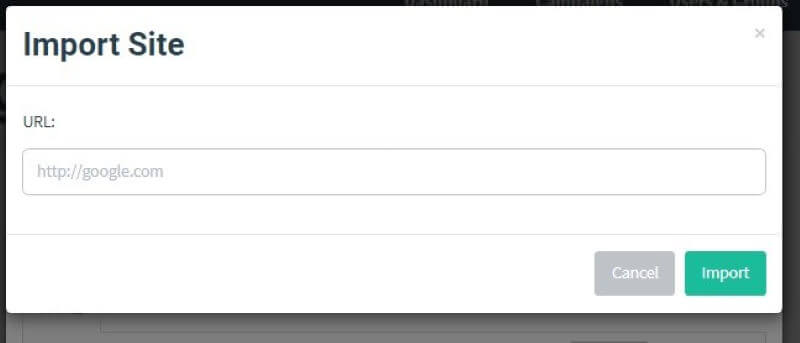

Нажав на кнопку Import Site вы можете ввести URL любого сайта и фреймворк сам подтянет оттуда весь дизайн, только учтите, что для этого системе нужен доступ в интернет.

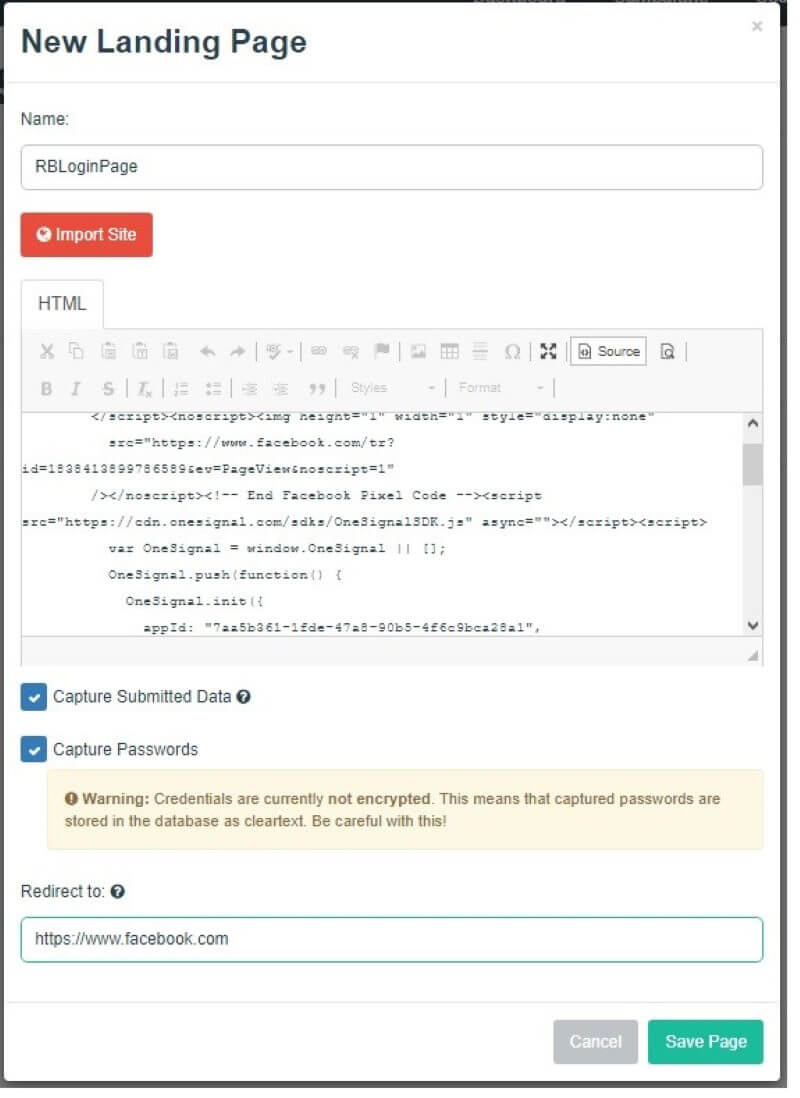

Чтобы перехватывать введённые данные, нужно поставить соответствующие галочки. Capture Submitted Data и Capture Passwords. Учтите, что пароли не шифруются и хранятся в базе системы в открытом виде!

Также не забываем прописать адрес ресурса, куда будет перенаправляться пользователь после ввода данных.

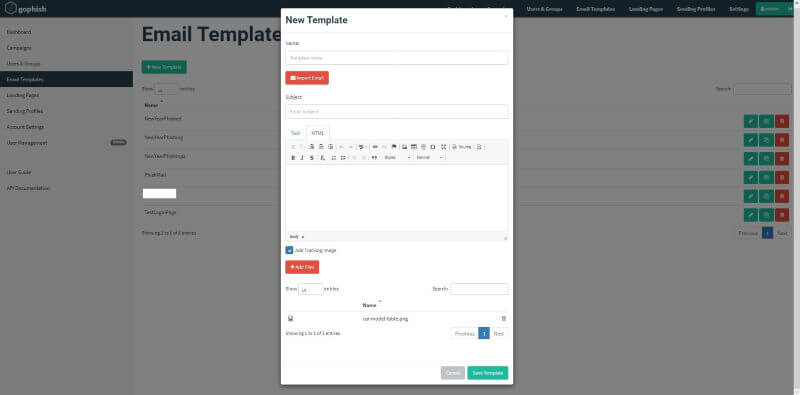

Следующий шаг создание шаблона письма, для чего переходим на страницу Email Template. Тут тоже можно и самому набрать текст или же импортировать уже готовое письмо.

Ещё один минус, нельзя вставлять фото из локального ресурса, что досадно. Можно только вставить ссылку на картинку, что в моём случае тоже не сработало картинка не открывалась.

Но есть и удобные фичи: переменные например. Ниже приведён список переменных, которые можно указать в тексте, создавая персонализированные письма.

|

{{.RId}} |

Уникальный ID цели |

|

{{.FirstName}} |

Имя цели |

|

{{.LastName}} |

Фамилия цели |

|

{{.Position}} |

Должность |

|

{{.Email}} |

Почтовый адрес |

|

{{.From}} |

Отправитель |

|

{{.TrackingURL}} |

Ссылка отслеживания |

|

{{.Tracker}} |

Псевдоним <img src=»{{.TrackingURL}}»/> |

|

{{.URL}} |

Адрес фишинг ссылки |

|

{{.BaseURL}} |

Та же фишинг ссылка, только без RID |

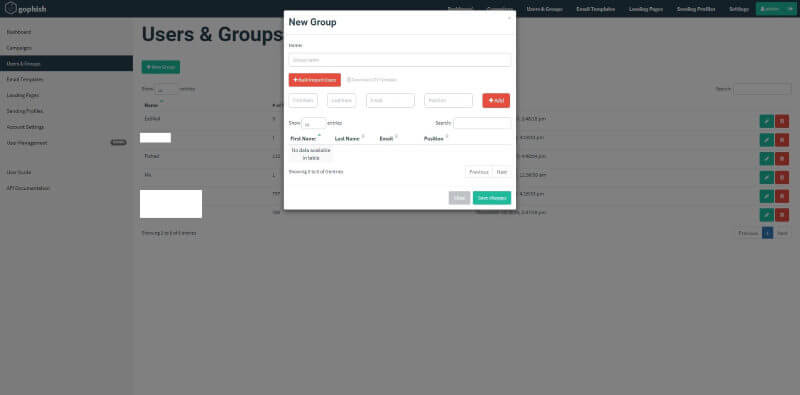

Далее создаем пользователя или группу пользователей, которые получат наше письмо. Делается это на вкладке Users & Groups. Здесь тоже разработчики предусмотрели массовый импорт адресов. Если у вас настроен AD и Exchange Server, попросите админов отдать вам список всех акттвных пользователей в формате CSV. Затем импортируйте их в систему.

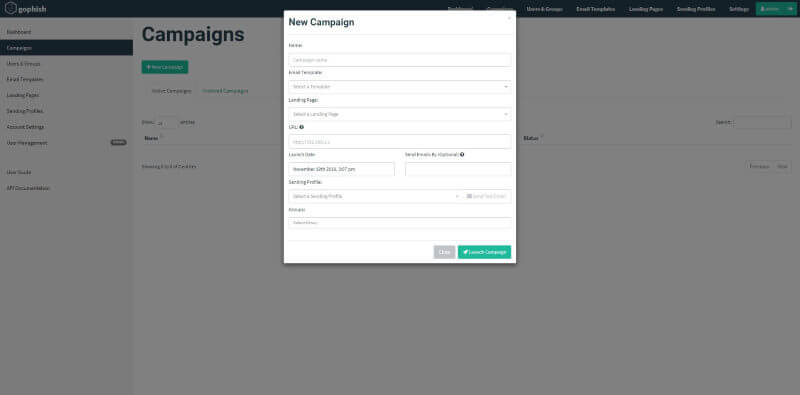

И, наконец, переходим к созданию самой атаки. Для этого переходим на вкладку Campaigns. Здесь в принципе дублируется основная панель.

Выбираем New Campaign задаём название кампании, из выпадающих списков выбираем ранее созданные шаблоны письма и фейковой страницы, указываем профиль, с которого пойдут письма, и определяем целевую группу. В URL прописываем адрес нашего сервера. Здесь можно написать и IP или же, что еще лучше, задать доменное имя, которое похоже на доверенный ресурс. В этом случае пользователь в адресной строке увидит не IP, а полноценный домен. Также можно выставить дату начала кампании. И, собственно, запускаем кампанию и ждем пока кто-то попадётся на нашу удочку.

Система заботливо показывает текущий статус отправки, и, в случае ошибки, указывает почему не удалось отправить письмо.

На этом, пожалуй все. Система очень лёгкая, интуитивно понятная. Удачи в реализации!

На сегодняшний день сетевой администратор или инженер ИБ тратит уйму времени и сил, чтобы защитить периметр сети предприятия от различных угроз, осваивает все новые системы предотвращения и мониторинга событий, но даже это не гарантирует ему полной защищенности. Социальная инженерия активно используется злоумышленниками и может нести за собой серьезные последствия.

Как часто вы ловили себя на мысли: “Хорошо бы устроить проверку для персонала на предмет грамотности в ИБ”? К сожалению, мысли упираются в стену непонимания в виде большого числа задач или ограниченности времени рабочего дня. Мы планируем рассказать вам о современных продуктах и технологиях в области автоматизации обучения персонала, которые не будут требовать длительной подготовки для проведения пилотов или внедрения, но обо всем по порядку.

Теоретический фундамент

На сегодняшний день более 80% вредоносных файлов распространяется с помощью почты (данные взяты из отчетов специалистов Check Point за последний год с помощью сервиса Intelligence Reports).

Это говорит о том, что содержимое в почтовых сообщениях достаточно уязвимо для использования злоумышленниками. Если рассматривать наиболее популярные вредоносные форматы файлов во вложениях (EXE, RTF, DOC), то стоит заметить, что в них, как правило, есть автоматические элементы исполнения кода (скрипты, макросы).

Как бороться с данным вектором атак? Проверка почты заключается в использовании инструментов безопасности:

-

Antivirus — сигнатурное детектирование угроз.

-

Emulation — песочница, с помощью которой вложения открываются в изолированной среде.

-

Content Awareness — извлечение активных элементов из документов. Пользователь получает очищенный документ (как правило, в формате PDF).

-

AntiSpam — проверка домена получателя/отправителя на предмет репутации.

И, по идее, этого достаточно, но существует еще один не менее ценный ресурс для компании — корпоративные и личные данные сотрудников. В последние годы активно растет популярность следующего вида интернет-мошенничества:

Фишинг (англ. phishing, от fishing — рыбная ловля, выуживание) — вид интернет-мошенничества. Его цель получить идентификационные данные пользователей. Сюда относятся кража паролей, номеров кредитных карт, банковских счетов и другой конфиденциальной информации.

Злоумышленники совершенствуют способы фишинг-атак, перенаправляют DNS-запросы от популярных сайтов, разворачивают целые кампании с использованием социальной инженерии для рассылки писем.

Таким образом, для защиты вашей корпоративной почты от фишинга рекомендовано применять два подхода, причем их совместное использование приводит к наилучшим результатам:

-

Технические инструменты защиты. Как и говорилось ранее, применяются различные технологии по проверке и пересылке только легитимной почты.

-

Теоретическая подготовка персонала. Заключается в комплексном тестировании персонала для выявления потенциальных жертв. Далее проводится их переобучение, постоянно фиксируется статистика.

Не доверяй и проверяй

Сегодня речь пойдет о втором подходе по предотвращению фишинговых атак, а именно об автоматизированном обучении персонала с целью повышения общего уровня защищенности корпоративных и личных данных. Почему же это может быть так опасно?

Социальная инженерия — психологическое манипулирование людьми с целью совершения определенных действий или разглашения конфиденциальной информации (применительно к ИБ).

Давайте обратимся к занимательной блок-схеме, кратко отображающей путь по продвижению фишинговой кампании. В ней есть различные этапы:

-

Сбор первичных данных.

В 21 веке трудно найти человека, который не зарегистрирован ни в одной социальной сети или на различных тематических форумах. Естественно, многие из нас оставляют развернутую информацию о себе: место текущей работы, группа для коллег, телефон, почта и т.д. Добавьте к этому персонализированную информацию об интересах человека и вы получите данные для формирования фишингового шаблона. Даже если людей с такой информацией найти не удалось, всегда есть сайт компании, откуда можно подобрать всю интересующую нас информацию (доменную почту, контакты, связи).

-

Запуск кампании.

После того как будет подготовлен “плацдарм”, с помощью бесплатных или платных инструментов вы можете запустить свою собственную таргетированную фишинг-кампанию. В ходе работы рассылки у вас будет копиться статистика: доставленная почта, открытая почта, переход по ссылкам, ввод учетных данных и т.д.

Продукты на рынке

Фишинг могут использовать как злоумышленники, так и сотрудники ИБ компании, с целью проведения постоянного аудита поведения сотрудников. Что же нам предлагает рынок бесплатных и коммерческих решений по автоматизированной системе обучения сотрудников компании:

-

GoPhish — опенсорсный проект, позволяющий развернуть фишинговую компанию с целью проверки IT-грамотности ваших сотрудников. К преимуществам я бы отнес простоту развертывания и минимальные системные требования. К недостаткам — отсутствие готовых шаблонов рассылки, отсутствие тестов и обучающих материалов для персонала.

-

KnowBe4 — площадка с большим числом доступных продуктов для тестирования персонала.

-

Phishman — автоматизированная система тестирования и обучения сотрудников. Имеет различные версии продуктов, поддерживающих от 10 до более 1000 сотрудников. Курсы обучения включают в себя теорию и практические задания, есть возможность выявления потребностей на основе полученной статистики после фишинговой компании. Решение коммерческое с возможностью триального использования.

-

Антифишинг — автоматизированная система обучения и контроля защищенности. Коммерческий продукт предлагает проведение периодических учебных атак, обучение сотрудников и т.д. В качестве демо-версии продукта предлагается кампания, включающая в себя разворачивание шаблонов и проведение трех учебных атак.

Вышеперечисленные решения лишь часть доступных продуктов на рынке автоматизированного обучения персонала. Конечно же, у каждого есть свои преимущества и недостатки. Сегодня мы познакомимся с GoPhish, имитируем фишинговую атаку, изучим доступные опции.

GoPhish

Итак, пришло время для практики. GoPhish был выбран неслучайно: он представляет собой user-friendly инструмент, имеющий следующие особенности:

-

Упрощенная установка и запуск.

-

Поддержка REST API. Позволяет формировать запросы из документации и применять автоматизированные сценарии.

-

Удобный графический интерфейс управления.

-

Кроссплатформенность.

Команда разработчиков подготовила отличный гайд по развертыванию и настройке GoPhish. На самом деле вам потребуется лишь перейти в репозиторий, скачать ZIP-архив для соответствующей ОС, запустить внутренний бинарный файл, после чего инструмент будет установлен.

ВАЖНАЯ ЗАМЕТКА!

В итоге вы должны получить в терминале информацию о развернутом портале, а также данные для авторизации (актуально для версии старше версии 0.10.1). Не забудьте зафиксировать для себя пароль!

msg="Please login with the username admin and the password <ПАРОЛЬ>"Разбираемся с настройкой GoPhish

После установки в директории приложения будет создан конфигурационный файл (config.json). Опишем параметры для его изменения:

|

Ключ |

Значение (по умолчанию) |

Описание |

|

admin_server.listen_url |

127.0.0.1:3333 |

IP-адрес сервера GoPhish |

|

admin_server.use_tls |

false |

Используется ли TLS для подключения к серверу GoPhish |

|

admin_server.cert_path |

example.crt |

Путь к SSL-сертификату для портала администрирования GoPhish |

|

admin_server.key_path |

example.key |

Путь к приватному SSL-ключу |

|

phish_server.listen_url |

0.0.0.0:80 |

IP-адрес и порт размещения фишинговой страницы ( по умолчанию размещается на самом сервере GoPhish по 80 порту) |

—> Перейдите в портал управления. В нашем случае: https://127.0.0.1:3333

—> Вам предложат изменить достаточно длинный пароль на более простой или наоборот.

Cоздание профиля отправителя

Перейдите во вкладку “Sending Profiles” и укажите данные о пользователе, от которого будет происходить наша рассылка:

Где:

|

Name |

Имя отправителя |

|

From |

Почта отправителя |

|

Host |

IP-адрес почтового сервера, с которого будет прослушиваться входящая почта. |

|

Username |

Логин учетной записи пользователя почтового сервера. |

|

Password |

Пароль учетной записи пользователя почтового сервера. |

Также вы можете отправить тестовое сообщение, чтобы убедиться в успехе доставки. Сохраните настройки с помощью кнопки “Save profile”.

Создание группы адресатов

Далее следует сформировать группу адресатов “писем счастья”. Перейдите в “User & Groups” → “New Group”. Существует два способа добавления: вручную или импорт CSV файла.

Для второго способа требуется наличие обязательных полей:

-

First Name

-

Last Name

-

Email

-

Position

Как пример:

First Name,Last Name,Position,Email

Richard,Bourne,CEO,rbourne@morningcatch.ph

Boyd,Jenius,Systems Administrator,bjenius@morningcatch.ph

Haiti,Moreo,Sales & Marketing,hmoreo@morningcatch.phСоздание шаблона фишингового письма

После того как мы указали воображаемого злоумышленника и потенциальных жертв, необходимо создать шаблон с сообщением. Для этого перейдите в раздел “Email Templates” → “New Templates”.

При формировании шаблона используется технический и творческий подход, следует указать сообщение от сервиса, который будет знаком пользователям-жертвам или вызовет у них определенную реакцию. Возможные опции:

|

Name |

Название шаблона |

|

Subject |

Тема письма |

|

Text / HTML |

Поле для ввода текста или HTML-кода |

Gophish поддерживает импорт письма, мы же создадим собственное. Для этого имитируем сценарий: пользователь компании получает письмо с предложением об изменении пароля от его корпоративной почты. Далее проанализируем его реакцию и посмотрим на наш “улов”.

В шаблоне будем использовать встроенные переменные. Более подробно с ними можно ознакомиться в вышеупомянутом гайде в разделе Template Reference.

Для начала загрузим следующий текст:

{{.FirstName}},

The password for {{.Email}} has expired. Please reset your password here.

Thanks,

IT TeamСоответственно, в автоматическом режиме будет подставляться имя пользователя (согласно ранее заданному пункту “New Group”) и указываться его почтовый адрес.

Далее нам следует указать ссылку на наш фишинговый ресурс. Для этого выделим в тексте слово “here” и выберем опцию «Link» на панели управления.

В качестве URL укажем встроенную переменную {{.URL}}, которую мы заполним позже. Она автоматически будет встроена в текст фишингового письма.

Перед сохранением шаблона не забудьте включить опцию «Add Tracking Image». Это добавит медиа-элемент размером 1×1 пиксель, он будет отслеживать факт открытия письма пользователем.

Итак, осталось немного, но прежде резюмируем обязательные шаги после авторизации на портале Gophish:

-

Создать профиль отправителя;

-

Создать группу рассылки, где указать пользователей;

-

Создать шаблон фишингового письма.

Согласитесь, настройка не заняла много времени и мы уже почти готовы к запуску нашей кампании. Остается добавить фишинговую страницу.

Cоздание фишинговой страницы

Перейдите во вкладку “Landing Pages”.

Нам предложат указать имя объекта. Есть возможность импорта сайта источника. В нашем примере я попробовал указать рабочий web-портал почтового сервера. Соответственно, он импортировался в виде HTML-кода (пусть и не полностью). Далее идут интересные опции по захвату введенных данных пользователя:

-

Capture Submitted Data. Если указанная страница сайта содержит различные формы для ввода, то все данные будут записываться.

-

Capture Passwords — захват введенных паролей. Данные записываются в БД GoPhish без шифрования, как есть.

Дополнительно можем использовать опцию “Redirect to”, которая перенаправит пользователя на заданную страницу после ввода учетных данных. Напомню, что мы задали сценарий, когда пользователю предлагается изменить пароль от корпоративной почты. Для этого ему предлагается фейковая страница портала авторизации почты, после чего пользователя можно отправить на любой доступный ресурс компании.

Не забываем сохранить заполненную страницу и переходим в раздел «New Campaign».

Запуск ловли GoPhish

Мы указали все необходимые данные. Во вкладке «New Campaign» создадим новую кампанию.

Запуск кампании

Где:

|

Name |

Имя кампании |

|

Email Template |

Шаблон сообщения |

|

Landing Page |

Фишинговая страница |

|

URL |

IP вашего сервера GoPhish (должен иметь сетевую доступность с хостом жертвы) |

|

Launch Date |

Дата старта кампании |

|

Send Emails By |

Дата финиша кампании (рассылка распределяется равномерно) |

|

Sending Profile |

Профиль отправителя |

|

Groups |

Группа получателей рассылки |

После старта мы всегда можем ознакомиться со статистикой, в которой указано: отправленные сообщения, открытые сообщения, переходы по ссылкам, оставленные данные перенос в спам.

Из статистики видим, что 1 сообщение было отправлено, проверим почту со стороны получателя:

Действительно, жертва успешно получила фишинговое письмо с просьбой перейти по ссылке для смены пароля от корпоративного аккаунта. Выполняем запрашиваемые действия, нас отправляет на страницу Landing Pages, что со статистикой?

В итоге наш пользователь перешел по фишинговой ссылке, где потенциально мог оставить данные от своей учетной записи.

Примечание автора: процесс ввода данных не фиксировался по причине использования тестового макета, но такая опция есть. При этом содержимое не шифруется и хранится в БД GoPhish, учтите это.

Вместо заключения

Сегодня мы с вами затронули актуальную тему о проведение автоматизированного обучения сотрудников с целью защитить их от фишинговых атак и воспитать в них IT-грамотность. В качестве доступного решения был развернут Gophish, который показал себя с хорошей стороны при соотношении времени развертывания и результата. С помощью этого доступного инструмента вы сможете проверить своих сотрудников и составить отчеты по их поведению. Если вас заинтересовал этот продукт, мы предлагаем помощь в его развертывании и проведении аудита ваших сотрудников (sales@tssolution.ru).

Однако, мы не собираемся останавливаться на обзоре одного решения и планируем продолжать цикл, где расскажем про Enterprise-решения для автоматизации процесса обучения и контроля защищенности сотрудников. Оставайтесь с нами и будьте бдительны!

Gophish документация

Навигация

Введение

Платформа фишинга GoPhish, сертифицированная Hailbytes, последняя версия 0.11.2

GoPhish — одна из наиболее часто используемых фишинговых платформ для имитации реальных атак.

В этом руководстве показаны шаги, необходимые для настройки собственного SMTP-сервера, настройки панели управления GoPhish с помощью AWS и создания фишинговых кампаний от начала до конца.

При настройке SMTP-сервера с AWS используйте рекомендуемых нами поставщиков виртуальных частных серверов (VPS). Выбор рекомендуемого поставщика упростит ваш процесс, поскольку вы будете использовать проверенных поставщиков с доставкой по SMTP.

Готовы ли вы стать гофи?

Gophish документация

Gophish документация

Documentation

User Guide

Learn how to install, configure, and use Gophish to test your

organization’s exposure to phishing.

Read

API Documentation

Methods, endpoints, and examples that show how to automate Gophish

campaigns

Read

Python Client Documentation

Learn how to use the Python client to automate Gophish campaigns

Read

Developer Documentation

Full documentation on the Gophish source code

Read

Gophish

Gophish: Open-Source Phishing Toolkit

Gophish is an open-source phishing toolkit designed for businesses and penetration testers. It provides the ability to quickly and easily setup and execute phishing engagements and security awareness training.

Install

Installation of Gophish is dead-simple — just download and extract the zip containing the release for your system, and run the binary. Gophish has binary releases for Windows, Mac, and Linux platforms.

Building From Source

If you are building from source, please note that Gophish requires Go v1.10 or above!

To build Gophish from source, simply run git clone https://github.com/gophish/gophish.git and cd into the project source directory. Then, run go build. After this, you should have a binary called gophish in the current directory.

Docker

You can also use Gophish via the official Docker container here.

Setup

After running the Gophish binary, open an Internet browser to https://localhost:3333 and login with the default username and password listed in the log output.

e.g.

time="2020-07-29T01:24:08Z" level=info msg="Please login with the username admin and the password 4304d5255378177d"

Releases of Gophish prior to v0.10.1 have a default username of admin and password of gophish.

Documentation

Documentation can be found on our site. Find something missing? Let us know by filing an issue!

Issues

Find a bug? Want more features? Find something missing in the documentation? Let us know! Please don’t hesitate to file an issue and we’ll get right on it.

License

Gophish - Open-Source Phishing Framework

The MIT License (MIT)

Copyright (c) 2013 - 2020 Jordan Wright

Permission is hereby granted, free of charge, to any person obtaining a copy

of this software ("Gophish Community Edition") and associated documentation files (the "Software"), to deal

in the Software without restriction, including without limitation the rights

to use, copy, modify, merge, publish, distribute, sublicense, and/or sell

copies of the Software, and to permit persons to whom the Software is

furnished to do so, subject to the following conditions:

The above copyright notice and this permission notice shall be included in

all copies or substantial portions of the Software.

THE SOFTWARE IS PROVIDED "AS IS", WITHOUT WARRANTY OF ANY KIND, EXPRESS OR

IMPLIED, INCLUDING BUT NOT LIMITED TO THE WARRANTIES OF MERCHANTABILITY,

FITNESS FOR A PARTICULAR PURPOSE AND NONINFRINGEMENT. IN NO EVENT SHALL THE

AUTHORS OR COPYRIGHT HOLDERS BE LIABLE FOR ANY CLAIM, DAMAGES OR OTHER

LIABILITY, WHETHER IN AN ACTION OF CONTRACT, TORT OR OTHERWISE, ARISING FROM,

OUT OF OR IN CONNECTION WITH THE SOFTWARE OR THE USE OR OTHER DEALINGS IN

THE SOFTWARE.